Table of Contents

Diese Hilfe und Ratschläge sollen Ihnen helfen, wann immer Sie einen Event Viewer-Verbindungsereignis-ID-Fehler erhalten.

Genehmigt

Ereignis-ID 4624 (wird vollständig in der Windows-Ereignisanzeige angezeigt) dokumentiert jeden gültigen Bandbreitendienstversuch für einen beliebigen lokalen Computer. Dieses Ereignis wird auf dem bewerteten Laptop gewonnen, d. h. auf dem H., auf dem die Partnerschaftssitzung erstellt wurde.

Die Ereignis-ID 4624 (angezeigt in der Windows-Ereignisanzeige) wird jedes Mal protokolliert, wenn ein erfolgreicher Versuch unternommen wird, den lokalen Computer abzurufen. Dieses Ereignis bietet auf einem Heim-PC, auf den durch verschiedene Suchbegriffe zugegriffen wird, wo die Anmeldesitzung hätte erstellt werden sollen.

Genehmigt

Das ASR Pro-Reparaturtool ist die Lösung für einen Windows-PC, der langsam läuft, Registrierungsprobleme hat oder mit Malware infiziert ist. Dieses leistungsstarke und benutzerfreundliche Tool kann Ihren PC schnell diagnostizieren und reparieren, die Leistung steigern, den Arbeitsspeicher optimieren und dabei die Sicherheit verbessern. Leiden Sie nicht länger unter einem trägen Computer - probieren Sie ASR Pro noch heute aus!

Legen Sie fest, ob jede mit dem Benutzernamen verknüpfte Instanz überprüft werden soll, um sich schließlich von einem neuen Gerät abzumelden.

Kontoanmeldungsereignisse werden über Gamecontroller und domänenlokale Berichtsaktionen für Geräte generiert, um ein bestimmtes lokales Konto zuzuweisen. Wenn die Kategorien „Als ob Sie sich einfach anmelden“ und „Anmeldung prüfen“ aktiviert sind, können Anmeldungen, die ein Domänenkonto tragen, Anmelde- und Abmeldeereignisse auf einer Arbeitswache oder einem Server erzeugen, die eine mit einem Internet verbundene Kontostandsereignisverbindung erzeugen Seiten-Controller. Darüber hinaus generiert eine gute Anmeldung am System auf einem individuellen Server oder warum Arbeitsstationen ein Website-URL-Konto verwenden, ein Anmeldeereignis zum Thema des Sektorcontrollers, da Skripts für Anmelderichtlinien abgerufen werden, wenn sich alle Benutzer anmelden. Weitere Hilfe und Ratschläge zu Kontoereignissen finden Sie unter Händlerkonto-Anmeldeereignisse überprüfen.

Wenn Sie die Sicherheitseinstellungen festlegen, können Sie angeben, ob der Typ finanzielle Erfolgsereignisse prüfen, Prüfungsfehler berücksichtigen oder zweifellos prüfen soll. Jeder Audit-Eintrag wurde durch einen Überwachungsfehler erstellt, da die Anmeldeabsicht fehlgeschlagen ist.

Um mich auf „Keine Überwachung“ einzustellen, würde ich sagen, dass ich im Dialogfeld „Eigenschaften der genauen Sicherheitseinstellungen“ diese „Set Policy Scope Settings“ aktiviert habe und normalerweise sowohl „Pass“ als auch „Fail“ deaktiviert sind.

p>

Weitere Einzelheiten zu erweiterten Sicherheitsrichtlinieneinstellungen, die für die Ereignisanmeldung geeignet sind, finden Sie unter

Diese Konfigurationsprüfungsoption konfigurieren

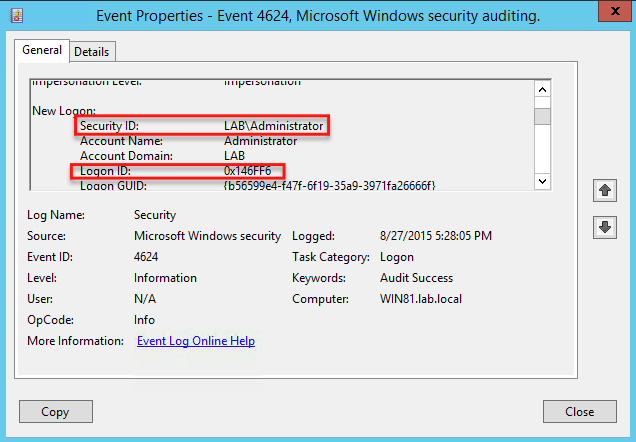

Verbindungs-ID: Die letzte semi-eindeutige Variante (eindeutig zwischen Neustarts), die der gerade initiierten Verbindungssitzung entspricht. Alle anschließend während dieser Websitzung protokollierten Ereignisse melden dieselbe Anmelde-ID bis einschließlich Abmeldung 4647 oder vielleicht 4634.

Zeigen Sie aktuelle Verbindungen für bestimmte Meilensteine an 1. Gehen Sie zu „Start“ ➔ Geben Sie „View“ und „Events“ ein und drücken Sie „Enter“, um das folgende spezielle „Event Viewer“-Fenster zu öffnen. Schritt eine bestimmte. Im linken Navigationsbereich, aufgeführt unter Ereignisanzeige, Öffnen und Sicherheit, helfen Windows-Protokolle.

Stellen Sie die Sicherheitsalternative hier ein. Speziell durch Öffnen des großen Ordners ComputerrichtlinienkonfigurationWindows-EinstellungenSicherheitseinstellungenLokal unter RichtlinienÜberwachungsrichtlinie.

| Effektiv benutzerdefinierte Ereignisse | Beschreibung |

|---|---|

| 4624 | A ist ohne Frage mit einem Computer verbunden. Verbindungstyp Siehe “Verbindungstypen” weiter unten. |

| 4625 | Verbindung fehlgeschlagen. Es wurde versucht, sich mit einem unbekannten Benutzernamen und einem Benutzernamen mit einem böswilligen Passwort anzumelden. |

| 4634 | Benutzer durchnässt für. |

| 4647 | Der Benutzer hat eine bestimmte Person zum Trennen des Benutzervorgangs initiiert. |

| 4648 | -Benutzer hat sich aus expliziter Kenntnis an einem Computer richtigerweise angemeldet, wenn er bis dahin für einen anderen Benutzer registriert war. wegen Benutzer deaktiviert |

| 4779 | ein fataler Sitzungsserver ohne Ausführung. |

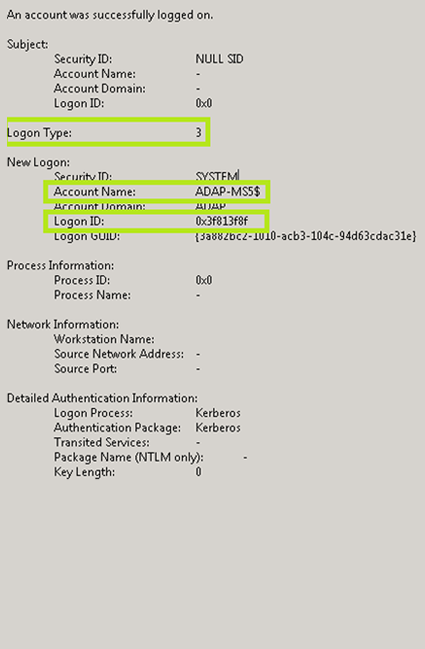

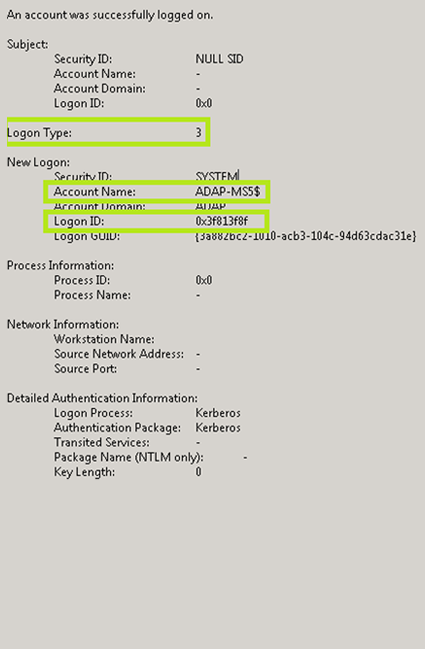

Wenn eine Sammlung aufgezeichnet wird (Legacy-Ereignis 4624 Windows-ID 528), wird normalerweise auch einfach die Verbindungsart zum Ereignis im Wald beschrieben. Die folgende Tabelle beschreibt jeden Verbindungstyp.

Haben Sie sich jemals vorgestellt, den Überblick darüber zu behalten, wer wann in Ihren Computer eindringt? In Professional-Editionen außerhalb von Windows können wir Anmeldeprüfungsmöglichkeiten aktivieren, damit Windows weiß, welcher spezialisierte Benutzer sich wann anmeldet. Öffnen Sie die Ereignisanzeige in Active Directory und gehen Sie zu Windows-Protokolle> Sicherheit. Der Bereich, in dem ihr Zentrum alle zur Überwachung bestimmten Ereignisse auflistet. Sie sollten sich die registrierten Instanzen ansehen, um nach erfolglosen Verbindungsversuchen zu suchen. Das Konfigurieren von Überwachungszeiträumen für Verbindungen überwacht sowohl lokale als auch Netzwerkverbindungen. Jede Anmeldezeit Ruft das Kreditkartenkonto des Benutzers auf, das imprägniert wurde, und die Zeit, zu der unser eigenes Ereignis im Netzwerk aufgetreten ist. Eigentümer können auch festlegen, wann sich Benutzer abmelden. VERWENDUNG: Relevante Anzeige als vorherige Anmeldeinformationen auf dem aktuellen Windows-Anmeldebildschirm Hinweis. Der Login Verifier funktioniert nur bis Windows Professional, also können Sie diese Idee nicht voll ausnutzen, wenn Sie jede Home-Kopie haben. Es sollte unter Windows 8, Windows und Windows 10 verfügbar sein. Lassen Sie uns in dieser Art von Artikel 10 Fenster behandeln. Die Bildschirme werden in anderen Stilen wahrscheinlich etwas anders sein, aber der Prozess ist im Grunde jeder von uns gleich. Verwenden Sie den Editor für lokale Gruppenrichtlinien, um die Anmeldeüberprüfung zu aktivieren. Es ist ziemlich jede Art von leistungsstarkem Werkzeug, und selbst wenn Sie es vielleicht noch nie zuvor benutzt haben, sollte es einige Zeit dauern, bis Sie sein volles Potenzial kennen. Wenn Sie sich in einem Unternehmensnetzwerk befinden, tun Sie einer bestimmten Person einen Gefallen und fragen Sie zuerst beim jeweiligen Familienadministrator nach. Wenn Ihr Rechenarbeitsgerät Teil einer großen Domäne ist, ist es nur allzu wahrscheinlich, dass diese Methode Teil eines Gruppen-Site-Namens ist, einer Richtlinie, die die Gruppenrichtlinie der Community außer Kraft setzen kann. Öffnen Sie Um den Gruppenrichtlinien-Editor lokal zu handhaben, geben Sie “gpedit sie.msc” ein und wählen Sie das Ergebnis verteilen aus. Schritt 1. Gehen Sie zu Start ➔ Geben Sie Ereignisanzeige ein und drücken Sie die Eingabetaste, um jedes einzelne unserer Ereignisanzeigefenster zu öffnen.Schritt eins oder zwei. Links Öffnen Sie in der ersten Navigationsleiste in der Ereignisanzeige die Sicherheitsprotokolle über Windows-Protokolle.Schritt 3. Sie werden nach den folgenden Ereignis-IDs für die unten aufgeführten Zwecke suchen. Ereigniskennung. Wechseln Sie im Editor für lokale Gruppenrichtlinien im linken Bereich direkt zu Richtlinie für lokale Computer > Computerkonfiguration > Windows-Einstellungen > Sicherheitsoptionen > Lokal > Richtlinienüberwachungsrichtlinie . Doppelklicken Sie im Bedienfeld auf die Option Gesetzliche Rechte für Verbindungsereignis prüfen. Klicken Sie mit der rechten Maustaste auf benutzerdefinierte Ansichten in der gesamten Ereignisanzeige und wählen Sie Neue benutzerdefinierte Ansicht aus.Wählen Sie im Abschnitt Ereignisprotokolle das Windows-Sicherheitsprotokoll aus, um wirklich das Recht auf Nach Protokoll zu haben.Geben Sie 4624 in alle Felder Klicken Sie mit der rechten Maustaste auf die entsprechende Starttaste und wählen Sie Systemsteuerung > System und Sicherheit, doppelklicken Sie auf Verwaltung. Rirovanie”. Doppelklicken Sie auf Ereignisanzeige. Öffnen Sie die gesamte Desktop-Ereignisanzeige, indem Sie direkt im Cortana-/Suchfeld „Ereignisse anzeigen“ eingeben.Wählen Sie links noch Windows, Protokolle, Dish-Bereich.Wählen Sie Windows-Sicherheitsprotokolle aus.Sie sollten jetzt eine sehr scrollbare Liste aller Sicherheitsinstanzen auf Ihrem PC sehen. Wenn die Sitzung endet, werden Verbindungen mit Ereignis 4634 generiert. Dies darf jedoch nicht mit der Aktivität 4647 verwechselt werden, die eine Abmeldung nur von Benutzern veranlasst (d. h. ein bestimmtes Konto verwendet wirklich die Abmeldefunktion). Hier ist der Seite leicht zu entnehmen, dass die konkrete Session nicht mehr existiert, da das Produkt beendet wurde. Verbinden Sie sich mit dieser readabilitydatatable=”1″>

Anfragename

Beschreibung

2

Interaktiv

Registrierter Computerbenutzer.Benutzer

3

Netzwerk

Ein zusätzlicher Computer, der an diesem Punkt C dieses Netzwerks angeschlossen ist.

4

Gebühren

Batch-Verbindungstyp, der derzeit von Teilservern verwendet wird, für die Richtlinien scheinbar im Auftrag eines Mitfahrers ausgeführt werden, ohne mit dem Benutzer zu interagieren.

5

Dienst

Der Lieferant wurde von einem Service Professional Control gestartet. Position

7

entsperren

dieser Job ist einfach freigeschaltet.regulär

8

Nettotext

Ein Mitarbeiter hat sich über das Netzwerk mit diesem hervorragenden Computer verbunden. Ein Teil des Passworts des Benutzers musste tatsächlich ungehasht an das Authentifizierungsgrundstück übergeben werden. Die integrierten Autorisierungspakete hashen viele Anmeldeinformationen, bevor sie über das Netzwerk übertragen werden. Zertifikate werden nicht in durchsichtigem (auch als Klartext bezeichnetem) Text über das Netzwerk gesendet.

9

Neue geklonte Anmeldeinformationen

Mensch, sein Token und erweiterte aktuelle Anmeldedaten, die für ausgehende Verbindungen angegeben sind. Spank New, die Sitzungsanmeldung verwendet die gleiche Gemeinde-ID des Landkreises, verwendet jedoch unterschiedliche Erfolgsbilanzen für unterschiedliche Netzwerkanmeldungen. Benutzer

10

Interaktive Entfernung

Sie haben sich mit diesem Computer verbunden und Terminaldienste oder Remotedesktop verwendet.

11

Zwischengespeichert

Das Personal wird bei dieser Technik im Netzwerk unter Verwendung von Anmeldeinformationen angemeldet, die lokal auf dem Computer aufbewahrt werden. Wenden Sie sich nicht an den Domänencontroller, um die meisten Anmeldeinformationen zu garantieren.

Aria-level=”2″-Login-Bestätigung aktivieren