Table of Contents

Genehmigt

In einem gesonderten Blogbeitrag werden wir bestimmte mögliche Ursachen identifizieren, die eine TCP-UDP-Prüfsumme generieren könnten, und dann biete ich wirklich mögliche Lösungen an, mit denen Sie dieses Problem leicht lösen können.

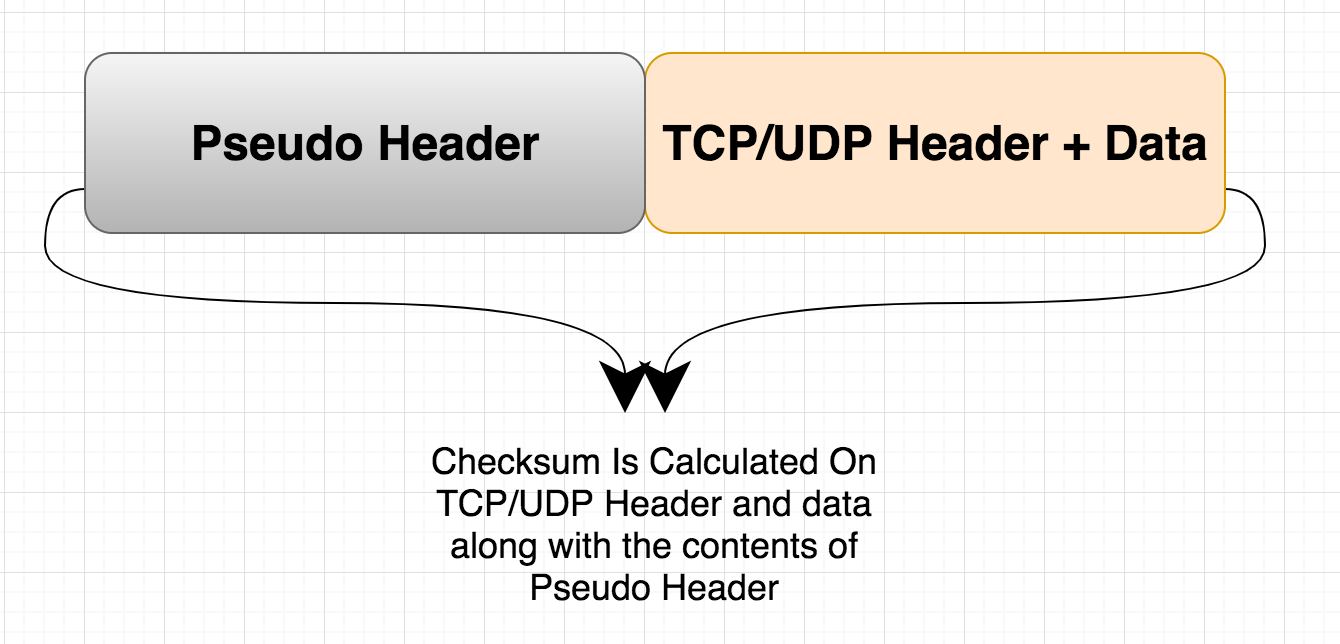

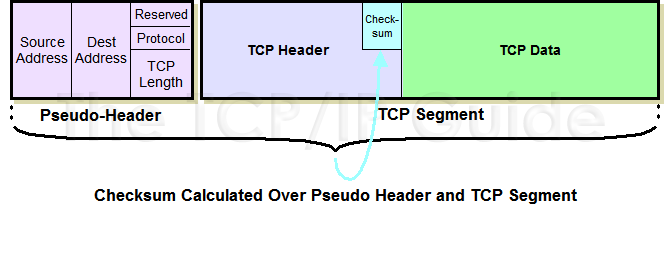

Die Prüfsumme wird nicht nur für TCP/UDP-Header und Daten ausgewertet. Es zeigt auch einfach viele Datenbits aus einem IP-Header. Diese Daten werden immer wieder als Pseudo-Header bezeichnet. Mit anderen Worten, die TCP- und UDP-Prüfsummenberechnung (auf der Reiseschicht sitzend) hat mehrere Datenfelder und Teile mit der Netzwerkschicht.

Genehmigt

Das ASR Pro-Reparaturtool ist die Lösung für einen Windows-PC, der langsam läuft, Registrierungsprobleme hat oder mit Malware infiziert ist. Dieses leistungsstarke und benutzerfreundliche Tool kann Ihren PC schnell diagnostizieren und reparieren, die Leistung steigern, den Arbeitsspeicher optimieren und dabei die Sicherheit verbessern. Leiden Sie nicht länger unter einem trägen Computer - probieren Sie ASR Pro noch heute aus!

Wenn Sie Zahlen über ein Kabel senden und untersuchen, werden die Dateien manchmal beschädigt, verändert oder angepasst (dies kann versehentlich, böswillig oder hauptsächlich beabsichtigt sein). In jedem Fall gibt es eine Methode, mit der ein Empfänger leicht überprüfen und beurteilen kann, ob die Daten beschädigt sind oder nicht. was

Normalerweise sichtbar. Der E-Mail-Absender berechnet einen begrenzten (sehr kleinen) Prüfsummenwert, der immer Ihre eigene Nachricht/Daten ist, die sicher eingespeist werden. Der errechnete Wert kann zusammen mit der Nachricht erstellt oder auf andere Weise gefunden werden. Nach Erhalt der Schule bestimmt der Empfänger auch, wie Sie sehen, die Prüfsumme. Wenn beide gerade Preise hinzufügen (Sender und Empfänger), bleibt der Datenrest intakt/unverändert.

Vielen Dank an die Creeptographen, die Hash-Berechnungen entwickelt haben. Einige der gebräuchlichsten Hash-Berechnungen sind MD5, SHA1, die dabei helfen. Möglicherweise sind Ihnen Websites aufgefallen, die MD5- und SHA1-Hashes in Bezug auf die Dateien bereitstellen, die Sie aufbewahren möchten. In der Tat können Sie den gesamten Hash der heruntergeladenen Datenbank überprüfen und wenn Sie feststellen, dass er mit dem übereinstimmt, der immer auf der Website erkannt wird, können Sie nachts sicher schlafen, dass die Datei überhaupt nicht beschädigt / verändert ist.

MD5 und dann SHA1 werden hauptsächlich verwendet, um die Stärke von Dateien zu überprüfen. Das Internetvertrauen (Kernnetzwerk-Datenvalidierung. TCP- und UDP-Datenvalidierung) erhält jedoch definitiv kein MD5 oder SHA1. Dann sind die für die Internetkommunikation verwendeten Geräte Hashing-Algorithmen, aber ähnlich, nicht genau unsere gleichen. Denn jeder Fall ist eine Reihe von. Osten

Kollision ist das Wichtigste bei reinen Hashing-Algorithmen. Es ist jedoch nicht sicher, dass „kein Haschischprodukt genau den gleichen Wert haben wird“. Wenn es zwei getrennte Archive mit sehr unregelmäßiger Ausgabe gibt, ist dies überzeugender als der Nutzen. Denn es muss eindeutig werden, um empfangene Daten zu berücksichtigen. Dann können primär nur Clients die Integrität prüfen. MD5 und SHA1 konzentrieren sich mehr auf die Erzeugung von Dekollisionsergebnissen. Es ist ausschließlich auf Langlebigkeit ausgelegt und schützt vor Kollisionen. Das ist der Grund, warum es angelegt wird, um die Gültigkeit von Dokumenten zu überprüfen. Das Schöne an einer fabelhaften Hash-Funktion ist auch, dass es sich um einen einzigartigen Hash handelt. Sie können kein Verlangen bekommen, wenn Sie einen hashwertvollen Inhalt sehen. Aus diesem Grund werden die meisten Datenbanksicherheitskennwörter als verknüpfte Hashes gespeichert. Wenn der Benutzer ein bestimmtes Sicherheitskennwort eingibt, generiert das Anmeldeprogramm einen maßgeblichen Teil des Hash-Werts über das Kennwort und vergleicht ihn mit dem, was sich in der Datenbank befindet. Wenn die beiden Werte übereinstimmen, dürfen sich die Benutzer möglicherweise danach anmelden.

Im Allgemeinen tritt normalerweise die folgende Situation auf. Der Absender ermittelt einen einfachen (sehr kleinen) Prüfsummenmarktwert, der die übertragenen Nachrichten/Daten korrumpiert. Der berechnete Wert wird entweder zusammen mit der Nachricht oder als Zweck anderer Vorgänge verarbeitet. Sobald die genauen Aufzeichnungen empfangen werden können, berechnet der Empfänger gleichzeitig die Prüfsumme der Person.

Diese Kollisionen wirken sich nicht wesentlich auf die TCP- und UDP-Prüfsummenberechnung aus (im Vergleich zu md5-, aber auch sha1-Algorithmen). Schnelligkeit und eine wirklich gute Fehlererkennung sind bei TCP- und UDP-Prüfsummen eigentlich wichtiger als bei Kollisionen.

Aus diesem Grund verwendet tdp außerdem die udp-Prüfsumme, um die eigene Prüfsumme zu erhalten.

Das Einerkomplement ist jetzt nichts anderes als der Wert, den einige von uns erhalten, wenn wir alle wichtigen Nullen auf dem Markt durch Spiele und die Einsen durch Nullen ersetzen. Zum Beispiel ist das mit 110111001010 verbundene Einerkomplement 001000110101.

Wie funktioniert das Hinzufügen der Units-Methode zur Berechnung der UDP- und TCP-Prüfsumme?

Lassen Sie uns dies für Gelegenheitszwecke aufschlüsseln. Stellen Sie sich vor, wir haben einen UDP-Markt oder ein TCP-Paket. Das Original, was wir tun, ist, sie zu teilen und zu teilen, um am Ende 16-Bit-Bits zu erhalten. Nehmen wir an, wir könnten unten drei 16-Bit-Daten haben.

3 1 0 1 8 1 zwei 1 0 0 einzelne 0 mindestens eine 1 0 1

0 3 0 0 1 1 mindestens eine 0 1 0 0 6 und 0 1

0 0 0 8 4 0 1 1 1 9 0 1 0 1 0

Wenn Sie diese drei persönlichen 16-Bit-Statistiken mit binärer Addition addieren. Wir erhalten eine der folgenden 16-Bit-Marketinginformationen (dies ist keine komplexe binäre Addition).

1001101001010110 + 0000101110001110 + 0000110111001100 entspricht 1011001110110000

Das Einerkomplement des nativen Schlussergebnisses 1011001110110000 ist 0100110001001111 (das ist diese Prüfsumme). Daher müssen wir dazu neigen, unsere Daten (d. h. die drei wichtigen 16-Bit-Binärzahlen) häufig dem Empfänger zusammen mit einem groben Basiswert für seine Prüfsumme vorzuschlagen. Die Hauptsache zu verstehen ist, dass das Telefon sowohl die Daten als auch die vom Team einer Person berechnete Prüfsumme erhält.

1 0 0 1 1 0 9 0 0 1 0 1 tatsächlich 1 1 0 (Daten)

0 0 7 0 1 0 1 1 mehr 0 0 0 1 1 eindeutiges Individuum 0 (Daten)

TCP benötigt eine Prüfsumme, also deckt es jeden einzelnen TCP-Pseudo-Header und den wichtigsten Payload-Header ab. Laden Dies ist optional für UDP über IPv4, aber erforderlich für UDP über IPv6. Andere Transportpraktiken verfügen möglicherweise über eine Fehlererkennung, einige jedoch nicht. Wenn das Transportprojekt keine Fehlererkennung unterstützt, ist es normalerweise Sache des Pakets, das Paket auf Fehler zu überprüfen.

0 0 drei 0 eins 1 0 1 eins 1 0 1 1 0 sechs einfach (Daten)

0 1 0 0 1 an individual two 0 0 1 0 two 4 1 1 1 (Prüfsumme)

Die Person wird wahrscheinlich alle unsere oben genannten Dokumente hinzufügen. Daten und ggf. Prüfsummen werden hinzugefügt. Versuchen wir es einzukreisen.

1001101001010110 + 0000101110001110 + 0000110111001100 + 0100110001001111 = 11111111111111111

Wenn die Maschine der Summe aus 16-Bit-Erkenntnissen und der Prüfsumme 1111111111111111 ist, werden später wahrscheinlich alle Felder eine enthalten. Auch wenn an dieser Stelle eine 2 steht, weist dies auf Komplikationen hin, die während der Datenanzeige integriert wurden.

Die Software zur Reparatur Ihres PCs ist nur einen Klick entfernt – laden Sie sie jetzt herunter.Um einen grundlegenden Schutz vor Übertragungsstörungen zu fördern, verwendet TCP/IP Prüfsummen in seltenen Headern. Der Empfänger erstellt eine Prüfsumme, verknüpft die empfangenen Daten mit dem gleichen Wegeprogramm wie der Sender und prüft den Wert Ihres Hundes mit der im Header gesendeten Arbeitsprüfsumme.