Table of Contents

In einigen Fällen zeigt Ihr Setup möglicherweise einen Fehlercode an, der auf einen owa 2010-Zertifikatsfehler hinweist. Es gibt mehrere mögliche Ursachen für diese Art von Problem.

Genehmigt

Fehler sind die gesamten Intranet-Anrufeinstellungen und das lokale oder selbstsignierte / interne CA-Zertifikat.

Folgen Sie der AnleitungSiehe die einzelnen Informationen unten, um sicherzustellen, dass geteilte DNs konfiguriert sind und Ihre Exchange-Webserver-Einstellungen den Best Practices entsprechen.

Stellen Sie sicher, dass Ihre OutlookAnywhere-, Autodiscover- und Split-DNS-Einstellungen korrekt sind. OutlookAnywhere und Split DNS müssen für die Zukunft von Exchange unerlässlich sein und für die ordnungsgemäße Konfiguration konfiguriert werden, unabhängig davon, ob Sie Exchange 36 Monate, 2010 oder 2013 ausführen. Für Exchange im Jahr 2013 ist OutlookAnywhere eine ganz neue Anforderung , und Split-DNS ist in der Regel die beste Vorgehensweise. Wenn Sie definitiv mit Exchange 2007 oder 2010 arbeiten, aber OutlookAnywhere nicht benötigen, lassen Sie dieses Kontrollkästchen aktiviert, OutlookAnywhere, und folgen Sie meiner Anleitung. Folgt

Sie verwenden NTLM immer noch mit der Standardauthentifizierung, da die Standardvalidierung den Benutzernamen und das Kennwort im Klartext sendet, NTLM jedoch nicht für die Windows-Authentifizierung verwendet wird. In Exchange 2013 haben Sie auch die unterstützte Option “Verhandeln”. Wenn eine Person die Anweisungen befolgt, werden wir die ClientAuthenticationMethod (intern und daher extern während Exchange 2013) anhängen, damit NTLM und IISAuthenticationMethods auf Basic, NTLM (und Basic, NTLM, Negotiate, um Exchange 2013 zu gewinnen) installiert werden. Bitte klicken Sie auch auf korrektes SSLOffloading.

Da DNS eine der wichtigsten Komponenten in jedem Web ist 2 . 0, stellen Sie sicher, dass Sie das freigegebene DNS konfiguriert haben, bevor Sie etwas anderes tun. Um sicherzustellen, dass Split-DNS kompetent ist, überprüfen Sie die Beziehung zwischen dieser owa-URL und der AutoErmittlungs-URL (z.B. mail.domain.com und autodiscover.domain.com). Beide möchten möglicherweise auf die interne IP-Adresse Ihres Exchange-Servers von mir aus dem internen Computer antworten (zum Beispiel 192.168.1.55). Überprüfen Sie dann die Verknüpfung zur OWA-URL und AutoDiscover von einer Messquelle (z.B. .mail.domain.com, also autodiscover.domain.com). Gleichzeitig antworten Sie unbedingt von außen auf Ihre eigene externe IP-Adresse des gesamten Servers (zB 38.55.11.55). So stellen Sie sicher, dass Split-DNS korrekt verwendet wird:

Sie müssen mit einer internen IP-Adresse Ihres Anrufgeräts übereinstimmen (z.B. 192.168.1.55).

Sie sollten zu Ihrer externen IP-Adresse Ihres Mail-Webservers auflösen (z.B. 38.55.11.55).

Um genaue Outdoor-Einträge zu korrigieren (autodiscover ist wahrscheinlich eine der wichtigsten, die nicht auftritt und die von Ihnen erstellt werden muss), erstellen Sie einen A-Record auf unseren Labelservern Ihrer Domain für autodiscover.domain .com und zeigen Sie auf eine externe IP Ihres Mailhostings (zum Beispiel 38.55.11.55).

Um ein internes Mikrofiche zu korrigieren, besteht der einfachste Weg im Allgemeinen darin, einen DNS-Platz (Active Directory integriert) für mail.domain.com zu erstellen (vorausgesetzt, dies ist Ihre OWA-URL), dann diesen A -Eintrag erstellen und einen Ignorierpunkt auf Ihrem die interne IP-Adresse für Ihre Nachricht (zB Server. 192.168.1.55). Dann erstellen Sie einfach eine weitere Active Directory Integrated (DNS) Zone – weil autodiscover.domain.com und erstellen Sie einen sauberen A-Eintrag, der erfolgreich auf diese interne IP-Adresse aller Server verweist (z.B. 192.168.1.55).

Nachdem das Split-DNS bestätigt wurde, besteht der nächste Schritt auf dem Markt darin, die virtuellen Verzeichnisse so gut wie die AutoErmittlungs-URI des Clientzugriffsservers zu überprüfen und dieses Unternehmen entsprechend zu reparieren. Alle internen und externen URLs müssen mit dem Hostnamen mail.domain.com beginnen (vorausgesetzt, mail.domain.com ist jetzt die OWA-URL Ihrer Wahl).

Wenn einer dieser PowerShell-Austauschbefehle fehlschlägt, machen Sie sich keine Sorgen Platzieren Sie sie in Ihren eigenen Textdaten als Backup der letzten. Sie haben Konfigurationseinstellungen, mit denen Sie arbeiten können, wenn Sie genau das nachschlagen müssen, was am Anfang ein wenig kam.

Nachdem Sie nun das neueste spezifische Backup des oben genannten Produkts erstellt haben, autorisieren Sie die Schritte zum Wiederherstellen der Umgebung. Ändern Sie ExternalClientAuthenticationMethod (ClientAuthenticationMethod in Exchange 2010) in NTLM und aktivieren Sie SSLOffloading. Wenn sie in Exchange 2013 mit Outlook für das ganze Jahr 2013 und spätere Clients verfügbar sind, würde ich bitten, ExternalClientAuthenticationMethod, InternalClientAuthenticationMethod und IISAuthenticationMethods einzustellen, um wirklich zu verhandeln, normalerweise mit NTLM-Client-Kinderwagen für Outlook 2010 und Outlook 2007.

Legen Sie alle VirtualDirectories auf diesen OWA-Hostnamen fest, mit Ausnahme von AutodiscoverVirtualDirectory, das für InternalURL und ExternalURL links leer ist.

Eine weitere sehr praktische Sache ist, OWA endlich verfügbar zu machen, indem Sie http zu https umleiten, was Ihre Besucher leider nicht tun müssen, um von der Eingabe von https wegzukommen. Der einfachste und vorteilhafteste Weg, den ich gefunden habe, besteht in vielen Fällen darin, die standardmäßigen Fehlerseiten der World-Wide-Website zu ändern und einen 403-Fehler zu setzen, wenn Sie Sie zu https://mail.domain.com/owa umleiten müssen. Sie müssen dies anschließend bei jedem verwendeten kumulativen Update (CU) erneut anwenden, da die CUs diese Module auf ihre Standardwerte zurücksetzen.

- IIS öffnen

- Gehen Sie links zur Standardeinstellung.

- Überprüfen Sie die genauen Fehlerseiten mit der rechten Maustaste.

- Doppelklicken Sie auf den wichtigsten 403-Statuscode.

- Ändern Sie die gesamte Antwortaktion in “Mit neuer, neuer 302-Umleitung antworten” und geben Sie die vollständige URL ein: https://mail.domain.com/owa. ein

- Klicken Sie zusätzlich zum Beenden von IIS.Safe auf OK.

- Stellen Sie sicher, dass Ihre eigene Firewall den Verkehr an das Feld 80 weiterleitet, das Ihr Postserver wird. Ihr

- im Web sozusagen zu mail.domain.com und drücken außerdem Enter. Es sollte diese Methode finden und den Benutzer zu einem Teil der OWA-Anmeldung umleiten.

Wenn Sie kein geeignetes zusätzliches Partyzertifikat mitbringen, schlage ich vor, dass Sie für 29,88 $ den Sprung wagen

NameCheap hat tatsächlich PositiveSSL-Multi-Domain-Zertifikate, die hauptsächlich aus 3 Hostnamen bestehen können.

Sie benötigen beide mindestens 2 – URL mail.domain.com (owa während Zertifikatssubjekt) und autodiscover.domain.com (Subject Preference Name – oder SAN). Das Wildcard-Zertifikat ist konfiguriert, aber jedes SAN-Zertifikat ist bei weitem die beste Vorgehensweise, denn wenn das eigentliche Wildcard-Zertifikat aufgebrochen wird, wird jeder Name oft kopiert, aber wenn das SAN-Zertifikat aufgebrochen wird, nur einige der unterschiedlichen Hostnamen können wiederhergestellt werden …

Die Zeit, die für die Diagnose benötigt wird, wenn Sie ein selbstsigniertes Tool plus ein internes Zertifizierungsstellen-Gizmo (falls zutreffend) verwenden möchten … kostet Ihre Branche mehr Zeit, als nur hier in das Zertifikat und den Link zum Vorteil zu investieren die ich dir oben gegeben habe. Oh, und ich bekomme keine Bezahlung oder irgendetwas von dieser Internetverbindung – dies ist die letzte direkte Verbindung zu dem SSL-Zertifikat, das Sie haben müssen.

Genehmigt

Das ASR Pro-Reparaturtool ist die Lösung für einen Windows-PC, der langsam läuft, Registrierungsprobleme hat oder mit Malware infiziert ist. Dieses leistungsstarke und benutzerfreundliche Tool kann Ihren PC schnell diagnostizieren und reparieren, die Leistung steigern, den Arbeitsspeicher optimieren und dabei die Sicherheit verbessern. Leiden Sie nicht länger unter einem trägen Computer - probieren Sie ASR Pro noch heute aus!

Sie können auch die Microsoft TestConnectivity-Website verwenden, um Exchange (AutoErmittlung plus Konnektivität) zu testen, um diese Probleme zu beheben.

Ping

OutlookProvider abrufen | DiesGet-OutlookAnywhere | DiesGet-ClientAccessServer | DiesGet-ActiveSyncVirtualDirectory | DiesGet-AutodiscoverVirtualDirectory | DiesGet-EcpVirtualDirectory | DiesGet-OabVirtualDirectory | DiesGet-OwaVirtualDirectory | DiesGet-PowerShellVirtualDirectory | | DiesGet-WebServicesVirtualDirectory flGet-SendConnector | Wobei das Objekt immer $ _ ist. Aktiviert -eq $ spezifisch | Dies

Set-OutlookAnywhere -Identität "SERVER Rpc (Standard-Website)" -SSLOffloading $ so -ClientAuthenticationMethod NTLM -IISAuthenticationMethods Basic, NTLM

Set-OutlookAnywhere -Identität "SERVER Rpc (Standard-Website)" -SSLOffloading $ true -ExternalClientAuthenticationMethod NTLM -InternalClientAuthenticationMethod NTLM -IISAuthenticationMethods Basic, NTLM, Negotiate

Set-OutlookProvider -Identity EXCH -CertPrincipalName msstd: (Name des Stakeholder-Dokuments)Set-OutlookProvider of -Identity EXPR -CertPrincipalName msstd: (Betreffname-Zertifikat)Set-OutlookProvider of -Identity WEB -CertPrincipalName msstd: (Name des Zertifikatsantragstellers)

Set-ClientAccessServer -Identity "SERVER" -AutoDiscoverServiceInternalUri "https: //OWAHOSTNAME/Autodiscover/Autodiscover.xml"

Set-ActiveSyncVirtualDirectory -Identity "SERVER Microsoft-Server-ActiveSync (Standard-Website)" -ActiveSyncServer "https: // OWAHOSTNAME / Microsoft-Server-ActiveSync" -InternalUrl "https: // OWAHOSTNAME / Microsoft-Server - ActiveSync "" -ExternalUrl "https: // OWAHOSTNAME / Microsoft-Server-ActiveSync"Set-EcpVirtualDirectory -Identity "SERVER ecp (Standardwebsite -InternalUrl)" "https: // OWAHOSTNAME / ecp" -ExternalUrl "https: // OWAHOSTNAME / ecp"Set-OabVirtualDirectory-Identity "SERVER OAB (Standardwebsite -InternalUrl)" "https: // OWAHOSTNAME / OAB" -ExternalUrl "https: // OWAHOSTNAME / OAB" -RequireSSL $ trueSet-OwaVirtualDirectory -Identity "SERVER owa (Standardweb -InternalUrl-Site)" "https: // OWAHOSTNAME / owa" -ExternalUrl "https: // OWAHOSTNAME / owa"Set-PowerShellVirtualDirectory -Identity "SERVER PowerShell (Standardwebsite -InternalUrl-Site)" "https: // OWAHOSTNAME / powershell" -ExternalUrl "https: // OWAHOSTNAME / powershell"Set-WebServicesVirtualDirectory -Identity "SERVER EWS (Standardwebsite -InternalUrl)" "https: //OWAHOSTNAME/ews/exchange.asmx" -ExternalUrl "https: //OWAHOSTNAME/ews/exchange.x" -InternalNLBBypassUrl $ null

Get-SendConnector | $ _ where-object.Enabled -eq Set-SendConnector -Fqdn OWAHOSTNAME

Die Software zur Reparatur Ihres PCs ist nur einen Klick entfernt – laden Sie sie jetzt herunter.

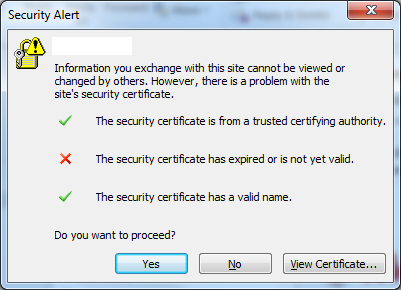

Dieser Fehler wird durch eine fast neue Inkompatibilität bei der Aktivierung von SSL und jeder unserer korrekten Portnummern auf Ihrer Site verursacht. Öffnen Sie die Kontoeinstellungen in Outlook, um zur Registerkarte Erweitert zu gelangen. Wenn Sie weitere Hilfe beim erneuten Öffnen Ihrer persönlichen Kontoeinstellungen benötigen, lesen Sie unsere benutzerdefinierten Einstellungen für den Empfang von Konten in Outlook 2010.

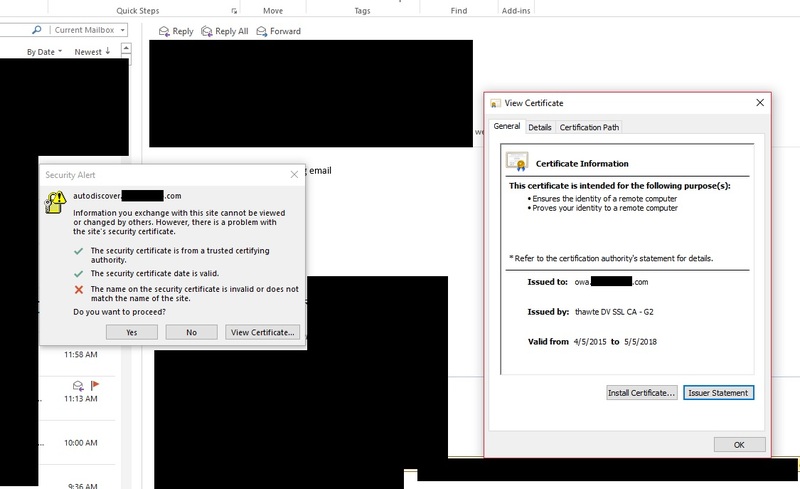

Da der Fehler des Outlook-Sicherheitszertifikats visuell ist, folgen Sie Zertifikat anzeigen.Wählen Sie die Option Ausgestellt von Benutzername und prüfen Sie, ob die Erkennung im Zertifikat für den Namen des Oberflächen-Mail-Servers sehr relevant ist.Wenn sie nicht übereinstimmen, erweitern Sie alle Beteiligten weiter und starten Sie Outlook neu.

Öffnen Sie Start und wählen Sie Programme> Microsoft Exchange 2010> Exchange-Verwaltungskonsole aus.Klicken Sie auf Datenbankverwaltung.Klicken Sie einfach rechts auf “Exchange-Zertifikat erneuern …”.Klicken Sie auf Durchsuchen und wählen Sie einen großen Ordner aus, um den CSR-Datensatz beispielsweise manuell speichern zu können. your_domain_cer.Klicken Sie auf, Sie können es erreichen.