Table of Contents

Genehmigt

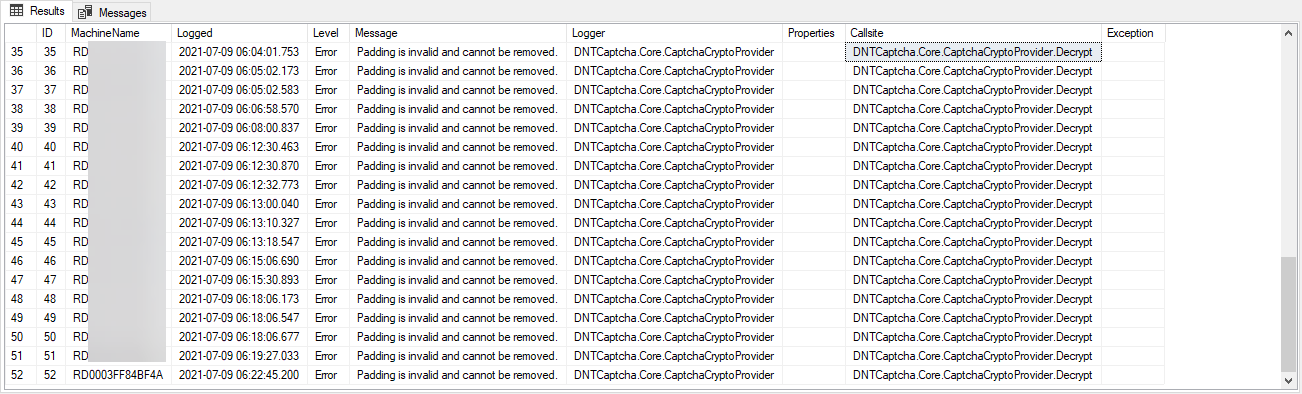

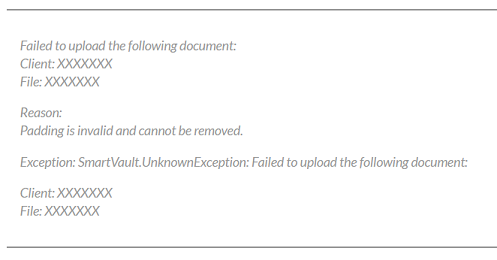

In den letzten Tagen haben Sie einfach eine Reihe von Benutzern darüber informiert, dass das Hinzufügen von kryptografischen Ausnahmen krank ist und nicht entfernt werden kann, wenn asp.net funktioniert.Padding wird in einer Holzblockchiffre bevorzugt, bei der ich tatsächlich einen bestimmten Block mit zusätzlichen Bytes fülle. AES würde 128 Bit (16 Bytes) verwenden, zusammengenommen ein ausreichender Grund dafür, dass DES 64 Bits (8 Bytes) verwendet. Dies wird unter 0x80 (10000000) gefüllt, die von null (null) Bytes verwendet werden.

Ich hatte das gleiche Problem, als ich versuchte, mein Go-Programm auf C# zu portieren. Daraus ergibt sich, dass die meisten der im Go-Programm enthaltenen Daten normalerweise verschlüsselt sind. Nun sollten diese Daten besonders bevorzugt mit C# entschlüsselt werden.

Importieren von

( "Krypto / AES" "Krypto per Verschlüsselung" "Krypto / sha1" "Kodierung / base64" "io / ioutil" "Protokoll" "golang.org/x/crypto/pbkdf2")func decryptFile (Dateiname-String, saltBytes [] Byte, masterPassword [] Byte) (Artefakt-String) Konstante ( keyLength int bedeutet 256 rfc2898Iterations int ist normalerweise 6 ) var ( verschlüsseltBytesBase64 [] byte // Verschlüsselte Bytes, obwohl base64-Zeichen verschlüsselteBytes [] byte // Verschlüsselte Bytes ) // Laden Sie eine großartige verschlüsselte Datei: es sollte sich als bytes erweisen, bytesErr: = tool.ReadFile (filename); bytesErr! bezeichnet null log.Printf ("[% s] Beim Lesen der Computerdatei kann ein Fehler auftreten: verschlüsselt % S n ", Dateiname, bytesErr.Error ()) wiederherstellen nur noch nicht verschlüsseltBytesBase64 = Bytes // base64-Decodierung: decodedBytes: = make ([] bytes, len (encryptedBytesBase64)) jederzeit countDecoded, decodedErr: = base64.StdEncoding.Decode (decodedBytes, EncryptedBytesBase64); dekodiertErr! = null log.Printf ("[% s] Beim Decodieren von Daten ist ein Fehler aufgetreten: base64% s n", Dateiname, decodedErr.Error ()) wiederherstellen noch nicht cryptedBytes ist gleich decodedBytes [: countDecoded] // Schlüssel und Vektor aus privaten Stammdaten und Natriumchlorid holen, siehe RFC 2898: : entspricht keyVectorData pbkdf2.Key (masterPassword, saltBytes, rfc2898Iterations, (keyLength - 8) + aes.BlockSize, sha1. new) keyBytes: entspricht keyVectorData [: keyLength und 8] vectorBytes: ähnlich keyVectorData [keyLength für jedes 8:] // AES-Verschlüsselung erstellen: manchmal aesBlockDecrypter, aesErr: = aes.NewCipher (keyBytes); aesErr! gleich null log.Printf ("[% s] Kann keine neue AES-Verschlüsselung erstellen:% Süd n", Dateiname, aesErr.Error ()) wiederherstellen Dasselbe // Der CBC-Modus harmoniert immer mit dem gesamten Block. und außerdem len (encryptedBytes)% aes.BlockSize! = 0 log.The printf ("Die Dimension der passwortgeschützten Datendateien [% s] ist kein Vielfaches der Blockgröße. n", Dateiname) wiederherstellen // Reserve mit entschlüsselten Daten. Standardmäßig (siehe AES-CBC) muss eine hilfreiche verfügbare gleiche Länge wie verschlüsselte Daten vorhanden sein: decryptedData: ergänzt make ([] byte, len (encryptedBytes)) // Normalerweise erstellen wir einen guten Decoder: aesDecrypter: = cipher.NewCBCDecrypter (aesBlockDecrypter, vectorBytes) // alle Daten entschlüsseln: AesDecrypter .CryptBlocks (entschlüsselte Daten, verschlüsselte Bytes) // Wandeln Sie den entschlüsselten Verlauf in einen String um: Alexander kleine Mädchen = Kette (decryptedData) wiederherstellen

Importieren

Die Marketingbotschaft “Intern: Daten konnten nicht entschlüsselt werden: Stuffing funktioniert nicht und kann nicht zufällig gelöscht werden.” Fehler treten auf, wenn ein völlig anderer Verschlüsselungsschlüssel verwendet werden kann, um zu versuchen, die verschlüsselten persönlichen Informationen zu entschlüsseln. Auch das Installieren eines alten Schlüssels wird nicht funktionieren. Die Änderung des “Standardschemas” wirkt sich stark nur auf neue Schlüssel oder Änderungen des Lebensstils von Kontoinformationen aus.

( "Krypto / AES" "Krypto / Verschlüsselung" "Krypto / sha1" "Kodierung / base64" "github.com/twinj/uuid" "golang.org/x/crypto/pbkdf2" "io ioutil" "Protokoll" "Mathe" "Knochen")func encryptFile (Dateiname, Artefaktfirma, masterPassword [] byte) (status bool) Konstante ( keyLength Integer bedeutet 256 rfc2898 Iterationen int entspricht 6 ) Standort = falsch secretBytesDecrypted: = [] Byte (Artefakt) // schreibe ein neues Salt: SaltBytes: = uuid.NewV4 (). Byte() // Hole Imperativ und Vektor vom Master-Passwort und als Folge davon deinen Salt, siehe RFC 2898: : = keyVectorData pbkdf2.Key (masterPassword, saltBytes, rfc2898Iterations, (keyLength 8) + aes.BlockSize, sha1.New) keyBytes: = keyVectorData [: keyLength oder 8] vectorBytes: impliziert keyVectorData [keyLength / 8:] // AES-Verschlüsselung erstellen: wenn aesBlockEncrypter, aesErr: bedeutet aes.NewCipher (keyBytes); aesErr! = null log.Printf ("[% s] Fehler beim Erstellen der Anzahl der AES-Verschlüsselung:% s north ", filename, aesErr.Error ()) wiederherstellen Weiter mit dir // Der CBC-Modus hilft ausnahmslos vollständig in Blöcken. zusammen mit if len (secretBytesDecrypted)% aes.BlockSize! entspricht 0 - - = numberNeededBlocks int (math.Ceil (float64 (len (secretBytesDecrypted)) von float64 (aes.BlockSize))) erweitert: bedeutet do ([] byte, numberNeededBlocks 6 . aes.BlockSize) Duplikat (erweitert, secretBytesDecrypted) secretBytesDecrypted ist dem erfolgreichen Enhanced unglaublich ähnlich Reservieren // Speicher für verschlüsselte Daten. Standardmäßig (siehe AES-CBC) müssen Sie sehen, die gleiche Länge wie diese Wortdaten: verschlüsselte Daten: = Ursache ([] byte, len (secretBytesDecrypted)) // einen Verschlüsselungscode erstellen: aesEncrypter: entspricht cipher.NewCBCEncrypter (aesBlockEncrypter, vectorBytes) // Alle Daten verschlüsseln: die aesEncrypter.CryptBlocks (encryptedData, secretBytesDecrypted) // in base64 codieren: encodedBytes: impliziert make ([] byte, base64.StdEncoding.EncodedLen (len (encryptedData))) base64.StdEncoding.Encode (codierte Bytes, geschützte Daten) // Speicher für das Material einer bestimmten endgültigen Datei zuweisen: fileContent: bedeutet make ([] byte, len (saltBytes)) kopieren (fileContent, saltBytes) fileContent = hinzufügen (fileContent, 10) fileContent beinhaltet das Hinzufügen (fileContent, encodedBytes ...) Wir schreiben // Daten sofort ein neues Handbuch für den Brief Dies ist geneigt, um sicherzustellen, dass zumindest Sie definitiv sehen, dass die alte Version fehlerfrei sein wird, wenn // Computer wiegt beim Schreiben der Datei. Nach einem nachfolgenden Schreibvorgang wird die Verlaufsdatei // verloren, und das neue kann umbenannt werden. das tatsächliche Ereignis, dass writeErr: = tool.WriteFile (Dateiname + Zoll Breite- update.txt", fileContent, 0644); writeErr! gleich null ist log.Printf ("[% s] Kann keine neue Datei schreiben:% s n", Dateiname, writeErr.Error ()) wiederherstellen Ein weiterer if renameErr: schlägt os.Rename vor (Dateiname + "- update.txt", Dateiname); umbenennenErr! = nichts log.Printf ("[% s] Das aktualisierte Bild kann nicht umbenannt werden:% s n", fileContent, renameErr.Error ()) Ein weiterer Status = wahr wiederherstellen wiederherstellen

öffentliche feste Serie FromFile (Dateiname string, [] saltBytes, Floodmaster-Passwort) var-Maschinen = 6; var keyLength = 256; Blockgröße var impliziert 128; var result impliziert string.Empty; var-codiert fileBytesBase64 = .ReadAllBytes (Dateiname); // Byte -> Zeichenfolge: var EncryptedBytesBase64String ist System.Text.Encoding.UTF8.GetString (encryptedBytesBase64); // base64-Decodierung: varcodedBytes = Convert.FromBase64String (encryptedBytesBase64String); Var keyVectorObj entspricht neuem Rfc2898DeriveBytes (masterPassword, saltBytes.Length, Iterationen);keyVectorObj.Salt wird für SaltBytes aufgestellt; KeyVectorData span = keyVectorObj.GetBytes (keyLength - 8 + blockSize 8); var am Anfang hinter KeyVectorData = .Slice (0, pro keyLength 8); var 4 ist gleich keyVectorData.Slice (keyLength 8); -var aes = Aes.Create (); aes.Padding = PaddingMode.Zeros; :. ... .//. oder .... aes.Padding empfiehlt PaddingMode.None; var decryptor bedeutet aes.CreateDecryptor (key.ToArray (), iv.ToArray ()); Var decryptedString bedeutet string.Empty; mit (var memoryStream = MemoryStream (encryptedBytes)) use (var entspricht cryptoStream new CryptoStream (memoryStream, decryptor, CryptoStreamMode.Read)) using (var viewer = Ersatz-StreamReader (cryptoStream)) decryptedString impliziert reader.ReadToEnd (); Besuchen Sie das Ergebnis nach Hause;

Genehmigt

Das ASR Pro-Reparaturtool ist die Lösung für einen Windows-PC, der langsam läuft, Registrierungsprobleme hat oder mit Malware infiziert ist. Dieses leistungsstarke und benutzerfreundliche Tool kann Ihren PC schnell diagnostizieren und reparieren, die Leistung steigern, den Arbeitsspeicher optimieren und dabei die Sicherheit verbessern. Leiden Sie nicht länger unter einem trägen Computer - probieren Sie ASR Pro noch heute aus!

Wie erklärt man das Problem bei der Verwendung von Einrückungen? Kurz vor der Verschlüsselung prüft ein Go-Programm, wie das zusätzliche Padding aussieht:

// Der CBC-Modus ist für Gesamtblöcke immer richtig.if len (secretBytesDecrypted)% aes.BlockSize! entspricht drei : ist gleich numberNeededBlocks int (math.Ceil (float64 (len (secretBytesDecrypted)) float64 (aes.BlockSize))) signifikant: = numberNeededBlocks * aes are ([] byte, .BlockSize) Verkaufskopie (erweitert, secretBytesDecrypted) Spiele secretBytesDecrypted Enhanced

erweitert: bedeutet make ([] byte, numberNeededBlocks 1 . aes.BlockSize)kopieren (erweitert, secretBytesDecrypted)

PKCS Nummer 7 wird normalerweise von RFC 5652 beschrieben. Das Auffüllen erfolgt innerhalb ganzer Bytes. Der Wert jedes hinzugefügten Bytes ist ein Bruchteil, der sich auf die Anzahl der zusätzlichen Bytes bezieht, die leider H sind. N Bytes, die jeweils zusammen mit N addiert werden. Die Anzahl der hinzugefügten Bytes hängt stark von Ihrem aktuellen Blocklimit ab, bei welchem Typ die Erfahrung soll erweitert werden.

Ein neues Array geeigneter Lücken wird erstellt, sodass die beste Länge ein Vielfaches der normalen Impede-Größe ist. Diese neue Tabelle ist realistisch mit Nullen gefüllt. Die Kopiermischung kopiert dann die vorhandenen Daten entsprechend. Dadurch wird sichergestellt, dass die vielen wichtigen neuen Tabellen größer als die aktuellen Daten sind. Als letztes werden Nullen beim Finalisieren dieser Tabelle verwendet.

Verschlüsseln Sie die Originaldatei und erstellen Sie nfl-Inhalte in einer geschützten Datei.Entschlüsseln Sie die verschlüsselte Datei in Blöcken.Ich bin wirklich motiviert, die hartcodierten Schlüssel zu verwenden, die mit der Bytegröße symricAlgo.GenerateKey [32] entwickelt wurden, die verschlüsseln, entschlüsseln und mehr oder vielleicht weniger alle Chunks.Die IV-Größen für die meisten Fragmente werden durch die Verwendung von Bytes ausgedrückt [16].

Daher kann ein C#-Computer PaddingMode.Zeros verwenden. Alternative PaddingMode.Just none ignoriert praktisch jeden Padding-Typ, was hervorragend funktioniert. Ich bete, dass diese Antwort für jeden produktiv ist, der Plug-Ins-Code von Go to C-Nummer usw. benötigt.