Table of Contents

Es posible que encuentre un mensaje de error que muestre que los módulos del kernel de Linux están compilados. Bueno, hay diferentes estrategias para resolver este problema, así que trata de hablar un poco al respecto.

Aprobado

De Wiki-Security, la enciclopedia libre de seguridad en Internet

Los marcadores son aplicaciones que pueden marcar estadísticas telefónicas de mayor tasa sin su consentimiento para aprender y/o tal vez. El marcador solo puede funcionar además de hacer su trabajo malicioso si las personas están usando un módem de acceso telefónico.

Reconocimiento del compositor (recomendado)

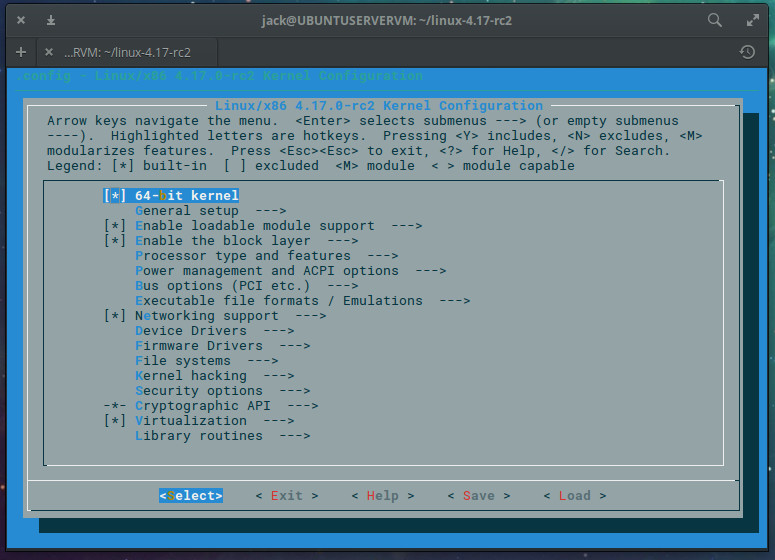

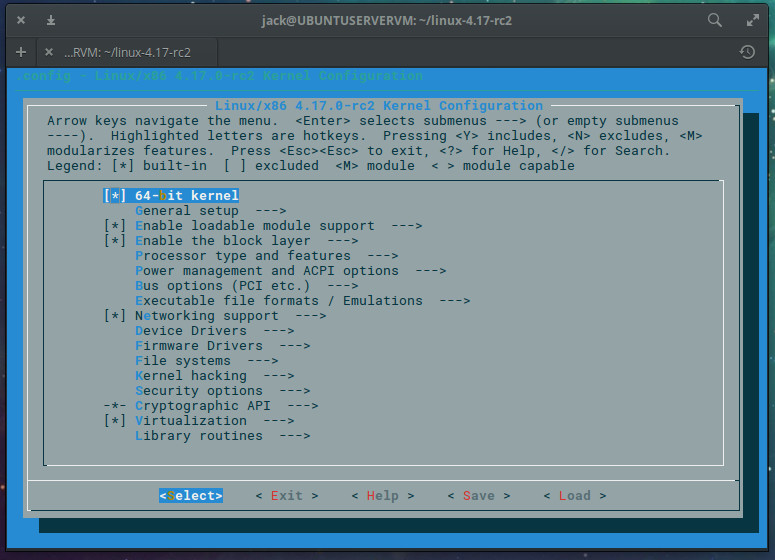

Modifique diría que el archivo MAKE corrige cada ocurrencia entre helloWorld más kernelRead para los nombres de los componentes que desea crear.Compile sus programas ejecutando make en una guía telefónica en particular donde se ubicarían los módulos.Ahora cambie a superusuario haciendo clic.

Los compositores son difíciles de detectar y eliminar. En concepto, los marcadores no se pueden eliminar utilizando todas las características populares de “eliminación”.Los marcadores, así como cualquier software espía, adware y similares, pueden muy bien reinstalarse incluso si aparecen para ser eliminados.Se recomienda que utilice un buen y poderoso programa anti-spyware para eliminar Dialer junto con otros spyware, adware, troyanos e infecciones adicionales de su computadora.

Ejecute una exploración/prueba de marcador de SpyHunter para detectar correctamente los marcadores de imagen que contienen la herramienta de detección de software espía SpyHunter. Si el cliente desea eliminar correctamente el marcador, puede comprar la herramienta de eliminación de software espía SpyHunter para eliminar el marcador o seguir las estrategias de eliminación manual del marcador descritas en la sección Soluciones alternativas y prevención.

Método de infección

Hay muchos comentarios que su computadora con marcadores manipulados puede recibir. Los marcadores pueden venir con shareware incorporado u otro software descargable.

Prepare $ -C

Otro método de propagación del marcador es forzarlo a mostrar ventanas emergentes engañosas exactamente que pueden aparecer como se esperaba.Notificaciones de Windows con enlaces en forma de teclas de control etiquetadas como “Sí” y “No”. Cualquiera que sea el “botón” que presione su empresa, la descarga podrá comenzar,Instalación de marcadores en su sistema. Marcadores Ponen un virus troyano en su increíble computadora y pueden infectar su función sin su conocimiento o consentimiento.

Si llega a sentir que ya ha sido afectado por los marcadores, use esta herramienta de detección de adware SpyHunter para hacerlo.Detección relacionada con marcadores y otros programas espía comunes. Una vez que se detectan los marcadores, el siguiente paso recomendado es eliminar los marcadores específicos mediante la distribución de la herramienta de eliminación de software espía SpyHunter.

Síntomas del compositor

Dialers puede intentar cambiar la pantalla de su computadora favorita, secuestrar su navegador, mantenerlo en Internet, cambiar sus películas y su sistema, y también puede hacerlo sin su comprensión o permiso. Por lo tanto, se recomienda encarecidamente eliminar todas las bacterias dañinas del marcador de la PC.

Medios y Medidas de Prevención

Los dialers, como otros buenos programas publicitarios, evolucionan constantemente y se vuelven cada vez más sofisticados para no ser detectados. compositor con sonidoEs posible que las variantes se descarguen desde diferentes lugares, e incluso después de intentar eliminarlas encontrará que vuelven cuando reinicia su computadora.

Instalar un buen antispyware

Si hay muchos rastros de software espía, como marcadores telefónicos, que han infectado la computadora, nuestro único remedio puede ser apresurarlos electrónicamente.trojan scan dialer es un buen limpiador sólido de spyware que se produce para eliminar bloques y spyware.

Métodos de seguridad

Además de ayudarlo a tomarse el tiempo de instalar un buen programa anti-spyware, hay muchas formas útiles de evitar marcar.

Aprobado

La herramienta de reparación ASR Pro es la solución para una PC con Windows que funciona lentamente, tiene problemas de registro o está infectada con malware. Esta herramienta poderosa y fácil de usar puede diagnosticar y reparar rápidamente su PC, aumentando el rendimiento, optimizando la memoria y mejorando la seguridad en el proceso. No sufra más por una computadora lenta: ¡pruebe ASR Pro hoy!

Instala Seguridad de Windows para obtener las actualizaciones de seguridad modernas. Utilice la Actualización de seguridad de Windows regularmente para mejorar la configuración de su alarma personal y asegurarse de que las actualizaciones de seguridad importantes estén instaladas en su computadora individual.

Configure su software anti-spyware para que considere actualizaciones al menos una vez al día. Además, asegúrese de que su software anti-spyware esté completamente cargado cuando realmente inicie su computadora.Youter y automáticamente mejora sus definiciones de adware.

Escanee en busca de marcadores y otros organismos nocivos abriendo su computadora portátil o computadora anti-spyware y haciendo clic en la selección “Iniciar escaneo”. Una vez que el anti-spyware haya terminado de integrarse, marque los parásitos que desea eliminar y luego haga clic en el importante botón “Iniciar eliminación” para intentar deshacerse del spyware. SpyHunter get scanner está diseñado para marcar cheques de pago. El escáner SpyHunter es solo la última herramienta de detección. El siguiente acto recomendado después de Trojan Sensors es la eliminación de Trojan, la mejor herramienta de eliminación de software espía de SpyHunter.

Ver Ver también

Herramientas

Enlaces externos