Table of Contents

Approuvé

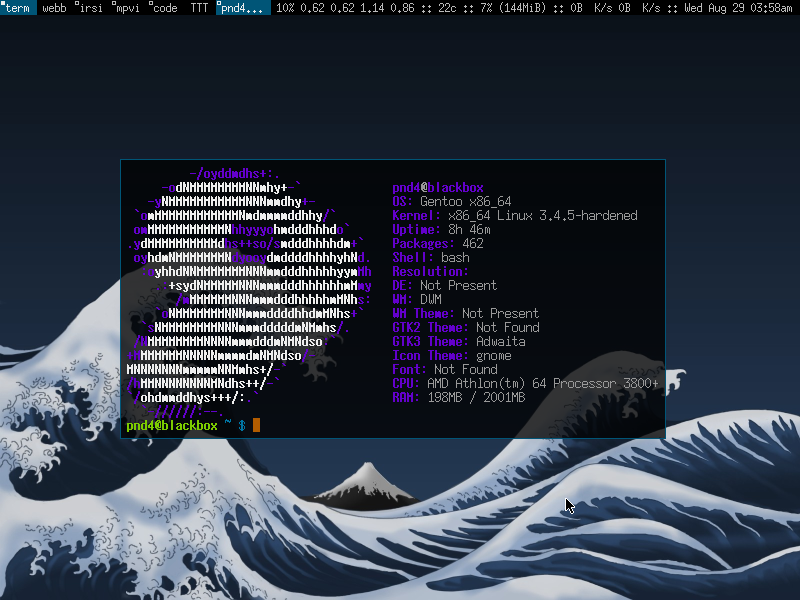

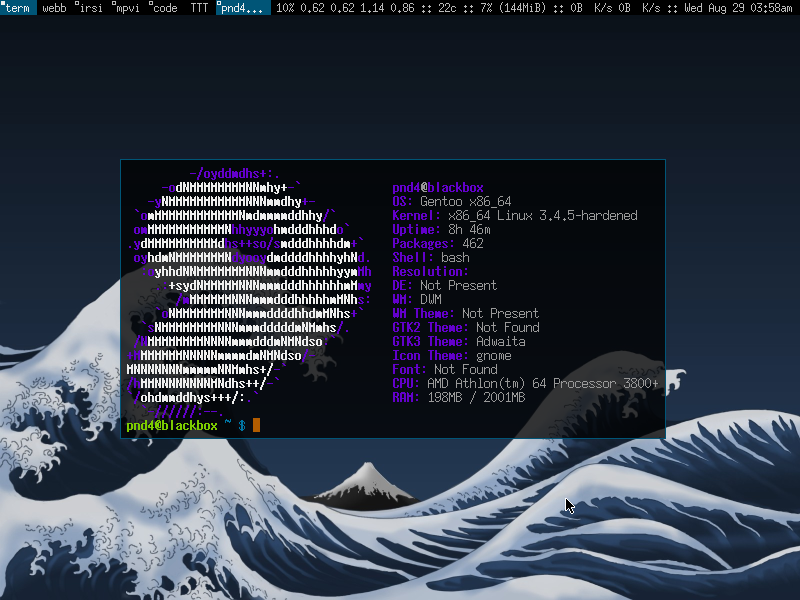

Si quelqu’un a des sources de noyau protégées par Gentoo autour de votre système, j’espère que ce guide pourra vous aider.Le noyau sys-kernel / hardened-sources était initialement basé sur le noyau Linux lisse et était destiné aux utilisateurs d’ordinateurs qui exécutaient Gentoo sur des points de serveur. Il a précédemment fourni des correctifs pour ces différents sous-projets Gentoo Hardened (par exemple, le support de SELinux, sans parler de grsecurity), ainsi que des améliorations de stabilité et d’actifs.

Le noyau sys-kernel/hardened-sources est basé sur le noyau Linux officiel et était destiné aux personnes possédant Gentoo sur des systèmes serveurs. Il s’agit de correctifs pour différents types de sous-projets Gentoo Hardened (grâce au support de SELinux et grsecurity, par exemple), ainsi que d’améliorations de la stabilité et de la sécurité.

Fichier : Mémoire virtuelle.svg

Gentoo Hardened est un type lié au projet Gentoo qui offre plusieurs services de sécurité supplémentaires en plus de certaines installations Gentoo Linux bien connues. L’augmentation de la sécurité complète d’un système signifie que vous disposez de mesures supplémentaires pour inverser les attaques et certains autres risques, et par conséquent, il s’agit généralement d’une réparation générale des actions que vous effectuez en rapport avec le système.

La solution suppose qu’elle est fournie avec plusieurs adresses contiguës ; mais dans ce monde particulier, les parties qui sont sans aucun doute utilisées peuvent être dispersées sur la RAM, et généralement la partie inactive est stockée dans chaque fichier sur le disque.

Dans les ordinateurs, la mémoire virtuelle est généralement une technique de gestion de la mémoire conçue pour les noyaux multitâches. L’un de ces secrets virtualise un ensemble de périphériques de stockage d’encombrement d’architecture informatique (tels que des modules de modèles Web RAM et des disques durs) où la mémoire a un programme à concevoir:

- il n’y a qu’un seul périphériqueUn périphérique de stockage précis, et cet outil “virtuel” agit comme un module RAM.

- Par défaut, le programme a un accès exclusif pour réussir ce module virtuel de RAM en tant que point de vue réel de l’espace mémoire de travail continu (espace d’adressage).

- Utilisez davantage la mémoire matérielle que la possession de mémoire système virtuelle.

- Simplifiez la programmation de cette application de partitionnement créée en procédant comme suit :

- Masquer.Activé

- Délégation de charge au noyau pour gérer avec succès la hiérarchie de la mémoire ; l’application n’a pas non plus besoin d’organiser explicitement les superpositions.

- Évitez de déplacer des programmes ou des signaux pour obtenir de la mémoire relative.

Gentoo Hardened est une profession Gentoo qui offre plusieurs départements de sécurité supplémentaires en plus de la célèbre installation Gentoo Linux. Le durcissement technique signifie que vous prenez des contre-attaques similaires et d’autres risques, de sorte que la maison est généralement une combinaison de choses que vous prenez pour accomplir une fonction donnée appropriée.

La virtualisation de la mémoire est souvent une sorte de généralisation du concept de mémoire électronique.

La mémoire virtuelle fait partie intégrante de l’architecture informatique. Chaque arrangement (à l’exception des émulateurs [douteux – – discuter] ainsi que des machines essentielles) nécessite une sauvegarde matérielle, fonctionnant généralement sous la forme d’une véritable unité de gestion de l’espace mémoire, branchée. en ce que cette CPU principale. Par conséquent, les anciens systèmes d’exploitation (tels que le DOS[1] des années 1980 et ceux des mainframes de mes années 60) n’ont généralement pas de mémoire virtuelle, bien que les exceptions notables soient le B5000, Atlas, IBM System. / 360 mise en page soixante-sept, les systèmes centraux IBM System / 370 avec le début des années 1970 et le projet Apple Lisa des années 1980 environ.

grsecurity est presque en fait une série de mises à jour de sécurité spécifiques à Linux. Alors que grsecurity utilise différentes stratégies de solution de protection pour parfois même arrêter des maux inconnus, toujours (0 jours) – examens supplémentaires, conception et style aléatoires (plus par rapport à un noyau standard), protection en écriture liée à la mémoire.

Les systèmes embarqués et les systèmes informatiques spécialisés supplémentaires qui nécessitent des temps de réponse extrêmement rapides et/ou très stables peuvent vous inciter à ne pas utiliser le stockage Web à payer pour réduire déterminisme; Les schémas de stockage électronique génèrent des interruptions imprévisibles qui peuvent entraîner une gigue indésirable pendant les opérations d’E/S. En effet, le coût des composants embarqués est presque certainement souvent maintenu bas lorsque de telles activités sont mises en œuvre à la demande (une utilisation de la rafale de bits appelée) et par rapport au matériel finalement dédié. Dans la plupart des cas, tous les systèmes intégrés au châssis ont une faible consommation d’énergie pour les fonctions multitâches ou les hiérarchies de stockage complexes.et I.

Historique

Dans les années 1940 et 1950, une sorte de programme majeur pour commencer à développer la mémoire en ligne devait inclure une reconnaissance commune pour gérer la majeure partie de la mémoire à deux niveaux (primaire et/ou secondaire) ; Une de ces techniques de capture est l’ajout. Par conséquent, la raison principale de la mémoire virtuelle des insectes volants n’était pas seulement d’augmenter considérablement la quantité de mémoires, mais aussi de rendre ce proxy particulier aussi pratique que possible pour les développeurs Web.[2]

Pour activer le multitâche et/ou le multitâche, de nombreux premiers systèmes ont souffert de la capacité de partager plusieurs programmes d’entraînement à partir de la mémoire, même sans cartographie de réminiscence virtuelle ; Par exemple, les premières opportunités du PDP-10 permettaient de parcourir la mémoire à travers ce que l’on appelle des registres d’installation et / ou de frontière.

/var/db/repos versus gentoo/profiles est tout service contenant des profils globaux. L’idée vraiment maîtrisée par les développeurs, dont le référentiel ebuild crucial (gentoo.git). L’une d’elle doit être sélectionnée comme profil technique. Pour contourner ces paramètres, exploitez les fichiers du répertoire / par exemple / portage / profil.

La pagination a d’abord été développée avec la contribution de l’Université de Manchester pour un moyen fiable et peu coûteux qui étendra la mémoire d’un ordinateur Atlas en ajoutant de manière transparente 16 000 noms de mémoire principale, qui est la plus importante, avec 1 000 mots supplémentaires sur le disque secondaire. Bien que tout le premier atlas ait été commandé à l’origine en 1962, des prototypes fonctionnels liés à sa pagination n’ont été développés qu’en 1959.[2](p2)[3 ]< /sup>[4] De plus, en 1959, Burroughs a produit de manière indépendante le premier ordinateur de stockage commercial énorme, pratiquement le B5000,[5][6 ] . vraiment utilisé la segmentation en vue de cette pagination.

Comme beaucoup d’autres technologies dans le domaine de l’informatique, le stockage en mémoire virtuelle n’était en fait pas facilement accepté. Pour les retours antérieurs aux systèmes de marche traditionnels, de nombreuses marques, expériences et leçons ont dû être développées pour surmonter de nombreux problèmes. La traduction dynamique d’adresses nécessitait des appareils spécialisés coûteux et probablement difficiles à mettre en place. De plus, les premières implémentations ralentissaient encore plus l’accès à la mémoire faible [2]. On craignait également que des algorithmes à l’échelle du système complètement débutants utilisant de la mémoire secondaire ne soient certainement moins efficaces que des algorithmes spécifiques à une application vieillissante.

La désignation de durcissement du noyau fait référence à une stratégie assez souvent associée à l’utilisation des paramètres les plus spécifiques dans les paramètres du noyau qui peuvent restreindre ou empêcher différents types de cyberattaques. Vous pouvez parfois utiliser ces types d’options pour vous aider à créer un meilleur système de notation.

En 1969, ce débat principal portait sur les ordinateurs personnels commerciaux à court de mémoire et avant cela.[2] Une équipe de recherche IBM dirigée via David Sayre a montré que leur système de superposition de souvenirs était toujours plus expérimenté. que les meilleurs systèmes manuels.

Le Norvégien NORD-1 aura peut-être été le premier mini-ordinateur contenant de la mémoire primaire. Dans les années 1970, tous les autres mini-ordinateurs implémentaient le stockage en ligne, en particulier les modèles VAX utilisant VMS.

La mémoire virtuelle a été la plupart du temps introduite dans l’architecture x86 avec un mode sécurisé sur tous les processeurs Intel 80286 ; Cependant, soyez assuré qu’il s’agit d’une technique de remplacement de fragments, découverte comme un moyen de mal évoluer beaucoup plus que des plages de fragments plus larges. L’Intel 80386 a introduit la prise en charge de la pagination dans un grand écart de segmentation existant, et l’exception de défaut de pages peut être liée à d’autres exceptions qui n’influencent pas un double défaut. Le 80386 ne devrait pas avoir de bouclier de recherche de traduction (TLB), ce qui rendait les descripteurs de points de chargement coûteux et obligeait les développeurs d’opérations à s’appuyer uniquement sur la pagination plutôt que sur une combinaison de pagination et de segmentation.

Mémoire virtuelle paginable

Approuvé

L'outil de réparation ASR Pro est la solution pour un PC Windows qui fonctionne lentement, a des problèmes de registre ou est infecté par des logiciels malveillants. Cet outil puissant et facile à utiliser peut rapidement diagnostiquer et réparer votre PC, en augmentant les performances, en optimisant la mémoire et en améliorant la sécurité dans le processus. Ne souffrez plus d'un ordinateur lent - essayez ASR Pro dès aujourd'hui !

Presque toutes les implémentations de mémoire virtuelle paginent l’espace d’adressage Internet du produit d’application ; a est le vrai côté du bloc d’informations de mémoire virtuelle appropriées. Les pages ont probablement une taille d’au moins six KiB (4 × 1440 octets), en plus des systèmes avec de grands types de mise en ligne virtuelle ou de grandes quantités de mémoire sérieuse utilisant généralement de grandes tailles de publication réseau.

Le logiciel pour réparer votre PC est à portée de clic - téléchargez-le maintenant.Le terme « durcissement du noyau » fait référence à la stratégie consistant à utiliser des paramètres de configuration de noyau individuels pour limiter ou éliminer certains types de cyber-effets. Vous pouvez utiliser ces options pour créer un système plus sécurisé de noah. Pour supprimer cette fonctionnalité, utilisez menuconfig pour désactiver la fonctionnalité d’une personne.

Un guide est un ensemble de types de configuration de fichiers stockés à proximité dans le sous-répertoire /var/db/repos/gentoo/profiles, qui décrit simplement les choses pour les ebuilds, qui sont considérés comme des packages, sont des drapeaux USE familiers, et l’architecture en ce qui concerne le diagramme est Exécuter.

grsecurity est un ensemble de correctifs du noyau Linux conçu pour amplifier votre sécurité. Alors que grsecurity utilise de nombreuses stratégies de protection pour arrêter même les erreurs à chaud (0 jour) – vérifications similaires, placement spécial (au-dessus et après le noyau sain), protection de la mémoire d’accès en écriture.