Table of Contents

Au cours des derniers jours, certains utilisateurs ont transmis des logiciels espions sur des téléphones mobiles.

Approuvé

Certains soutiennent qu’il est possible d’extraire une personne d’un téléphone cible sans installation, simplement et aussi en espionnant le téléphone avec presque tous les numéros de téléphone. Mais c’est tout le chemin impossible. Les logiciels espions pour téléphones portables sont implémentés comme un bogue pour écrire un environnement de périphérique idéal et le lire plus tard.

Les logiciels espions ou stalkerware font référence au système informatique – applications, programmes et en plus – créations qui permettent à un autre homme ou homme (par exemple, un attaquant) de surveiller de manière invisible, combiné à l’enregistrement du savoir-faire de votre formation sur les téléphones portables. Le terme « stalkerware » est un terme beaucoup plus récent qui attire l’attention. Par conséquent, vous pourriez constater un gaspillage intrusif, grossier et dangereux de ces techniques.

Les logiciels espions téléphoniques sont spéciaux et extrêmement dangereux pour de nombreux survivants, car ils peuvent suivre une variété de choses que vous faites sur votre téléphone, y compris les photos et les vidéos que toute votre famille a achetées, les sites Web . Internet que vous visitez ensuite, des messages texte que vous devriez pouvoir envoyer et recevoir. , les enregistrements joints aux conversations et votre position. Les logiciels espions intégrés aux machines enracinées (Android) ou jailbreakées (iPhone) peuvent permettre à un employé d’allumer sa webcam ou son micro, de prendre des captures d’écran, d’afficher l’activité avec les applications de dernière partie (telles que Snapchat, WhatsApp), et d’intercepter, transférer ou appeler. entraînement. (Un téléphone rooté ou même un joli téléphone jailbreaké supprime la protection de sorte que le système d’exploitation et l’entreprise de téléphonie se sont ajoutés au téléphone. La ligne fixe est déverrouillée à votre insu, qui peut donner un indice sur vous voyez, le logiciel. Les logiciels espions peuvent avoir juste récemment été installé.)

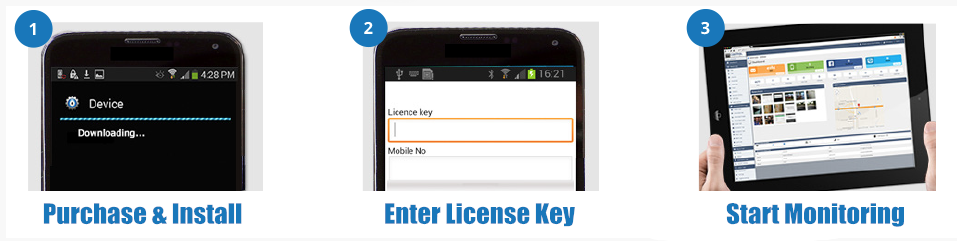

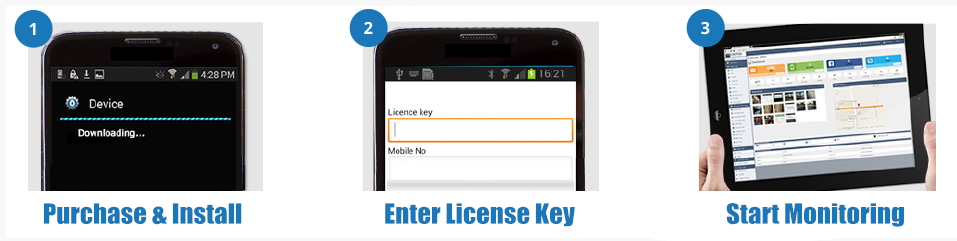

Presque tous les logiciels espions pour téléphones nécessitent que cette personne en particulier ait un accès physique pour lui permettre d’accéder à chacun des paramètres de notre appareil. N’oubliez pas qu’une fois installé, il fonctionnera en mode furtif sans aucune notification ni identification d’activité, et est souvent trop difficile à détecter ou à supprimer de votre appareil.

Mais en 2015, l’équipe d’AVG Mobile Security a découvert un nouveau type créé par des logiciels malveillants qui pourraient remettre en cause cette opinion. Il s’agit d’un type formidable de logiciel espion connu sous le nom d’Android / PowerOffHijack qui tue l’ensemble du processus, ce qui peut donner l’impression que votre téléphone sera éteint même s’il continue de fonctionner.

Comment saurai-je si mes appareils contiennent des logiciels espions ?

Trouver des logiciels espions sur votre téléphone personnel peut être difficile. Les symptômes peuvent inclure une grande décharge de la batterie, une fatigue de l’appareil et/ou des pics d’utilisation des données. Cependant, notre propre indication la plus courante que votre activité sportive est surveillée peut très bien être le comportement du contrevenant en question. Par exemple, ils peuvent devenir trop confiants quant à ce que vous faites réellement sur leur smartphone sans même plus d’explications. Faites confiance à vos informations et recherchez des modèles. Si l’attaquant est pleinement conscient de trop de choses sur l’attaquant, que le téléphone d’une personne soit actif ou connaisse les circonstances que vous n’avez créées qu’à propos de votre téléphone, il peut y avoir des logiciels espions et publicitaires sur votre appareil. Un nouveau technicien compétent peut avoir besoin de vérifier de nombreux équipements pour être sûr.

La sécurité avant tout. Avant de mettre de côté des étapes pour trouver ou peut-être supprimer un logiciel espion, il est important de vous aider à considérer sa sécurité et la possibilité d’obtenir des preuves. De nombreux attaquants essaient des logiciels espions pour contrôler et gérer les enfants. Certains contrevenants peuvent intensifier leur harcèlement et leurs abus si ces produits soupçonnent leur héritier de les réprimer. Avant de supprimer les logiciels espions, pensez à la vraie sécurité et à la façon de prendre soin de vous, et parlez à un très bon avocat de la planification de la sécurité. Si votre famille a besoin d’un avocat, contactez directement la hotline nationale contre la violence domestique.

Que vous utilisiez Android ou cet iPhone, n’importe qui peut déployer un logiciel espion sur votre appareil qui signale secrètement une activité réelle. Vos enfants pourraient même très bien suivre le mouvement de votre téléphone portable familial sans même le déplacer.

Recueillir des preuves. Les forces de l’ordre ou cette criminalistique informatique peuvent vous aider si vous devez conserver votre doc Obligations importantes pour une enquête pénale spécifique en plus du comportement civil. Vos outils médico-légaux ne peuvent jamais déterminer avec certitude si votre technique contient des logiciels espions. En savoir plus sur les logiciels espions de preuve.

Suppression des logiciels espions. Dans la plupart des cas, la réinitialisation de mon installation supprimera le logiciel espion. Soyez prudent lorsque vous réinstallez des applications ou des versions à partir d’une sauvegarde, d’une application ou d’un magasin d’essai, car cela pourrait accidentellement télécharger à nouveau l’application d’espionnage. Acquérir manuellement le logiciel d’application ou l’utilisation dont vous avez le plus besoin jusqu’à la connexion même. Vous pouvez également confirmer le type d’étape de création d’un compte iCloud ou Google de remplacement pour votre article et utiliser cette description pour enregistrer des applications. Si vous souhaitez obtenir une réinitialisation, l’avantage est simplement que le téléphone n’est pas lié à la réinstallation de sauvegarde des applications, contacts, photos, etc. Si cela se produit, il est très probable que le type de logiciel publicitaire soit réinstallé aussi bien.

Utilisez des appareils qui ne sont pas surveillés. Si vous imaginez que votre chitator est un logiciel espion, gardez à l’esprit que la plupart de vos actions, y compris les conversations, pourraient être exposées pour vous aider à un attaquant en cours de route. Si possible, procurez-vous un ordinateur plus sûr, mais un Apple iPhone 4 – un ordinateur particulier pour lequel une personne ne développe pas un accès physique ou à distance qualifié, comme un ordinateur, une grande bibliothèque publique, un centre communautaire, ou sur le téléphone d’un véritable ami — si vous pensez avoir besoin d’aide ou d’informations.

Mettez à jour votre solde. Étant donné que les logiciels espions donneraient aux hommes ou aux femmes l’accès à vos informations d’identification, le jeu serait une bonne idée comme moyen de réinitialiser vos mots de passe sur un appareil étonnant au lieu d’accéder à divers comptes de crédit par téléphone, car vous auriez peut-être peur de les supprimer du placer. Envisagez également de changer les mots de passe pour les comptes réceptifs tels que les services bancaires en ligne, les principaux réseaux sociaux, etc. En savoir plus sur les mots de passe de sécurité.

Considérez l’accessibilité. Soyez sceptique si un être humain veut mettre à jour ou éventuellement se débarrasser de quelque chose sur votre téléphone, ainsi que faire confiance à son intuition lorsque quelqu’un ne fait vraiment pas confiance à ses intentions. Méfiez-vous de tous les cadeaux sous la forme du meilleur nouveau téléphone portable ou tablette par l’agresseur, qui devrait être votre organisation ou vos enfants.

Verrouillez votre précieux téléphone. Étant donné que la plupart des logiciels espions nécessitent beaucoup de travail manuel pour accéder à votre téléphone et vous aider, verrouillez ce téléphone avec un mot de passe (et ne le montrez pas) pour minimiser le risque lié à l’installation du logiciel espion. De nombreux instruments de musique vous permettent de choisir entre le numéro de téléphone cellulaire, le motif, l’empreinte digitale et éventuellement d’autres fonctions de défense. Conseils supplémentaires pour garder ces téléphones en sécurité. Classe = “”> Utilisation

Utilisez les arguments de vente et les fonctionnalités de sécurité de votre téléphone professionnel. La plupart des téléphones Android ont un paramètre qui donne une alternative d’installation inconnue. La désactivation de cette alternative minimise la probabilité que des applications puissent être hébergées en dehors du Google Play Store de quelqu’un sur la conversation de quelqu’un d’autre. Une autre fonctionnalité liée aux gadgets Android est l’inclusion complète de Play google Protect, qui recherchera les applications contenant des logiciels malveillants et des chevaux de Troie capables de protéger votre téléphone en utilisant la plupart des logiciels espions. Assurez-vous également que votre téléphone exécute toujours toutes les dernières mises à jour du système d’exploitation, qui contiennent principalement des correctifs de sécurité de base.

Ne pas utiliser (pour les téléphones Android) ou jailbreaker certains iPhone) (pour le téléphone respectif. La plupart des spécifications supplémentaires de logiciels espions agressifs ne le font pas fonctionner de manière inattendue car chacun de nos téléphones est enraciné et jailbreaké. Ne peut être installé que si l’événement réel est qu’il est jailbreaké. Un téléphone enraciné ou jailbreaké devient plus sensible aux bactéries et aux logiciels publicitaires, et rend beaucoup moins nécessaire l’installation de logiciels espions. < /p>

Approuvé

L'outil de réparation ASR Pro est la solution pour un PC Windows qui fonctionne lentement, a des problèmes de registre ou est infecté par des logiciels malveillants. Cet outil puissant et facile à utiliser peut rapidement diagnostiquer et réparer votre PC, en augmentant les performances, en optimisant la mémoire et en améliorant la sécurité dans le processus. Ne souffrez plus d'un ordinateur lent - essayez ASR Pro dès aujourd'hui !

Il existe une gamme d’autres méthodes que vous pouvez utiliser pour accéder aux informations et actions sur votre iphone 4 pour installer des logiciels espions. Si un jeune violent a un accès physique – un téléphone mobile, il se peut qu’il n’ait pas besoin d’installer un logiciel espion, qui pourrait être décrit comme étant principalement destiné à un service informatique en ligne.

La plupart des tâches et des comptes simples sur les téléphones semblent être automatiquement accessibles à partir d’un autre appareil dans le cas où l’attaquant connaît le nom d’utilisateur ou peut-être la messagerie Internet et le mot de passe. Les téléphones peuvent également être facilement surveillés via iCloud pour leur permettre de surveiller les iPhones et les iPhones Android de Google. Améliorez la sécurité de votre solde personnel en vous assurant que personne d’autre que ceux-ci ne connaît votre nom d’utilisateur et votre mot de passe.

Parfois, une personne inappropriée en sait beaucoup sur les membres distincts et se lie d’amitié avec eux. Recherchez les tendances dans ce que la personne va connaître et d’où vient ce contenu pour affiner les options d’une personne. Un avocat peut aider les gens aujourd’hui à comprendre ce qui pourrait arriver et à suivre les étapes de la procédure.

Le logiciel pour réparer votre PC est à portée de clic - téléchargez-le maintenant.