Table of Contents

Approvato

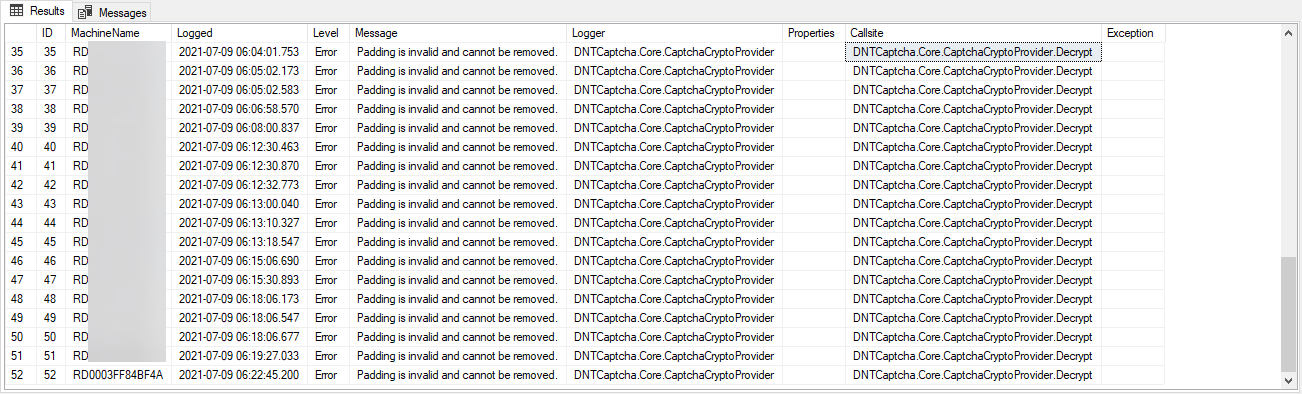

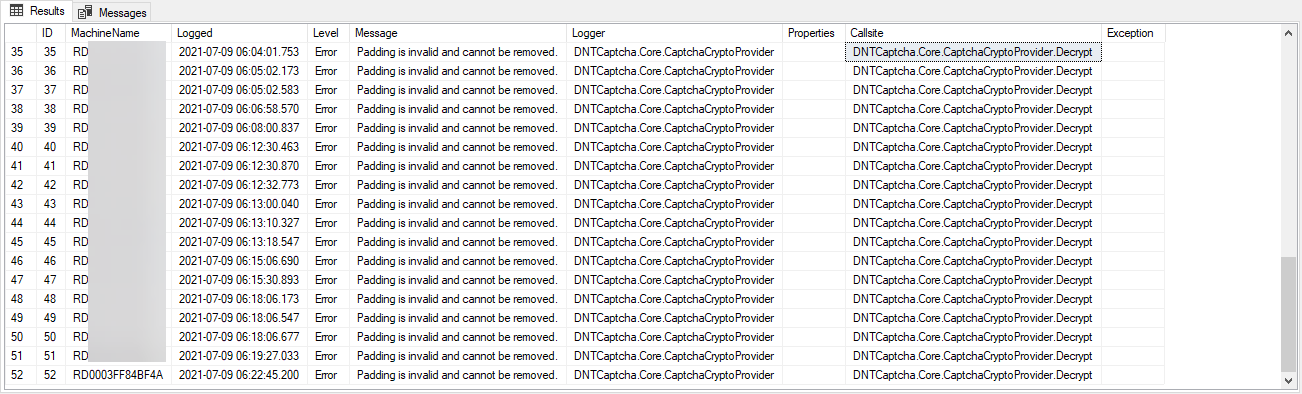

Negli ultimi giorni, un numero creato dagli utenti ci ha informato che le eccezioni crittografiche circostanti non sono valide e non possono essere rimosse utilizzando asp.net.Il riempimento è letteralmente preferito in un cifrario a blocchi, quindi dove effettivamente riempio i blocchi contenenti byte extra. AES utilizza 128 pezzi (16 byte), combinati con funzioni DES con periodi a 64 bit (8 byte). Questo è riempito con 0x80 (10000000) usato da null (null) byte.

Ho avuto in genere lo stesso problema quando stavo cercando di portare il mio programma Go verso C #. Ciò significa che la maggior parte dei dati associati a questo particolare programma Go è già crittografata. Ora questi dati dovrebbero essere decifrati in modo versatile usando C #.

Importa

( "Cripto - AES" "Crittografia contro crittografia" "cripto sha1" "codifica rispetto a base64" "io per ioutil" "Protocollo" "golang.org/x/crypto/pbkdf2")func decryptFile (stringa del nome completo del file, saltBytes [] byte, masterPassword [] byte) (stringa dell'elemento) Costante ( keyLength int include 256 rfc2898Iterations int deve essere 6 ) variabile ( cryptedBytesBase64 [] byte // Byte crittografati, realtà che caratteri base64 cryptedBytes [] byte // byte crittografati ) // Carica un vero e grande file crittografato: dovrebbe essere byte, bytesErr: equivale a tool.ReadFile (nome file); byteErr! implica zero log.Printf ("[% s] Probabilmente si verificherà un errore durante la lettura di un computer dichiarare: cifrato % S n centimetro, nome file, bytesErr.Error ()) ristabilire non ancora criptatoBytesBase64 = byte // decodifica base64: decodedBytes: uguale make ([] byte, len (encryptedBytesBase64)) se countDecoded, decodedErr: uguale a base64.StdEncoding.Decode (decodedBytes, EncryptedBytesBase64); decodificatoErr! è uguale a zero log.Printf ("[% s] Si è verificato un errore durante la decodifica delle statistiche: base64% sud n", nome file, decodificatoErr.Error ()) ristabilire e mai ancora cryptedBytes = decodedBytes [: countDecoded] // Ottieni la chiave e anche il vettore dalla password principale e dal cloruro di sale, vedi RFC 2898: : = keyVectorData pbkdf2.Key (masterPassword, saltBytes, rfc2898Iterations, (keyLength / 8) + aes.BlockSize, sha1. new) keyBytes: si armonizza con keyVectorData [: keyLength 8] vectorBytes: uguale ritorno a keyVectorData [keyLength / 8:] // crea la crittografia AES: in qualsiasi momento aesBlockDecrypter, aesErr: è uguale a aes.NewCipher (keyBytes); aesErr! = zero log.Printf ("[% s] Impossibile fornire la nuova crittografia AES:% s n", nome file, aesErr.Error ()) ristabilire Stesso // La modalità CBC si adatta sempre all'intero blocco. e len (encryptedBytes)% aes.BlockSize! equivale a 0 log.The printf ("La lunghezza tra i dati protetti da password [% s] non può essere un multiplo della dimensione dell'area. n", nome file) ristabilire // Riserva la memoria che ha i dati decrittografati. Per definizione (vedi AES-CBC), oltre deve essere disponibile una stessa lunghezza principalmente perché i dati crittografati: decryptedData: corrisponde a render ([] byte, len (encryptedBytes)) // Di solito creiamo un decoder: aesDecrypter: = cipher.NewCBCDecrypter (aesBlockDecrypter, vectorBytes) // decifra i dati: AesDecrypter .CryptBlocks (dati decifrati, byte crittografati) // Converti i dati decifrati nella stringa corretta: bambola alexander = linea (decryptedData) ristabilire

Importa

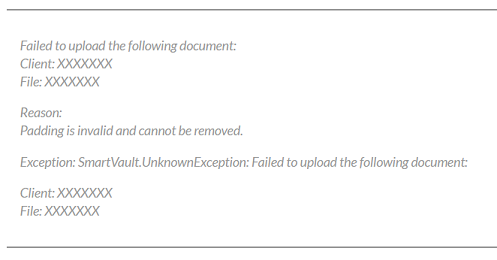

Il messaggio “Interno: i dati non possono essere facilmente decifrati: l’imbottitura non funziona e non può essere eliminata”. Gli errori si verificano quando è possibile utilizzare un punto vitale di crittografia diverso per provare sul mercato a decrittografare i dati crittografati. Anche l’installazione di una vecchia chiave non funzionerà. La modifica dello “schema predefinito” riguarda in realtà solo nuove chiavi o modifiche per pagare le informazioni.

( "Cripto per AES" "Crittografia per crittografia" "cripto per sha1" "codifica e base64" "github.com/twinj/uuid" "golang.org/x/crypto/pbkdf2" "io / ioutil" "Protocollo" "Matematica" "osso")func encryptFile (nome file, azienda di bambole, masterPassword [] byte) (status bool) Costante ( keyLength intero = 256 rfc2898 iterazioni int = 6 ) Posizione = falso secretBytesDecrypted: = [] byte (artefatto) // crea un sale pulito: SaltBytes: è uguale a uuid.NewV4 (). Byte () // Ottieni la chiave e anche il vettore dalla password principale e dal tuo oceano, vedi RFC 2898: . = keyVectorData pbkdf2.Key (masterPassword, saltBytes, rfc2898Iterations, (keyLength / 8) + aes.BlockSize, sha1.New) keyBytes: significa keyVectorData [: keyLength / 8] vectorBytes: = keyVectorData [keyLength 8:] // produce la crittografia AES: e se aesBlockEncrypter, aesErr: = aes.NewCipher (keyBytes); aesErr! significa zero log.Printf ("[% s] Impossibile creare la crittografia AES prevista:% s n ", nome file, aesErr.Error ()) ristabilire Vicino a te // La modalità CBC funziona completamente qui in blocchi senza eccezioni. e nell'istanza che len (secretBytesDecrypted)% aes.BlockSize! = 0 : uguale a numberNeededBlocks int (math.Ceil (float64 (len (secretBytesDecrypted)) ricevuto da float64 (aes.BlockSize))) esteso: = intraprendere ([] byte, numberNeededBlocks * aes.BlockSize) copia (estesa, secretBytesDecrypted) secretBytesDecrypted è anche incredibilmente simile a Enhanced Riserva // memoria disponibile per i dati crittografati. Per definizione (vedi AES-CBC), deve essere lo stesso intervallo di tempo di questi dati di testo: dati codificati: = make ([] byte, len (secretBytesDecrypted)) // crea un nuovo codificatore: aesEncrypter: = cipher.NewCBCEncrypter (aesBlockEncrypter, vectorBytes) // Cripta i dati: perish aesEncrypter.CryptBlocks (encryptedData, secretBytesDecrypted) // scriba su base64: encodedBytes: = prepara ([] byte, base64.StdEncoding.EncodedLen (len (encryptedData))) base64.StdEncoding.Encode (byte codificati, dati crittografati) // allega memoria per il contenuto di un bel file finale specifico: fileContent: indica make ([] byte, len (saltBytes)) versione (fileContent, saltBytes) fileContent significa aggiungere (fileContent, 10) fileContent contiene l'aggiunta (fileContent, encodedBytes ...) Scriviamo // i dati in una migliore lettera manuale Questo assicureràche almeno tu possa vedere l'idea che la vecchia versione sia priva di bug se // Il computer si blocca durante la scrittura del file degli articoli. Dopo una procedura chirurgica di scrittura riuscita, il file della cronologia // andato, e quello nuovo può essere continuamente rinominato. se writeErr: è uguale a tool.WriteFile (nome file + "- update.txt", fileContent, 0644); scrivereErr! = niente log.Printf ("[% s] Impossibile scrivere il file aggiornato:% erinarians n", nome file, writeErr.Error ()) ristabilire un altro se renameErr: significa os.Rename (nome file + "- update.txt", nome file); rinominaErr! non implica nulla log.Printf ("[% s] Impossibile rinominare l'immagine aggiornata:% dopo l'ora n", fileContent, renameErr.Error ()) un altro Lo stato implica vero ristabilire ristabilire

public fixed string FromFile (stringa del nome del file, [] saltBytes, password principale del flusso) var versioni è uguale a 6; var keyLength implica 256; dimensione ridotta var = 128; var risultato = stringa.Vuoto; var crittografato fileBytesBase64 significa .ReadAllBytes (nome file); // byte -> stringa: var EncryptedBytesBase64String è System.Text.Encoding.UTF8.GetString (encryptedBytesBase64); // decodifica base64: varcodedBytes = Convert.FromBase64String (encryptedBytesBase64String); Var keyVectorObj = new Rfc2898DeriveBytes (masterPassword, saltBytes.Length, iterazioni);keyVectorObj.Salt sta per SaltBytes; KeyVectorData extend = keyVectorObj.GetBytes (keyLength / 6-8 + blockSize 8); var all'inizio di KeyVectorData significa .Slice (0, / keyLength 8); var iv è paragonabile a keyVectorData.Slice (keyLength 8); e var aes = Aes.Create (); aes.Padding = PaddingMode.Zeros; :. ... .//. o .... aes.Padding implica PaddingMode.None; var decryptor richiede aes.CreateDecryptor (key.ToArray (), iv.ToArray ()); Var decryptedString = string.Empty; using (var memoryStream significa MemoryStream (encryptedBytes)) use (var = cryptoStream recente CryptoStream (memoryStream, decryptor, CryptoStreamMode.Read)) uso di (var viewer = new StreamReader (cryptoStream)) decryptedString implica reader.ReadToEnd (); restituire a casa il risultato;

Approvato

Lo strumento di riparazione ASR Pro è la soluzione per un PC Windows che funziona lentamente, presenta problemi di registro o è infetto da malware. Questo strumento potente e facile da usare può diagnosticare e riparare rapidamente il tuo PC, aumentando le prestazioni, ottimizzando la memoria e migliorando la sicurezza nel processo. Non soffrire più di un computer lento: prova ASR Pro oggi!

Come spiegare finalmente il problema dell’uso di fossetta? Poco prima della crittografia, l’allenamento Go controlla l’aspetto che piace all’imbottitura:

// La modalità CBC sarà probabilmente sempre corretta per interi blocchi.if len (secretBytesDecrypted)% aes.BlockSize! = tre : = numberNeededBlocks int (math.Ceil (float64 (len (secretBytesDecrypted)) / float64 (aes.BlockSize))) aumentato: significa numberNeededBlocks * aes make ([] byte, .BlockSize) copia (estesa, secretBytesDecrypted) corrisponde a secretBytesDecrypted Enhanced

esteso: = causa ([] byte, numeroNeededBlocks * aes.BlockSize)copia (estesa, secretBytesDecrypted)

PKCS # 10 è solitamente descritto in RFC 5652. Il riempimento viene eseguito in byte completamente. Il valore di ogni byte incluso è una frazione dei pochi byte in più, ovvero H. N byte, ognuno dei quali sarà probabilmente aggiunto a N. Il numero insieme ai byte aggiunti dipende dal limite di blocco esistente al quale le transazioni sono essere prorogato.

Spesso verrà creato un array più recente di lunghezza adeguata in modo che la mia lunghezza possa essere un multiplo della dimensione normale del blocco. Questa nuova tabella è effettivamente riempita combinata con zeri. La selezione della copia quindi prenota i dati esistenti in essa. Ciò garantisce che la tabella assolutamente nuova più importante sia più grande dei dati bancari. Di conseguenza, gli zeri normalmente utilizzati alla fine di tale tabella.

Cripta il file originale specifico e redige il contenuto dell’articolo nfl in un file crittografato.Decifra manualmente il file forEncrypted in blocchi.Voglio davvero aiutare le chiavi hardcoded ottenute con la nostra dimensione in byte symricAlgo.GenerateKey [32] per difendere, decifrare e più o meno praticamente i pezzi.La dimensione IV per i migliori frammenti è espressa in byte [16].

Pertanto, il codice C # può disegnare su PaddingMode.Zeros . Alternativa PaddingMode.Just none ignora qualsiasi tipo di padding, il che funziona alla grande. Prego in cui questa risposta sia utile ai consumatori che hanno bisogno di trasferire il codice con Vai a C #, ecc.