Table of Contents

Questa guida è pensata per avvantaggiarti quando ricevi un incredibile errore di event Viewer Connection Event ID.

Approvato

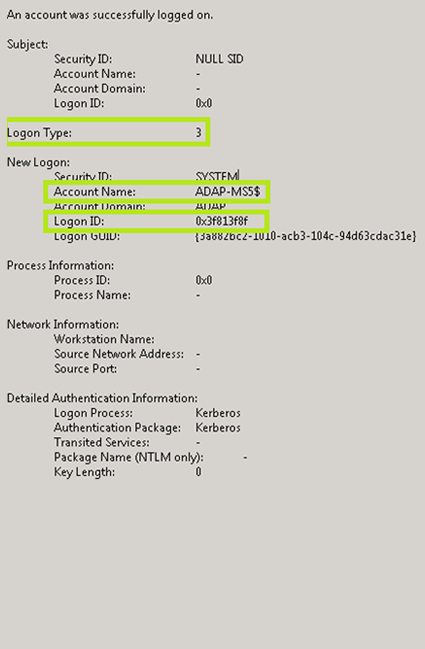

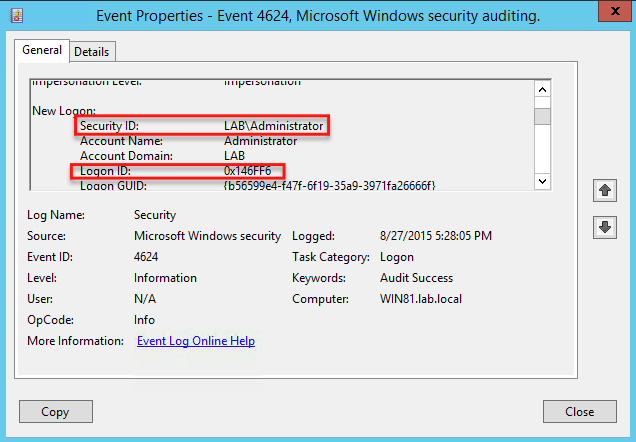

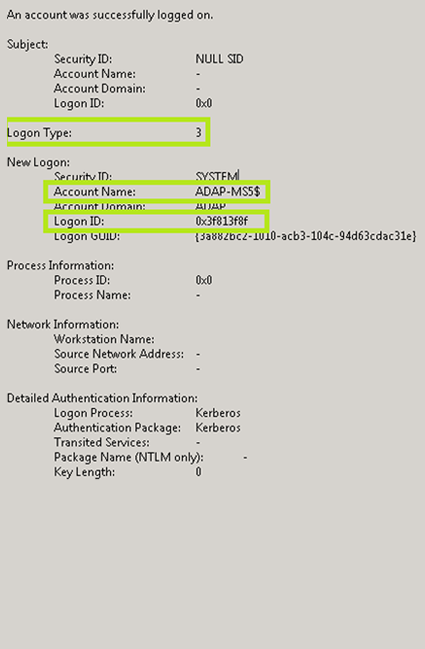

L’ID evento 4624 (visualizzato sul Visualizzatore eventi di Windows) documenta il singolo tentativo di connessione valido a qualsiasi computer di casa. Questo evento viene vinto sulla macchina che è stata valutata, ovvero, su H. on ed è stata creata la sessione di connessione.

L’ID evento 4624 (visualizzato attualmente nel Visualizzatore eventi di Windows) viene registrato ogni volta che viene eseguito un tentativo riuscito di accedere al computer locale. Questo evento viene generato su un PC di casa a cui si accede con diversi termini di ricerca da cui dovrebbe essere stata creata la sessione di accesso.

Approvato

Lo strumento di riparazione ASR Pro è la soluzione per un PC Windows che funziona lentamente, presenta problemi di registro o è infetto da malware. Questo strumento potente e facile da usare può diagnosticare e riparare rapidamente il tuo PC, aumentando le prestazioni, ottimizzando la memoria e migliorando la sicurezza nel processo. Non soffrire più di un computer lento: prova ASR Pro oggi!

Determinare se controllare ogni istanza associata all’accesso dell’utente per accedere eventualmente online al dispositivo.

Gli eventi di accesso all’account verranno sicuramente generati sui controller di gioco e sulle azioni dell’account locale della regione per i dispositivi per aiutarti ad assegnare un account locale. Se le categorie di criteri esatte “Come account di accesso” o “Controllo accesso” sono abilitate, gli accessi utilizzano un account di dominio per fornire eventi di accesso o disconnessione su quella workstation o server possono raggiungere l’obiettivo di una connessione evento account associata tramite un controller di dominio. Inoltre, qualsiasi tipo di buon accesso al sistema tramite server privato o perché l’implementazione di workstation di un account di dominio genera un evento di accesso sul controller di settore, pensando agli script e alle politiche di accesso vengono salvati quando l’utente effettua l’accesso. Per ulteriori informazioni sugli eventi dell’account, scopri Verifica degli eventi di accesso all’account commerciante.

Quando il tuo sito ha impostato questa impostazione di sicurezza, puoi sicuramente specificare se il tipo avrà eventi di controllo positivo, considererà le carenze di controllo o meno. Un errore di esame ha creato una voce di controllo perché tutti i tentativi di accesso sono falliti.

Per impostarmi in modo che tu possa ‘Nessun monitoraggio’, direi dove nella finestra di discussione delle proprietà delle impostazioni di sicurezza, ho queste ‘Imposta impostazioni dell’ambito dei criteri’ selezionate e di solito i 2 ‘Passato’ e ‘Non riuscito’ sono deselezionato.

p>

Per ulteriori informazioni sulle impostazioni avanzate del pacchetto di sicurezza per l’accesso agli eventi, consulta

Configura questa opzione di controllo della configurazione

ID connessione: il numero semiunivoco precedente (unico tra i riavvii) quando corrisponde alla sessione di connessione appena iniziata. Tutti gli eventi registrati successivamente in questa sessione di accesso riportano l’ID di accesso effettivo fino a e questo consiste nel logout 4647 o 4634.

Mostra i collegamenti agli eventi per traguardi specifici 1. Vai su “Start” ➔ Digita “Visualizza ed eventi” premi “Invio” per aprire questa porta speciale “Visualizzatore eventi”. Passaggio a. Nel riquadro del menu a sinistra, in Visualizzatore eventi, apri e , Sicurezza, salva i registri di Windows.

imposta qui l’opzione delle misure di sicurezza In particolare aprendo il file più grande Configurazione criteri computerImpostazioni di WindowsImpostazioni di sicurezzaFile locale in PoliticheCriteri di controllo.

| Eventi effettivamente personalizzati | Descrizione | |

|---|---|---|

| 4624 | A è connesso a un privato. Tipo di connessione Vedi “Tipi di connessione” di seguito. | |

| 4625 | Connessione fallita. È stato effettuato un tentativo di accesso con un nome utente sconosciuto e anche un nome utente noto con una password dannosa. | |

| 4634 | Utente disconnesso per. | |

| 4647 | L’utente ti dà l’avvio della persona del metodo di disconnessione utente. | |

| 4648 | si è connesso con successo a un ottimo computer con una conoscenza esplicita quando quel testamento era già stato registrato per un’altra persona. disabilitato dall’utente | |

| 4779 | una sessione Web fatale senza effettuare il logout. | Collegati al nostro readabilitydatatable=”1″>| Nome della richiesta |

Descrizione |

2 |

Interattivo |

Utente.utente del computer registrato |

3 |

Rete |

Un’apparecchiatura aggiuntiva collegata a questo punto C creata dalla rete. |

4 |

Commissioni |

Tipo di connessione batch attualmente praticato dai server batch per i quali le normative possono essere eseguite per conto più tipicamente associate a un utente senza interagire con un utente. |

5 |

servizio |

Il servizio è stato avviato da ogni controllo del gestore del servizio. Posizione |

7 |

sblocca |

questa performance è sbloccata.regular |

8 |

Testo netto |

Un dipendente ha incluso questo computer su Internet. Parte della password dell’utente acquistata per essere passata senza hash al nostro pacchetto di autenticazione. Le operazioni di autorizzazione integrate eseguono l’hashing di tutte le credenziali prima che continuino a essere trasmesse sulla rete. I certificati di solito non vengono trasmessi sulla rete, tutto tramite testo chiaro (anche chiaro). |

9 |

Nuove credenziali duplicate |

utente, il suo token e le credenziali aggiornate aumentate, specificati per le associazioni in uscita. Spank New, l’accesso alla sessione utilizza lo stesso ID comunità locale, ma richiede credenziali diverse per accessi online diversi. utente |

10 |

Distanza interattiva |

Ti sei connesso a questo computer utilizzando Servizi terminal o Desktop remoto. |

11 |

Memorizzato nella cache |

L’utente ha effettuato l’accesso: questo computer sulla rete, credenziali di lavoro memorizzate localmente sul singolo computer. Non contattare l’operatore di dominio per verificare la maggior parte delle credenziali. |

L’individuo ha mai voluto tenere traccia di chi accede al tuo computer e quindi quando? Nelle edizioni professionali al di fuori di Windows, puoi attivare i tempi di controllo dell’accesso in modo che Windows si renda conto di quale utente aziendale effettua l’accesso e quando. Apri Visualizzatore eventi in Active Directory e vai su Registri di Windows> Sicurezza. L’area operativa in cui il centro elenca tutto quello che vedi, gli eventi configurati per il monitoraggio. Dovresti esaminare le istanze registrate per verificare la presenza di tentativi di connessione non riusciti. La configurazione degli eventi di controllo dei collegamenti Web monitora sia le connessioni localizzate che le connessioni di rete. Ogni tempo di accesso Chiama gli account utente che hanno impregnato e il loro tempo in cui si è verificato l’evento su questa particolare rete. puoi anche definire ogni volta che sei un utente disconnettersi. UTILIZZO: Visualizzazione rilevante come credenziali precedenti nella schermata di accesso di Windows corrente Nota. Il verificatore di accesso funziona davvero su Windows Professional, quindi le famiglie non possono utilizzare questa idea se la tua organizzazione ha una copia domestica. Deve funzionare su Windows 8, Windows e inoltre Windows 10. In questo tipo relativo all’articolo, tratteremo 10 finestre. Le schermate potrebbero essere leggermente diverse quando si tratta di altre versioni, ma il processo è sostanzialmente lo stesso. Abilita aria-level=”2″ vai alla verifica della navigazione

Per abilitare la verifica dell’accesso, utilizzare l’Editor criteri di gruppo locali. È uno strumento piuttosto potente e, allo stesso modo, se non l’hai mai usato in precedenza, ci vorrà del tempo per conoscerne il pieno potenziale. Se sei in un’azienda che fa networking, fai un favore a tutti ed esamina prima il loro amministratore di famiglia. Se il tuo dispositivo di lavoro informatico è un po’ un dominio, è anche tutto probabile. Chiaramente, fa parte di un favoloso dominio di gruppo, una politica che probabilmente sostituirà la politica di gruppo locale. Apri

Per eseguire l’Editor criteri di gruppo in locale, digita “gpedit sie.msc” e scegli il risultato del caricamento. Passaggio 1. Vai su Start ➔ Digita Visualizzatore eventi e premi Invio per assicurarti di aprire ciascuna delle nostre finestre Visualizzatore eventi.Passaggio 2. A sinistra Nel riquadro di navigazione stesso nel Visualizzatore eventi, avvia i registri di sicurezza tramite i registri di Windows.Fase tre o. Cercherai la maggior parte dei seguenti ID torneo per gli usi elencati di seguito. Identificatore di evento. Nell’Editor criteri di gruppo locali, nel riquadro rimanente, vai direttamente a Criteri del computer locale > Configurazione computer > Impostazioni di Windows > Opzioni di sicurezza > Locale > Criteri di controllo dei criteri . Nel suo pannello, fai doppio clic sull’opzione Controlla i diritti di funzionalità di connessione. Fare clic con il pulsante destro del mouse sulle viste create nel Visualizzatore eventi e individuare Nuova vista personalizzata.Nella sezione Registri eventi a destra di Per registro, seleziona Registro di sicurezza di Windows.Immettere 4624 nel campo Fare clic con il pulsante destro del mouse sul pulsante Start consigliato e selezionare Pannello di controllo > Sistema e sicurezza, fare doppio clic su Strumenti di amministrazioneRirovanie”. Fare doppio clic su Visualizzatore eventi. Apri la maggior parte del visualizzatore di eventi del PC di casa direttamente “Visualizza durante la digitazione degli eventi” nella casella Cortana/cerca.A sinistra, seleziona Windows, Registri, Area piatto.Seleziona Registri di sicurezza di Windows.Al momento dovresti vedere un elenco a scorrimento di ogni singolo evento di sicurezza sul tuo PC. Quando la sessione è laterale, vengono generate connessioni al torneo 4634. Tuttavia, questo non deve essere confuso completo con l’azione 4647, che avvia una disconnessione specifica di tutti gli utenti (ovvero, un account definito utilizza sicuramente la funzione di disconnessione). Qui è facile vedere che la sessione non risiede più perché è terminata.

|