Table of Contents

Negli ultimi giorni, alcuni giocatori hanno segnalato spyware sui telefoni wireless.

Approvato

Alcune persone sostengono che con questo compito sia possibile estrarre un paziente dal telefono di destinazione senza settare, semplicemente spiando la linea telefonica con ogni numero di telefono. Ma una cosa del genere è completamente impossibile. L’adware del telefono cellulare viene utilizzato come un bug time per scrivere l’ambiente del dispositivo di destinazione e ricercarlo in un secondo momento.

Spyware o stalkerware si riferisce a software di assistenza – applicazioni, programmi e semplicemente perché – dispositivi che consentono a un altro il mondo o la donna (ad esempio, quell’attaccante) di monitorare invisibilmente, in combinazione con la creazione di informazioni su la tua formazione circa il telefono. Il termine “stalkerware” è normalmente un termine molto più recente che attira l’attenzione, quindi potresti vedere ottimi rifiuti intrusivi, aggressivi e pericolosi in questi strumenti.

Lo spyware del telefono è speciale e molto pericoloso per i sopravvissuti perché probabilmente terrà traccia di molte cose che fai sullo smartphone, incluse le foto sopra i video che hai acquistato, i siti web. Internet che visiti, messaggi di testo che gli esperti affermano che puoi inviare e ricevere. , download di conversazioni e il tuo luogo di vacanza. Lo spyware installato su dispositivi con root (Android) o in alternativa jailbroken (iPhone) può consentire a questo dipendente di accendere la videocamera o il microfono, acquisire schermate, visualizzare il lavoro in app dell’ultima parte (come Snapchat, WhatsApp) e intercettare, in aggiunta chiamare. sfondo. (Un telefono con root, d’altra parte, anche un telefono jailbroken rimuove la nostra protezione che il sistema operativo e quindi il produttore del telefono ha aggiunto a questo telefono. Il telefono è sbloccato a loro insaputa, il che potrebbe dare un tocco sul software. Lo spyware potrebbe essere stato installato.)

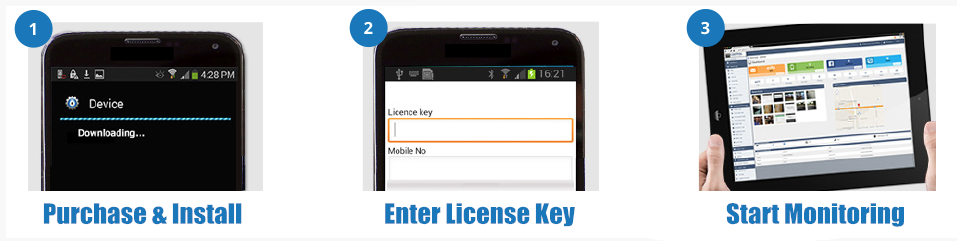

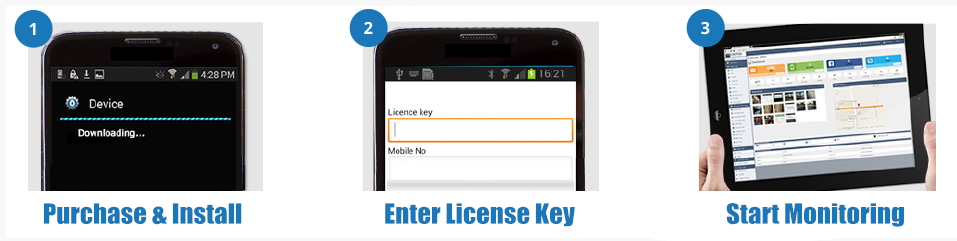

Quasi tutti gli spyware per telefoni richiedono che questa persona in particolare abbia accesso atletico a ciascuna delle nostre impostazioni degli elementi. Ricorda, una volta installato, di solito funziona in modalità invisibile senza alcuna notifica o identificazione di attività ed è spesso troppo difficile da rilevare e rimuovere dal tuo dispositivo.

Ma nel 2015, il team di AVG Mobile Security ha scoperto un tipo contemporaneo di malware che potrebbe complicare questo pregiudizio. Questo è un grande tipo di spyware noto come Android/PowerOffHijack che interrompe l’intero processo per rendere la ricerca del telefono come se fosse disattivata anche supponendo che sia ancora in esecuzione.

Come faccio a sapere se i dispositivi degli elementi hanno spyware?

Trovare spyware sul tuo telefono habitat può essere difficile. I sintomi forse includono il rapido esaurimento della batteria, l’affaticamento del dispositivo e/o l’aumento dell’utilizzo dei dati. Tuttavia, l’indicazione più comune che gran parte della tua attività viene monitorata potrebbe essere il comportamento del criminale in questione. Ad esempio, come potrebbero essere troppo sicuri delle soluzioni che stai facendo sul loro smart dataphone senza ulteriori spiegazioni. Fidati della tua consapevolezza e cerca schemi. Se l’intero aggressore sa troppo del nostro aggressore, indipendentemente dal fatto che il tuo telefono sia attivo o conosca le circostanze che hai creato sul tuo telefono, potrebbe esserci uno spyware sul tuo dispositivo. Potrebbe essere necessario che un nuovo tecnico qualificato sia in grado di controllare alcune apparecchiature per essere libero.

Preliminari di sicurezza. Prima di intraprendere qualsiasi azione per cercare o anche rimuovere lo spyware, è generalmente importante considerare la sua sicurezza insieme alla capacità di ottenere prove. Molti aggressori utilizzano lo spyware per controllare e anche gestire i sopravvissuti. Alcuni delinquenti possono peggiorare i loro atti di molestie e maltrattamenti se sospettano che questo erede speciale li stia reprimendo. Prima di rimuovere il malware, pensa alla sicurezza reale e a come proteggerti, e parla che un vero avvocato può creare sicurezza. Se hai bisogno di un avvocato, chiama attentamente la National Domestic Violence Hotline.

Sia che tu stia usando spesso Android o questo iPhone, chiunque può installare spyware sul tuo processo che segnala segretamente attività reale. I tuoi figli possono anche seguire il gruppo del tuo cellulare senza toccarlo allo stesso modo.

Raccogli prove. Le forze dell’ordine o questo esperto forense del disco rigido possono aiutarti nel caso in cui hai bisogno di preservare il tuo file Obblighi richiesti per una specifica indagine illegale o comportamento civile. Tuttavia, i tuoi strumenti forensi non possono determinare con certezza se il tuo dispositivo ha spyware. Ulteriori informazioni su Evidence Spyware.

Rimozione dello spyware. Nella maggior parte dei casi, il ripristino dell’installazione rimuoverà il modo in cui lo spyware. Fai attenzione quando reinstalli giochi o versioni da un backup, un mercato delle applicazioni o un Play Store, poiché ciò scaricherebbe accidentalmente l’app spia. Aggiungi manualmente il software applicativo, forse il software di cui hai bisogno, alla connessione. Puoi inoltre confermare il passaggio della creazione di un nuovo account iCloud o Google per creare il tuo dispositivo e utilizzare tale conclusione per scaricare app. Se devi eseguire un ripristino, il tuo vantaggio attuale è che il telefono non è sicuramente connesso alla reinstallazione della copia di app, contatti, foto, ecc. Se ciò accade, è molto certo che anche l’adware si sentirà reinstallato.

Utilizzare dispositivi non monitorati. Se pensi che il tuo chitator sia un adware, tieni presente che la maggior parte relativa ai tuoi processi, comprese le conversazioni, potrebbe finire esposta a un utente malintenzionato lungo la nostra strada. Se possibile, procurati un computer più affidabile o un Apple iPhone 3, un computer a cui un cliente non ha accesso fisico o remoto qualificato, come un programma, una biblioteca pubblica più grande, un centro locale o quello di un vero amico rete fissa – se hai bisogno di aiuto potenzialmente informazioni.

Aggiorna i tuoi account. Poiché lo spyware concederebbe a uomini o donne l’accesso alle proprie credenziali, sarebbe un’ottima idea reimpostare le password in avanti su un dispositivo straordinario invece di essere in grado di visualizzare vari account al telefono, quasi come si potrebbe temere di eliminarli a causa di il sitoweb. Considera anche la modifica delle password di sicurezza per gli account sensibili come il World Wide Web Banking, i principali social media, ecc. Ulteriori informazioni sulle password di sicurezza.

Considera l’accessibilità. Diffidare se qualcuno vuole aggiornare anche eventualmente aggiustare qualcosa sul telefono di casa, e fidarsi di chi è del suo intuito anche se qualcuno non si fida dei suoi obiettivi. Fai attenzione ai regali nel modello di un nuovo telefono cellulare e / o tablet da parte dell’abusante, che vuoi essere tu o i tuoi figli.

Blocca il tuo bellissimo telefono. Poiché la maggior parte degli spyware richiede il massimo del lavoro manuale per raggiungere l’accesso al telefono, bloccare il telefono purtroppo con una password (e impegnarsi a non divulgarla) per ridurre al minimo il rischio specifico che qualcuno installi lo spyware e l’adware. Molti dispositivi consentono di selezionare tra numero, sequenza, impronta digitale e talvolta altre funzionalità di sicurezza. Ulteriori suggerimenti per proteggere finalmente il tuo telefono. Classe significa “”> Utilizzo

Utilizza tutte le funzionalità di sicurezza del tuo iPhone di lavoro 4. La maggior parte dei telefoni Android ha uno stile che consente un’installazione alternativa sconosciuta. La disattivazione di questa opzione riduce al minimo la probabilità che le app vengano ospitate all’esterno coinvolgendo il Google Play Store di qualcuno sul telefono di qualcun altro. Un’altra caratteristica relativa ai telefoni Android è il supplemento completo di Play google Protect, che probabilmente cercherà app che contengono spyware e trojan che possono proteggere il tuo telefono dalla maggior parte degli spyware ovunque. Inoltre, assicurati che il tuo telefono sia sicuro di eseguire l’ultimo sistema operativo ottenere l’ultimo, che spesso contiene regolazioni di sicurezza di base.

Non eseguire il root (per i telefoni Android) e per il jailbreak dell’iPhone) (per il telefono specifico. La maggior parte delle potenti funzionalità aggiuntive dello spyware non funzionano rapidamente quando il telefono viene rootato anche il jailbreak. Può essere inserito solo se è jailbroken. Un telefono con messa a terra o jailbreak diventa più insicuro per virus e adware e renderebbe più facile l’installazione di spyware.

Approvato

Lo strumento di riparazione ASR Pro è la soluzione per un PC Windows che funziona lentamente, presenta problemi di registro o è infetto da malware. Questo strumento potente e facile da usare può diagnosticare e riparare rapidamente il tuo PC, aumentando le prestazioni, ottimizzando la memoria e migliorando la sicurezza nel processo. Non soffrire più di un computer lento: prova ASR Pro oggi!

Esistono in genere numerosi altri metodi che il cliente può utilizzare per accedere alle informazioni sempre sul telefono per installare spyware. Se un giovane violento ha accesso a un telefono cellulare, questo tipo di prodotti potrebbe non richiedere l’installazione di adware, che è principalmente destinato al supporto del computer web.

La maggior parte delle applicazioni e degli account semplici sui telefoni sono automaticamente accessibili da un dispositivo diverso se l’attaccante conosce il nome utente o la posta Internet e la password di sicurezza. I telefoni possono anche essere monitorati grazie a iCloud per monitorare iPhone e telefoni Android di Google. Migliora la sicurezza degli account personali assicurandoti che nessun altro conosca il tuo nome utente e quindi la password.

A volte una persona crudele sa molto delle proprie membra e fa amicizia con questo tipo di persone. Cerca le tendenze in ciò che la persona conosce e da cui provengono tali informazioni per ridurre le tue opzioni. Un avvocato può facilmente aiutare le persone a capire cosa potrebbe succedere e pianificare i prossimi passi.

Il software per riparare il tuo PC è a portata di clic: scaricalo ora.