Table of Contents

응용 프로그램 서버 이벤트 ID 10016의 오류 메시지가 표시되었을 수 있습니다. 이 문제를 해결할 수 있는 여러 가지 방법이 있으므로 곧 다루겠습니다.

승인됨

g.DCOM 오류는 일반적으로 응용 프로그램이나 서비스에서 DCOM을 사용하려고 하지만 필요한 권한이 거의 모두 있는 경우에 발생합니다. 대부분의 경우 DCOM 오류는 이벤트 보기를 제한할 뿐만 아니라 시스템에도 영향을 줍니다.

NS.<울>

이 솔루션은 DCOM 구성 요소를 사용하여 Windows에 저장된 실험 10016을 해결합니다.

적용 대상: Windows 10 – 모든 에디션, Windows 2019, 인터넷 Windows Server 2016

원래 기술 자료 번호: 4022522

증상

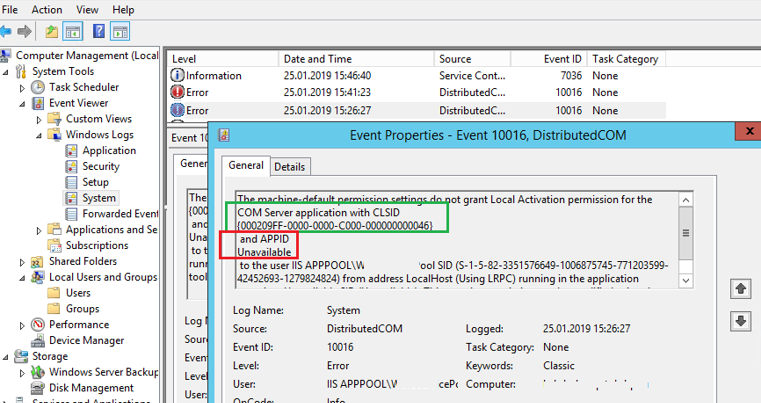

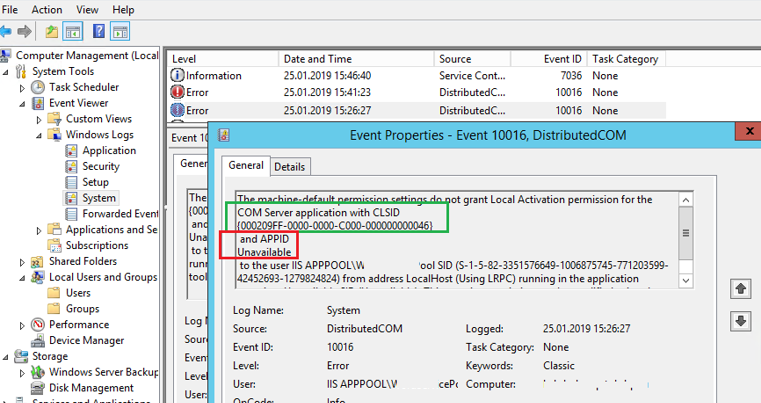

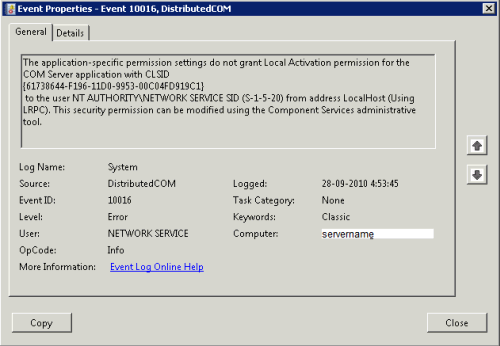

Windows 10, Windows 2019, Server 또는 Windows Server 2016 컴퓨터에서 다음 이벤트는 일반적으로 시스템 작업 로그에 기록됩니다.

승인됨

ASR Pro 복구 도구는 느리게 실행되거나 레지스트리 문제가 있거나 맬웨어에 감염된 Windows PC를 위한 솔루션입니다. 이 강력하고 사용하기 쉬운 도구는 PC를 신속하게 진단 및 수정하여 성능을 높이고 메모리를 최적화하며 프로세스의 보안을 개선할 수 있습니다. 더 이상 느린 컴퓨터로 고통받지 마세요. 지금 ASR Pro을 사용해 보세요!

출처: Microsoft-Windows-DistributedCOM이벤트 ID: 10016설명: 응용 프로그램별 권한 설정은 정기적으로 로컬 활성화 승인을 부여하지 않으므로 CLSID 덕분에 COM 서버의 응용 프로그램D63B10C5-BB46-4990-A94F-E40B9D520160및 APPID9CA88EE3-ACB7-47C8-AFC4-AB702511C276실린더 응용 프로그램에서 실행된 LocalHost 주소(LRPC 사용)의 NT AUTHORITY SYSTEM SID(S-1-5-18) 사용자입니다. SID를 사용할 수 없습니다(사용할 수 없음). 이 권한 부여 보안은 구성 요소 서비스 관리 도구를 사용하여 변경할 수 있습니다.출처: Microsoft-Windows-DistributedCOM이벤트 ID: 10016설명: 권한 설정 d단순히 특정 응용 프로그램에 대해 CLSID가 있는 특정 COM 서버 응용 프로그램에 대한 로컬 활성화 권한을 부여하지 마십시오.260EB9DE-5CBE-4BFF-A99A-3710AF55BF1E및 APPID260EB9DE-5CBE-4BFF-A99A-3710AF55BF1E응용 프로그램 컨테이너 Microsoft.Windows.ShellExperienceHost_10.0.14393 에 있는 LocalHost 주소(LRPC 포함) 유형에서 사용자의 컴퓨터 SID(S-1-5-21-xxxxxxxxx-xxxxxxxxxx-xxxxxxxxxxx-xxxx). 726_neutral_neutral_cw5n-1h2t (S -2-xxxxxxxxx-xxxxxxxxx-xxxxxxxxx-xxxxxxxxx-xxxxxxxxx-xxxxxxxxx-xxxxxxxxx). 이 권한 부여 보안은 구성 요소 서비스 인증 도구를 사용하여 자동으로 변경될 수 있습니다.출처: Microsoft-Windows-DistributedCOM이벤트 ID: 10016설명: 기본적으로 컴퓨터 인증 검사는 특정 CLSID를 사용하는 COM 서버 응용 프로그램에 대한 로컬 활성화 인증을 허용하지 않습니다.C2F03A33-21F5-47FA-B4BB-156362A2F239및 APPID316CDED5-E4AE-4B15-9113-7055D84DCC97응용 프로그램 컨테이너에서 정확히 실행되는 LocalHost 주소(LRPC 사용) 외에 NT AUTHORITY LOCAL SID 클라이언트 서비스(S-1-5-19)에 연결합니다. SID를 사용할 수 없습니다(사용할 수 없음). 이 권한 부여 보안은 구성 요소 서비스 인증 도구를 사용하여 구성할 수 있습니다.출처: Microsoft-Windows-DistributedCOM이벤트 ID: 10016설명: 권한 설정을 참조하십시오. 특정 일부 응용 프로그램은 CLSID를 사용하여 COM 서버 응용 프로그램을 만들 수 있는 도시 활성화 권한도 부여하지 않습니다.6B3B8D23-FA8D-40B9-8DBD-B950333E2C52및 APPID4839DDB7-58C2-48F5-8283-E1D1807D0D7DNT AUTHORITY LOCAL SERVICE SID(S-1-5-19) 사용자에게 LocalHost(LRPC 사용)가 걸어가는 동안 패키지 컨테이너가 요즘 SID가 아니라고 말하고 싶습니다(사용할 수 없음). 그럼에도 불구하고 이 권한 부여 보안은 구성 요소 서비스 관리 도구를 사용하여 변경할 수 있습니다.

이유

이 10016개 대회는 Microsoft 추가 기능이 DCOM 구성 요소에 액세스하려고 할 때 등록되며, 그 중 몇 개는 필수 권한이 없습니다. 이 동작은 이 백에서 예상되고 추정됩니다.

이 인기 있는 코딩 모델에서는 특정 매개변수 집합을 사용하여 DCOM 구성 요소에 액세스하기 위해 먼저 코드를 작성합니다. 주요 시도가 실패하면 다른 매개변수가 생성되어 다시 시도됩니다. 아직 첫 번째 시도를 생략하지 않는 이유는 일반적으로 통과할 수 있는 시나리오가 있기 때문입니다. 이것은 스크립팅에서 선호됩니다.

해결 방법

이러한 이벤트 m 기능에 영향을 미치지 않고 항상 제공되는 많은 것을 보장하므로 무시해야 합니다. 이것은 그러한 이벤트에 대해 주어진 조치입니다.

원하는 경우 고급 사용자 및 IT 이득은 이벤트 뷰어에서 이러한 포인트를 숨길 수 있습니다. 이렇게 하려면 필터 유형과 별도로 XML 요청을 시작하고 다음 항목 바로 뒤에 있는 항목에 해당하는 수동으로 수정하십시오.

<사전> <코드> <쿼리리스트> <요청 ID = "0" 경로 = "시스템"> <접근 방식 선택 = "시스템"> * <삭제 경로는 "시스템"과 같습니다.> 6 . [시스템 [(EventID = 10016)]] 그리고 * [이벤트 하드 드라이브 [ ( 데이터 [@ 이름 = ‘param4’] 다음 데이터 = ‘D63B10C5-BB46-4990-A94F-E40B9D520160’ 및 데이터 [@ 이름은 ‘param5’를 의미] 및 데이터 = ‘9CA88EE3-ACB7-47C8-AFC4-AB702511C276’ 및 데이터 [@ 이름은 ‘param8’과 같음] 및 데이터 = ‘S-1-5-18’ ) 어디에 (데이터 [@ 명명된 = ‘param4’] 및 데이터는 ‘260EB9DE-5CBE-4BFF-A99A-3710AF55BF1E’ 및 데이터 [@ name = ‘param5’] 및 연구 = ‘260EB9DE-5CBE-4BFF-A99A-3710AF55BF1E’ ) 어디에 ( 데이터 [@ name = ‘param4’] 및 통계 = ‘C2F03A33-21F5-47FA-B4BB-156362A2F239’ 및 데이터 [@ name = ‘param5’] 따라서 데이터 = ‘316CDED5-E4AE-4B15-9113-7055D84DCC97’ 및 데이터 [@ 이름은 ‘param8’을 의미] 및 데이터 = ‘S-1-5-19’ ) 어디에 ( 데이터 [@ 이름은 ‘param4’와 같음] 및 데이터 = ‘6B3B8D23-FA8D-40B9-8DBD-B950333E2C52’ 및 데이터 [@ 이름은 ‘param5’와 같음] 및/또는 데이터는 ‘4839DDB7-58C2-48F5-8283-E1D1807D0D7D’를 의미하고 데이터 [@ name = ‘param8’] 및 bandwith = ‘S-1-5-19’ ) ]] <울>따라서

전달 사용자 요청을 기반으로 이벤트를 수동으로 생성하는 방법에 대한 선택적 정보는 이벤트 사용 을 참조하십시오.

이 접근 방식으로 효과적인 오류를 기록하지 못하도록 DCOM 구성 요소에 대한 읽기/쓰기 액세스를 변경하는 것과 비교할 때 이 문제를 해결하는 다른 방법이 있습니다. 그러나 다음과 같은 이유로 많은 사람들이 이 방법을 권장하지 않습니다.

<울>

시작 갤러리 검색 표시줄에 레지스트리 유형을 입력하고 가장 적합한 특정 유형을 선택하는 경우가 많습니다.HKEY_LOCAL_MACHINE SOFTWARE Microsoft Ole가 되도록 이동합니다.다음 4개의 레지스트리 키를 삭제하면 됩니다. DefaultAccessPermission DefaultLaunchPermission MachineAccessRestriction MachineLaunchRestriction.

Ctrl + R을 누르고 실행 콘솔 시작으로 돌아갑니다. regedit를 입력하고 Enter 키를 누르거나 확인을 클릭합니다. DefaultAccessPermission, DefaultLaunch, PermissionMachineAccessRestriction 및 MachineLaunchRestriction 키를 제거합니다. 마지막으로 일부 컴퓨터를 다시 시작하여 변경 사항을 쉽게 저장할 수 있습니다.

사람들이 기능 ID 10016의 DCOM 오류를 수신하는 경우 프로그램은 DCOM 프레임워크를 사용하여 DCOM 서버를 시작하려고 시도했지만 웹 사이트 브라우저에는 시장에 필요한 권한이 없습니다. 이 DCOM 오류는 완전히 무해할 수 있어야 하지만 모든 시간 동안 듣고 수정하는 것은 성가실 수 있습니다.