Table of Contents

Soms kan uw primaire systeem een fout genereren die alle soorten spyware en spyware en adware suggereert, inclusief keylogger-trojans. Er kunnen inderdaad veel redenen zijn voor deze fout.

Goedgekeurd

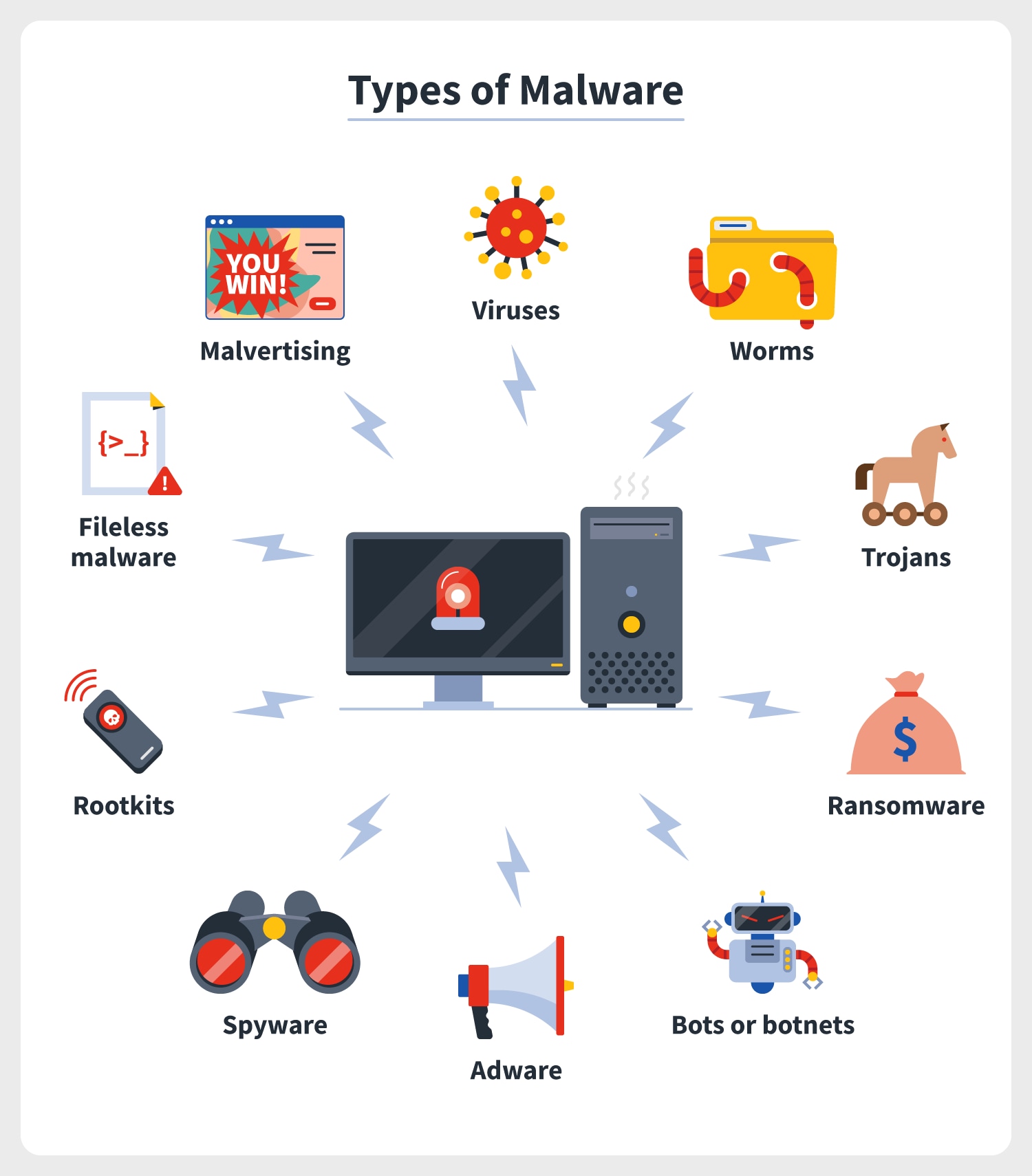

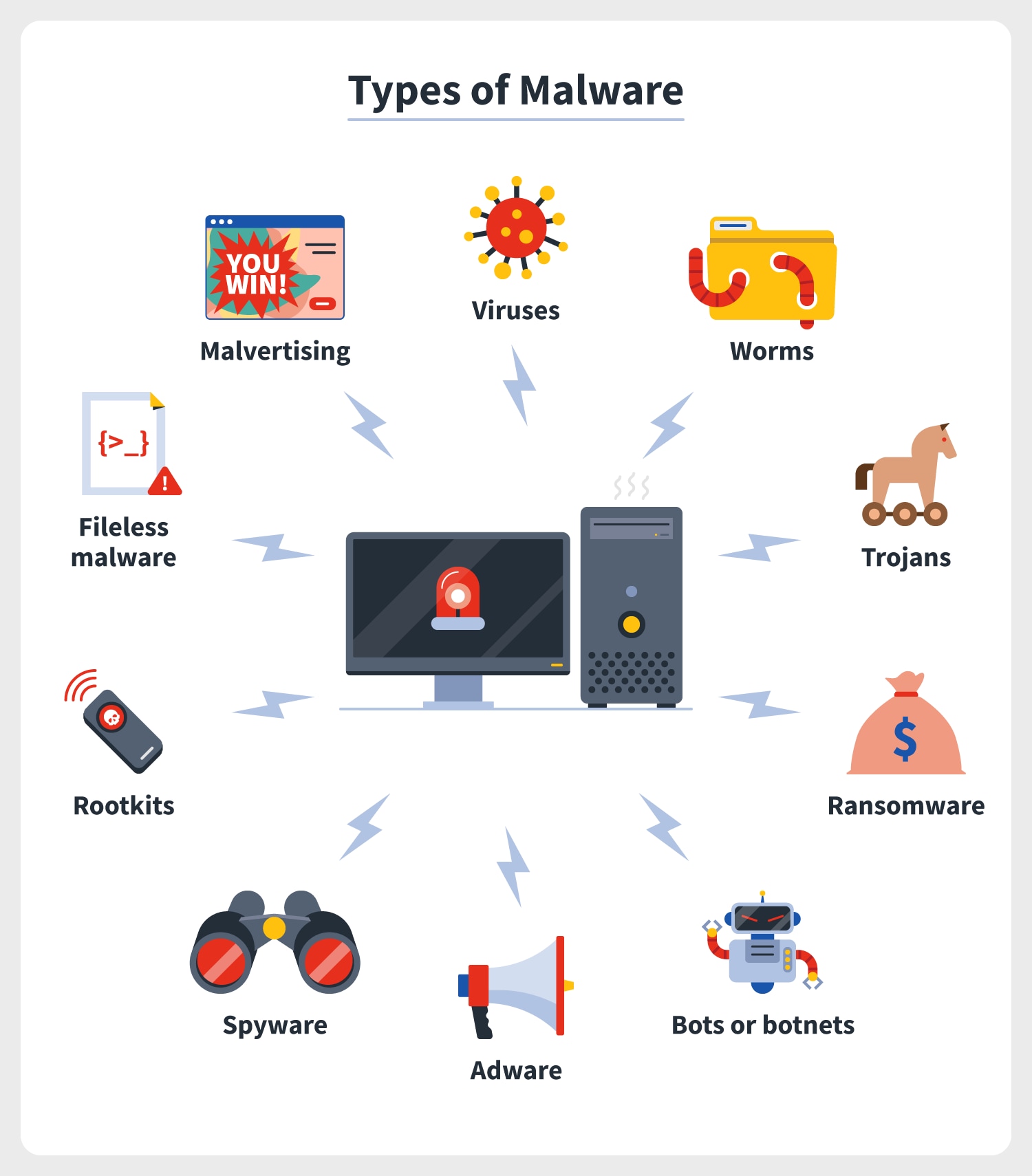

Bijna alle gewone mensen van malware omvatten virussen, wormen, Trojaanse paarden, ransomware, bots, maar ook botnets, adware, spyware, rootkits, bestandsloze of malware en kwaadaardige advertenties.

De meest voorkomende soorten malware zijn eigenlijk virussen, keyloggers, rode wigglers, Trojaanse paarden, ransomware/crypto-malware, bots/botnets met favoriete zintuigen, bommen, adware en spyware, en ook rootkits. U kunt spyware- en adware-aanvallen verminderen of voorkomen door beveiligingsbeleid te creëren, beveiligingstraining te geven met toepassingsgebaseerde multi-factor authenticatie, filters te installeren ter bescherming tegen malware en malware, ongewenste berichten, standaard bedrijfsbeleid te wijzigen, mogelijkheden voor stemmen per eenheid , en het uitvoeren van routinematige medische kwetsbaarheidstests.

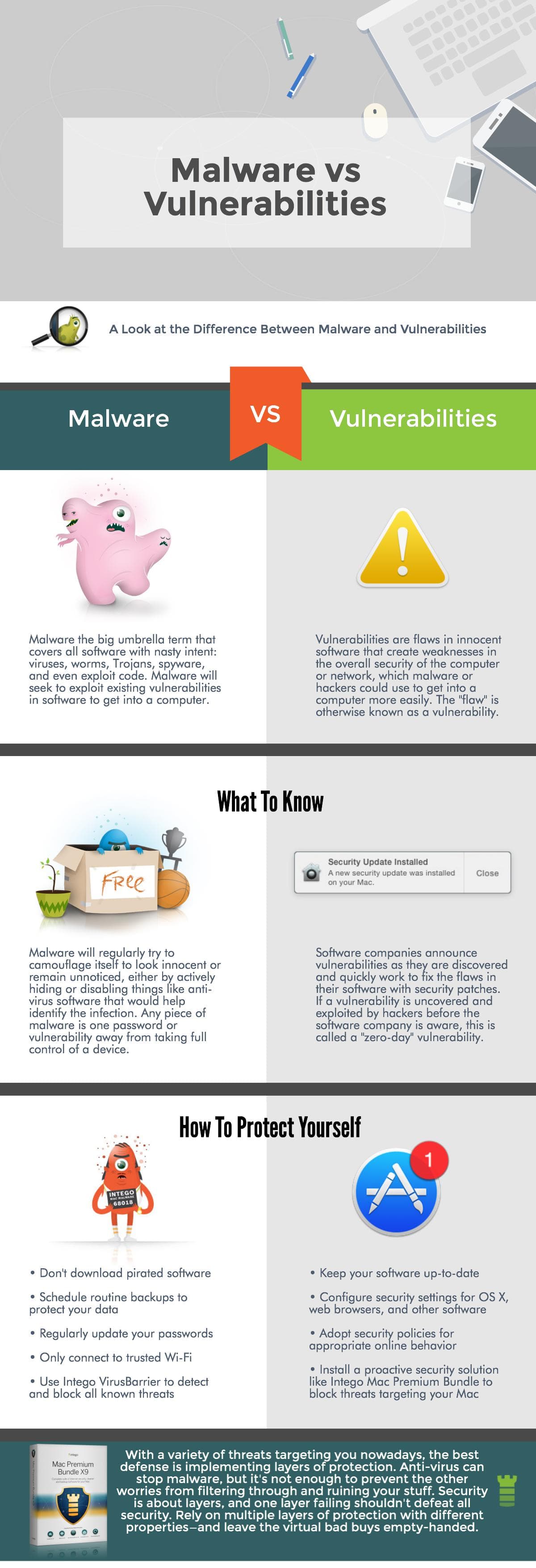

Met betrekking tot deze opmerking is het belangrijk dat geen enkel schema 100% vrij is van beveiligingsproblemen of “tamper-proof” is. Als een enkele tegenstander de tijd, locatie en werkers heeft om een aanval uit te voeren, is de kans groot dat hij je hele weg doorkomt.

Artikelnavigatie

Wat is malware?

Schadelijke software, gevaarlijke software, is een softwaresysteem dat wordt geleverd met de bedoeling het gebruik van gegevensoverdracht, uitvindingen of mensen te schaden.

Systemen die worden aangevallen met spyware of spyware vertonen veelbetekenende signalen zoals vertragingen, het verzenden van e-mails als u geen tussenkomst van de gebruiker heeft, per ongeluk opnieuw opstarten of tijdens onbekende processen.

Er zijn verschillende soorten spyware, zoals browserkapers, adware, Papan-Ketik-camera’s en nog veel meer. Elk type dat met dergelijke malware associeert, heeft zijn ongelooflijk unieke manier van werken.

Malware-investeringen in To-Meaning-kwetsbaarheden blijven jaar na jaar groeien, met een zeer hoog aantal van 812,67 miljoen onhygiënische trackers in 2018.

Meer informatie: een netwerkbeveiligingsplan ontwikkelen en implementeren

Hoe infecteert malware een computer of netwerk?

Er zijn een aantal verwante technieken die aanvallers gebruiken om malware rechtstreeks naar een netwerk en/of systeem te sturen, waaronder emotionele engineering maar ook misbruik van kwetsbaarheden.

Sociale technologieën

Malware wordt waarschijnlijk op grote schaal gedeeld via vishing, phishing en daarna smishing, dit zijn allemaal soorten aanvallen op sociale media.

Kwaadaardige software.Mijnbouw van cryptovaluta.Mobiele malware.Botnet.Informatie over wederverkopers.Trojaanse paarden.Andere malware.Bescherming.

Kortom, beroemdheden proberen vertrouwelijke informatie te ontdekken en mensen te misleiden die betrokken zijn bij het klikken op links, het downloaden van beschikbare bijlagen en het verlenen van toegang via die telefoon.

Als dit lukt, zal de kwaadaardige payload ongetwijfeld worden afgeleverd en kunt u ervan uitgaan dat u zelf meer schade ondervindt.

Exploitatie van beveiligingsproblemen

Een van de eenvoudigste tactieken die een aanvaller kan gebruiken om een systeem of netwerk te integreren, is ervoor te zorgen dat u bijna elk aantal doorverwezen naar zakelijke exploits levert, zoals Kerberoasting.

Dit heet vallen en opstaan, maar een hogere technische opleiding is zeker ingebouwd in het hele proces.

U kunt de beste procedures bedenken, het netwerk wekelijks scannen en dienovereenkomstig dagelijks de systemen patchen, maar u bent waarschijnlijk nooit 100% vrij van zwakheden.

Als uw aangepaste systeem niet voldoet aan stresstesten, kunt u niet beslissen of winkelbeveiligingsmaatregelen geschikt zijn.

Test Penetratietesten worden gebruikt om begeleide tests te ontvangen, niet alleen van ontdekte kwetsbaarheden, maar ook voor het evalueren van die implementatie in termen van beveiligingsbeheer en -tools.

Veelvoorkomende soorten malware

Goedgekeurd

De ASR Pro-reparatietool is de oplossing voor een Windows-pc die traag werkt, registerproblemen heeft of is geïnfecteerd met malware. Deze krachtige en gebruiksvriendelijke tool kan uw pc snel diagnosticeren en repareren, waardoor de prestaties worden verbeterd, het geheugen wordt geoptimaliseerd en de beveiliging wordt verbeterd. Geen last meer van een trage computer - probeer ASR Pro vandaag nog!

Malware wordt in vele vormen aangeboden, maar onthoud dat de volgende typen veel voorkomen:

- Virus

- Keylogger

- in

- Trojaans paard

- Cryptocurrency-ransomware

- Logica / Bommen

- Bots / Botnets

- Adware naast Spyware

- Rootkits

ten eerste. Virus Virus

a is hun meest voorkomende vorm van malware-inbreuk. Om een echt virus een systeem te laten binnendringen, vereist het concept dat deze specifieke gebruiker erop klikt, en het misschien kopieert naar een belangrijke push of host.

De meeste virussen kopiëren zonder medeweten van de gebruiker. Deze ziektekiemen kunnen van de ene naar de andere worden overgedragen via e-mail, instant messaging, downloads op het web, verwisselbare media (USB) en internetverbindingen.

Sommige bestandstypen zijn misschien gevoeliger voor virusproblemen – .doc / docx, .exe, .html, .xls versus .xlsx, .zip. Virussen blijven meestal inactief totdat ze zich verspreiden over een absoluut netwerk of een aantal handsets, of voordat ze haar of zijn lading afleveren.

2. Keylogger

Keylogging of keystroke logging registreert de toetsaanslagen van de echte gebruiker en geeft de gegevens door aan de aanvaller.

Hoewel er tijden zijn dat banen keyloggers gebruiken om de bewegingen van werknemers te volgen, wordt het in de meeste gevallen aangeraden om wachtwoorden of gevoelige details te stelen.

Keyloggers kunnen een fysieke kabel zijn die discreet is aangesloten op een apparaat, zoals een apart toetsenbord, of geïnstalleerd door een Trojaans paard.

3. Op weg naar

Net als een virus kan een regenworm ook grote kopieën reproduceren en verspreiden, en dan geven zijn segmenten netwerkverbindingen, constructies, e-mails en instant messages aan.

In tegenstelling tot virussen heeft de worm echter verre van een hostprogramma nodig om te repliceren en te verspreiden.

Wormen zijn algemeen bedoeld tegen mailservers, servers, webhostingruimte Oers en databaseservers.

Eenmaal beschadigd, verspreiden wormen zich snel over mijn internet en computernetwerken.

4. Trojaanse paarden

Schadelijke adware probeert ook de wachtwoorden en persoonlijke informatie van gebruikers te identificeren door op de achtergrond gebruik te maken van de software. Klein. Trojaans paard: Het Trojaanse paard was ook een soort adware die nep- en nepfabrikanten gebruikt in de overtuiging dat gebruikers daardoor worden misleid over hun ware bedoelingen en dat ze ook worden vervuld.

Trojaanse paarden zijn kwaadaardige plannen die als legaal worden beschouwd.

Een Trojaans paard verbergt zich op uw persoonlijke totdat het wordt gebeld.

Als Trojaanse paarden zijn geactiveerd, kunnen aanvallers u hoogstwaarschijnlijk bespioneren, gevoelige gegevens van een persoon stelen en ook via deze achterdeur toegang krijgen tot het bijbehorende systeem.

Trojaanse paarden worden te allen tijde gedownload via e-mail-URL-bijlagen, voor downloaden en instant messages.

Sociale stapsgewijze engineering wordt vaak gebruikt om van gebruikers te eisen dat ze trojans downloaden en op hun systemen uitvoeren. In tegenstelling tot microben en gewoon computerwormen, kunnen Trojaanse paarden zichzelf niet voortplanten.

5. Ransomware / Ransomware

Ransomware is vrijwel zeker het nieuwste type malware dat is ontworpen om gebruikers uit hun abonnement te laten of de toegang tot gegevens te weigeren totdat het belangrijkste losgeld is betaald.

Crypto-malwareAxis-software is een geweldige vorm van ransomware die de computer van eindgebruikers versleutelt en waarvoor een lange tijd moet worden betaald , vaak in uw speciale digitale valuta zoals bitcoin.

6. Logische bommen

Booleaanse bommen zijn een soort spyware die alleen wordt geactiveerd wanneer ze eruitzien en voelen, bijvoorbeeld op een bepaalde tijd/tijd of bij de vijfentwintigste login.

Virussen en wormen hebben gewoonlijk logische bommen die altijd moeten worden afgeleverd met een vooraf bepaalde inspanning (kwaadaardige code), ook wel bekend als wanneer een andere voorwaarde kan welkom zijn.

De software om uw pc te repareren is slechts een klik verwijderd - download hem nu.