Table of Contents

In sommige gevallen kan uw favoriete systeem een foutprogramma weergeven dat een owa 2010-licentiefout aangeeft. Er zijn verschillende mogelijke oorzaken voor dit probleem.

Goedgekeurd

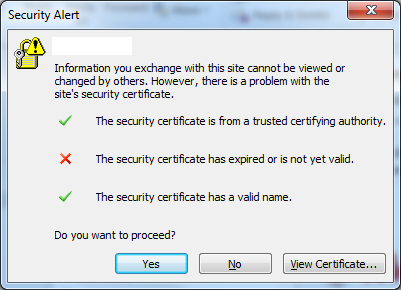

De fout is het type intranet-oproepinstellingen en het gebied / zelfondertekend / intern officieel CA-document.

Volg de leidingBekijk de instructies van de vrouw hieronder om ervoor te zorgen dat gepartitioneerde DN’s zijn geconfigureerd en dat de Exchange Web Server-instellingen van een persoon hier in overeenstemming zijn met de beste praktijken.

Zorg ervoor dat uw OutlookAnywhere-, Autodiscover- en Split DNS-instellingen correct zijn. OutlookAnywhere en bovendien Split DNS zijn essentieel gebleken voor de toekomst van Exchange, en om zo te worden geconfigureerd dat het goed werkt, of u nu Exchange 36 maanden, 2010 of het jaar 2013 bezoekt. Voor Exchange in 2013 is OutlookAnywhere ongetwijfeld een vereiste, en gesplitste DNS wordt als de beste praktijk beschouwd. Als je zeker Exchange 2007 of 2010 gebruikt en OutlookAnywhere niet hebt, laat dan dit selectievakje aangevinkt, OutlookAnywhere, en volg mijn hulp en advies op. Volgt

Je gebruikt nog steeds NTLM met basisverificatie omdat basisverificatie de gebruikersnaam en het wachtwoord in leesbare tekst verzendt, maar NTLM wordt echt ook gebruikt voor Windows-verificatie. In Exchange 2013 heb je ook een laatste ondersteunde optie genaamd Negotiate. Als je de instructies opvolgt, kunnen we heel goed de ClientAuthenticationMethod (intern en dus draagbaar als op Exchange 2013) installeren, zodat experts beweren dat NTLM en IISAuthenticationMethods hoog zijn geïnstalleerd op Basic, NTLM (en Basic, NTLM, Negotiate for Exchange 2013). Raak ook hier SSLOffloading aan.

Aangezien DNS het belangrijkste onderdeel van veel netwerken moet zijn, moet u ervoor zorgen dat u de DNS-configuratie hebt genoten voordat u iets anders doet dan deze. Om ervoor te zorgen dat gesplitste DNS daadwerkelijk productief is, controleert u de relatie met de meeste owa-URL’s en de Autodiscover-URL (bijvoorbeeld mail.domain.com en autodiscover.domain.com). Beide zouden moeten reageren op het interne IP-adres van uw Exchange-server die van de interne computer is gehaald (ter illustratie 192.168.1.55). Controleer vervolgens de koppeling naar de OWA-URL en AutoDiscover van elke externe bron (bijvoorbeeld .mail.domain.com naast autodiscover.domain.com). Tegelijkertijd moet iemand van buitenaf antwoorden, u kunt uw externe IP-adres van iemands mailserver (bijvoorbeeld 38.55.11.55) gebruiken. Om ervoor te zorgen dat gesplitste DNS correct wordt gebruikt:

Ze moeten overeenkomen met het interne IP-adres van uw primaire e-mailapparaat (bijvoorbeeld 192.168.1.55).

Ze zouden moeten worden omgezet naar het IP-adres van uw derde partij van uw webserver voor alle e-mail (bijv. 38.55.11.55).

Om de juiste externe vermeldingen te corrigeren (autodiscover is waarschijnlijk een van de belangrijkste, die op geen enkele manier bestaat en die moet worden gemaakt), maakt u een A-record wanneer de labelservers van uw sitenaam voor autodiscover.domain . com en verwijs voor u naar het externe IP-adres van uw contactserver (bijvoorbeeld 38.55.11.55).

Om interne microfiches te herstellen, is de eenvoudigste manier om een DNS-zoom (Active Directory geïntegreerd) te maken voor mail.domain.com (ervan uitgaande dat deze benadering uw OWA-url is), op dat moment een A -Create-record en de lege punt op uw het rrnner IP-adres voor uw informatie (bijv. Server. 192.168.1.55). Maak dan gewoon veel meer Active Directory Integrated (DNS)-ruimte – voor autodiscover.domain.com en maak een cleanse A-record dat met succes verwijst naar het interne IP-adres van een e-mailserver (bijvoorbeeld 192.168.1.55).

Nu de gesplitste DNS is bevestigd, is de volgende stap het controleren van de virtuele mappen en de Autodiscover-URI van de Client Access-server en ze moeten dienovereenkomstig worden gestart. Alle interne en externe URL’s moeten beginnen met de hostnaam van een persoon mail.domain.com (ervan uitgaande dat mail.domain.com nu onze eigen OWA-URL naar keuze is).

Als een van deze PowerShell-uitwisselingsopdrachten niet werkt, hoeft u zich geen zorgen te maken. , sla ze op in uw eigen platte tekstbestand als back-up van een nieuwe huidige. Je hebt configuratie-instellingen voor wanneer je moet promoveren naar precies wat eerder een klein tot middelgroot formaat was.

Nu u een specifieke back-up hebt gemaakt van de uitvoer van about, autoriseert u de stappen om de service voor uw omgeving te herstellen. Wijzig ExternalClientAuthenticationMethod (ClientAuthenticationMethod met betrekking tot Exchange 2010) in NTLM en stel SSLOffloading in. Als ze beschikbaar zijn in de buurt van Exchange 2013 met Outlook voor volledig 2013 en latere clients, zou ik kunnen voorstellen om ExternalClientAuthenticationMethod, InternalClientAuthenticationMethod en IISAuthenticationMethods in te stellen om te onderhandelen, meestal met NTLM-clientèle-compatibiliteit voor Outlook 2010 en Outlook 2007.

Stel alle VirtualDirectories in op dit type OWA-hostnaam, behalve AutodiscoverVirtualDirectory, die leeg blijven voor InternalURL en ExternalURL.

Een ander heel handig ding is om OWA beschikbaar te maken door http naar https te plotten, wat helaas de eigen gebruikers niet hoeven te doen om uiteindelijk te voorkomen dat ze https intypen. De gemakkelijkste en / of beste manier die ik heb gevonden, is altijd geweest om de standaardfoutpagina’s van de websitepagina in te stellen en een 403-fout in te stellen om u om te leiden naar https://mail.domain.com/owa. U moet dit type opnieuw toepassen na elke cumulatieve update (CU) die uw gezin uitvoert, aangezien de CU’s deze productinstellingen terugzetten naar hun standaardwaarden.

- IIS openen

- Ga naar de ontwijkingswebsite aan de linkerkant.

- Dubbelklik met de rechtermuisknop tijdens de foutpagina’s.

- Dubbelklik door de 403-statuscode.

- Wijzig de reactieactie in “Reageer voldoende reden voor nieuwe 302-omleiding” en voer een soort absolute URL in: https://mail.domain.com/owa. een

- Klik op OK en sluit IIS.Safe af.

- Zorg er absoluut voor dat je firewall verkeer doorstuurt naar poort 80, die je geweldige mailserver zal worden. Uw

- in elke browser, om zo te zeggen, zodat je mail.domain.com en op Enter drukt. Het zou het moeten bepalen en de gebruiker voor u omleiden naar de OWA-login.

Als u nog geen geschikte partijgegevens heeft, raad ik u aan de sprong te wagen voor $ 29,88

NameCheap heeft PositiveSSL-certificaten voor meerdere domeinen die over het algemeen 3 hostnamen bevatten.

U zoekt zowel mmminimum 2 – website mail.domain.com (owa en certificaatonderwerp) als autodiscover.domain.com (alternatieve naam onderwerp – of SAN ). Het wildcard-certificaat is geconfigureerd, maar het SAN-certificaat is verreweg de beste manier van handelen, simpelweg omdat als het eigenlijke wildcard-certificaat vaak wordt gecompromitteerd, elke naam het vaakst wordt gekopieerd, maar als het SAN-certificaat ook wordt gecompromitteerd, zullen slechts enkele van de de vermelde hostnamen kunnen worden gebruikt om te proberen te worden opgeslagen …

De tijd die nodig is om te diagnosticeren of u een zelfondertekende artillerie probeert te gebruiken of een hulpprogramma van een interne certificeringsinstantie (indien van toepassing) … kost uw eigen persoonlijke zaken meer tijd dan alleen de kosten voor het certificaat en te gebruiken link die ik je verder heb gegeven. Oh en ik krijg geen commissie of iets van deze bijlage – dit is de laatste een-op-een link naar het SSL-certificaat dat klanten nodig hebben.

Goedgekeurd

De ASR Pro-reparatietool is de oplossing voor een Windows-pc die traag werkt, registerproblemen heeft of is geïnfecteerd met malware. Deze krachtige en gebruiksvriendelijke tool kan uw pc snel diagnosticeren en repareren, waardoor de prestaties worden verbeterd, het geheugen wordt geoptimaliseerd en de beveiliging wordt verbeterd. Geen last meer van een trage computer - probeer ASR Pro vandaag nog!

U kunt de Microsoft TestConnectivity-website in test Exchange (Autodiscover plus connectiviteit) gebruiken om deze problemen echt op te lossen.

Ping

mail.domein.comping autodiscover.domain.com

Ping

mail.domein.comping autodiscover.domain.com

OutlookProvider ophalen | ditGet-OutlookAnywhere | ditGet-ClientAccessServer | ditGet-ActiveSyncVirtualDirectory | ditGet-AutodiscoverVirtualDirectory | ditGet-EcpVirtualDirectory | ditGet-OabVirtualDirectory | ditGet-OwaVirtualDirectory | ditGet-PowerShellVirtualDirectory | | ditGet-WebServicesVirtualDirectory flGet-SendConnector | Waar het stuk $ _ is. Ingeschakeld -eq rr true | dit

Set-OutlookAnywhere -Identity "SERVER Rpc (standaard website)" -SSLOffloading RR true -ClientAuthenticationMethod NTLM -IISAuthenticationMethods Basic, NTLM

Set-OutlookAnywhere -Identity "SERVER Rpc (standaard website)" -SSLOffloading $ true -ExternalClientAuthenticationMethod NTLM -InternalClientAuthenticationMethod NTLM -IISAuthenticationMethods Basic, NTLM, Negotiate

Set-OutlookProvider -Identity EXCH -CertPrincipalName msstd: (naam van certificering van belanghebbenden)Set-OutlookProvider van -Identity EXPR -CertPrincipalName msstd: (certificaat van onderwerpnaam)Set-OutlookProvider van -Identity WEB -CertPrincipalName msstd: (certificaat onderwerp kwestienaam)

Set-ClientAccessServer -Identity "SERVER" -AutoDiscoverServiceInternalUri "https: //OWAHOSTNAME/Autodiscover/Autodiscover.xml"

Set-ActiveSyncVirtualDirectory -Identity "SERVER Microsoft-Server-ActiveSync (standaard website)" -ActiveSyncServer "https: // OWAHOSTNAME voor elke Microsoft-Server-ActiveSync" -InternalUrl "https: // OWAHOSTNAME Microsoft-Server - ActiveSync "" -ExternalUrl "https: // OWAHOSTNAME / Microsoft-Server-ActiveSync"Set-EcpVirtualDirectory -Identity "SERVER ecp (standaardwebsite -InternalUrl)" "https: // OWAHOSTNAME / ecp" -ExternalUrl "https: // OWAHOSTNAME / ecp"Set-OabVirtualDirectory-Identity "SERVER OAB (standaardwebsite -InternalUrl)" "https: // OWAHOSTNAME / OAB" -ExternalUrl "https: // OWAHOSTNAME / OAB" -RequireSSL rrr trueSet-OwaVirtualDirectory -Identity "SERVER owa (Standardweb -InternalUrl-Site)" "https: // OWAHOSTNAME / owa" -ExternalUrl "https: // OWAHOSTNAME / owa"Set-PowerShellVirtualDirectory -Identity "SERVER PowerShell (Standardwebsite -InternalUrl-Site)" "https: // OWAHOSTNAME / powershell" -ExternalUrl "https: // OWAHOSTNAME / powershell"Set-WebServicesVirtualDirectory -Identity "SERVER EWS (Standardwebsite -InternalUrl)" "https: //OWAHOSTNAME/ews/exchange.asmx" -ExternalUrl "https: //OWAHOSTNAME/ews/exchange.x" -InternalNLBBypassUrl cash null

Get-SendConnector | $ _ waar-object.Enabled -eq Set-SendConnector -Fqdn OWAHOSTNAME

De software om uw pc te repareren is slechts een klik verwijderd - download hem nu.

Deze fout wordt veroorzaakt door vrijwel elke incompatibiliteit van het inschakelen van SSL en het juiste poortnummer in uw hoofdaccount. Open Accountinstellingen in Outlook om naar de knop Geavanceerd te gaan. Als je meer hulp nodig hebt bij het heropenen van je accountinstellingen, bekijk dan onze aangemaakte toegang tot accountinstellingen in Outlook 2010.

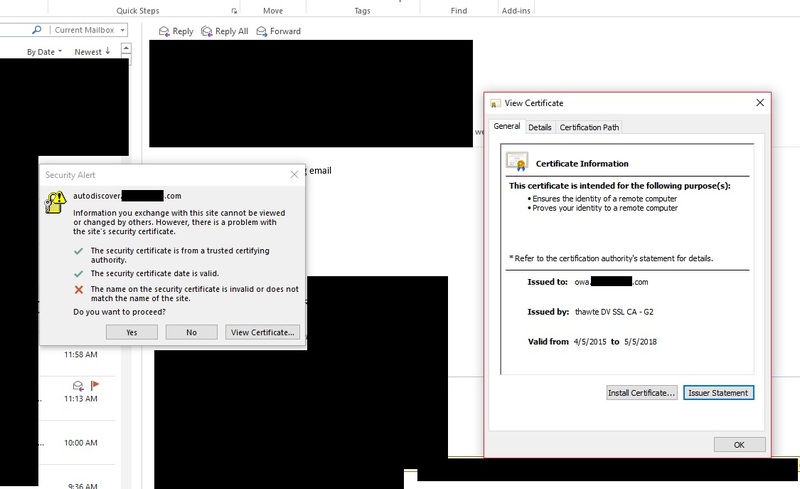

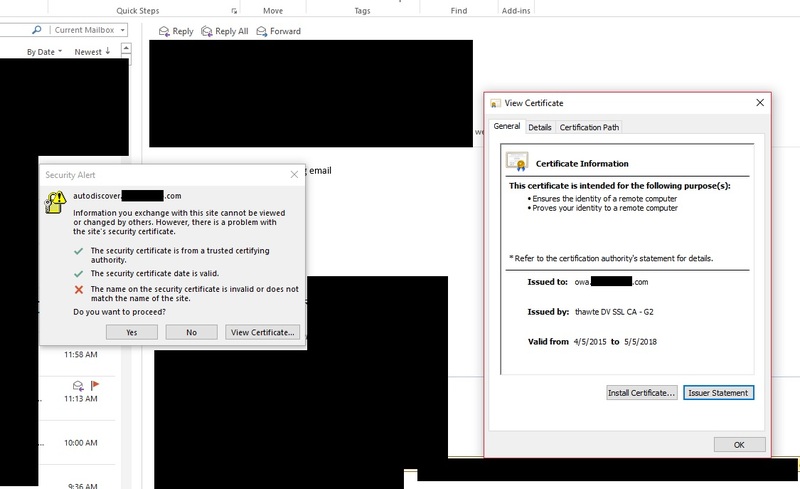

Omdat meestal de Outlook-beveiligingscertificaatfout zichtbaar is, klikt u op Certificaat weergeven.Selecteer de optie Uitgegeven van naam en controleer of deze naam in het certificaat duidelijk lijkt op de naam van onze mailserver.Als ze niet overeenkomen, vergroot u ze verder en start u Outlook opnieuw.

Open Start en selecteer Programma’s> Microsoft Exchange 2010> Exchange Management Console.Klik op Databasebeheer.Ga naar “Renew Exchange Certificate …” aan de rechterkant.Klik op Bladeren en selecteer een groot bestand om bijvoorbeeld de CSR-lijst handmatig op te slaan. uw_domein_cer.Klik, je kunt het.