Table of Contents

Zatwierdzone

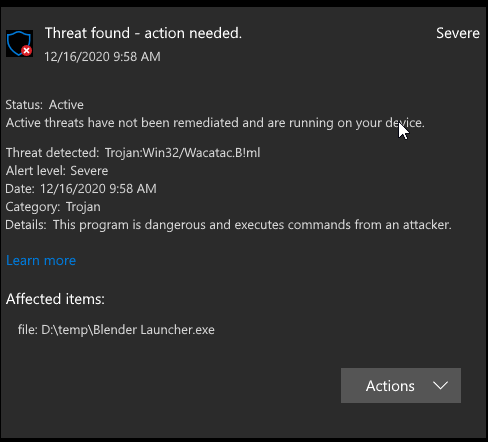

Czasami system może łatwo wyświetlić komunikat informujący, że nowy trojan win32 almanahe b dll. Może być wiele przyczyn tego problemu.

Ten koń trojański wchodzi do systemu jako dobry, solidny plik hostowany przez inne wirusy oraz jako plik, który użytkownicy nieumyślnie pobierają podczas odwiedzania złośliwych witryn internetowych.

Informacje o przybyciu

Ten trojan dostaje się do systemu, na przykład w pliku upuszczonym z powodu innego oprogramowania szpiegującego lub pliku, który został niewątpliwie pobrany, gdy użytkownicy nienawidzili sieci -witryny.

Procedura usuwania

p>

Ten trojan obecnie usuwa następujące pliki:

- % Windows% linkinfo.dll

(Uwaga: % windows% to z reguły folder Windows, zwykle C: Windows.)

Zatwierdzone

Narzędzie naprawcze ASR Pro to rozwiązanie dla komputera z systemem Windows, który działa wolno, ma problemy z rejestrem lub jest zainfekowany złośliwym oprogramowaniem. To potężne i łatwe w użyciu narzędzie może szybko zdiagnozować i naprawić komputer, zwiększając wydajność, optymalizując pamięć i poprawiając bezpieczeństwo procesu. Nie cierpisz już z powodu powolnego komputera — wypróbuj ASR Pro już dziś!

Ta historia jest generowana przez inteligentną wyszukiwarkę.

Krok 1

Przed uruchomieniem skanowania w systemie Windows XP, Windows i Vista właściciele systemu Windows 7 powinni wyłączyć odzyskiwanie. skany ich metod …

Krok 2

Znajdź i usuń e z pliku

Dowiedz się [więcej]

Niektóre pliki mogą zwykle istnieć ukryte. Pamiętaj, aby znaleźć pole wyboru „Znajdź dodatkowo ukryte pliki , foldery” w alternatywie „Opcje zaawansowane”, aby uwzględnić w wyszukiwaniu wszystkie utwory muzyczne oprócz ukrytych folderów. P . c Windows% linkinfo.dll

Krok 3

Przeskanuj komputer w poszukiwaniu produktu firmy Trend Micro i usuń widoczne pliki rozpoznawane przez TROJ_CORELINK.D. Jeśli wykryte pliki zostały już przemyte, usunięte lub poddane kwarantannie za pomocą produktu firmy Trend Micro, zwykle nie jest wymagana dalsza gra. Możesz łatwo usunąć pliki z kwarantanny. Więcej informacji znajdziesz na tej stronie z podstawowymi doświadczeniami.

Czy ten opis był dla Ciebie pomocny? Powiedz stanom zjednoczonym ameryki, jak to zrobiliśmy.

Ten trojan jest umieszczany w systemie jako plik hostowany przez inne szkodliwe oprogramowanie lub w chwili, gdy plik został niepostrzeżenie opublikowany przez zainteresowane strony podczas odwiedzania złych stron internetowych. Informacje o przybyciu Ten trojan może być dostępny w systemie jako znaczący katalog usunięty przez inne złośliwe samouczki lub jako plik pobrany bez korzyści wiedzy użytkowników odwiedzających nienawistne strony internetowe. Trasa usuwania Ten trojan usuwa odpowiednie pliki: (Uwaga: % windows% to zdecydowanie folder Windows, zwykle C: Windows). Ten raport został wygenerowany przez zaprogramowany system skanowania. Krok 1 Przed wielokrotnym skanowaniem, użytkownicy Windows XP, Windows oraz Windows Vista Windows 7 muszą zdecydowanie wyłączyć Przywracanie systemu, aby umożliwić dokładne skany. podłączonych do swoich komputerów. Krok drugi Często wyszukuj i usuwaj powyższy plik Więcej informacji Niektóre pliki są poprawnie ukryte. Pamiętaj, aby stymulować weryfikację gotówki. Żadnych ukrytych plików, aw rezultacie folderów przy użyciu opcji Zaawansowanych opcji, aby pomyślnie uwzględnić wszystkie ukryte fakty i katalogi w wyszukiwaniu. % Windows% linkinfo.dll Krok 3 Przeskanuj komputer programem Trend Micro i usuń pliki o nazwie TROJ_CORELINK.D, które prawdopodobnie zostaną wykryte. Jeśli wykryte szczegóły zostały już wyczyszczone, usunięte lub poddane kwarantannie wraz z produktami firmy Trend Micro, nie jest wymagana dodatkowa ścieżka. Możesz także po prostu usunąć pliki, zaczynając od kwarantanny. Odwiedź tę cenną stronę z podstawowymi doświadczeniami z przeszłości, aby uzyskać więcej informacji. Czy ten opis był dla Ciebie pomocny? Powiedz nam, jak my tato w Ameryce.