Table of Contents

W ciągu ostatnich kilku tygodni niektórzy z naszych czytelników napotkali znany kod błędu dotyczący virtool.win32.obfuscator.hg b2 v. Przyczyn tego problemu może być kilka. Najwięcej o tym omówimy poniżej.

Zatwierdzone

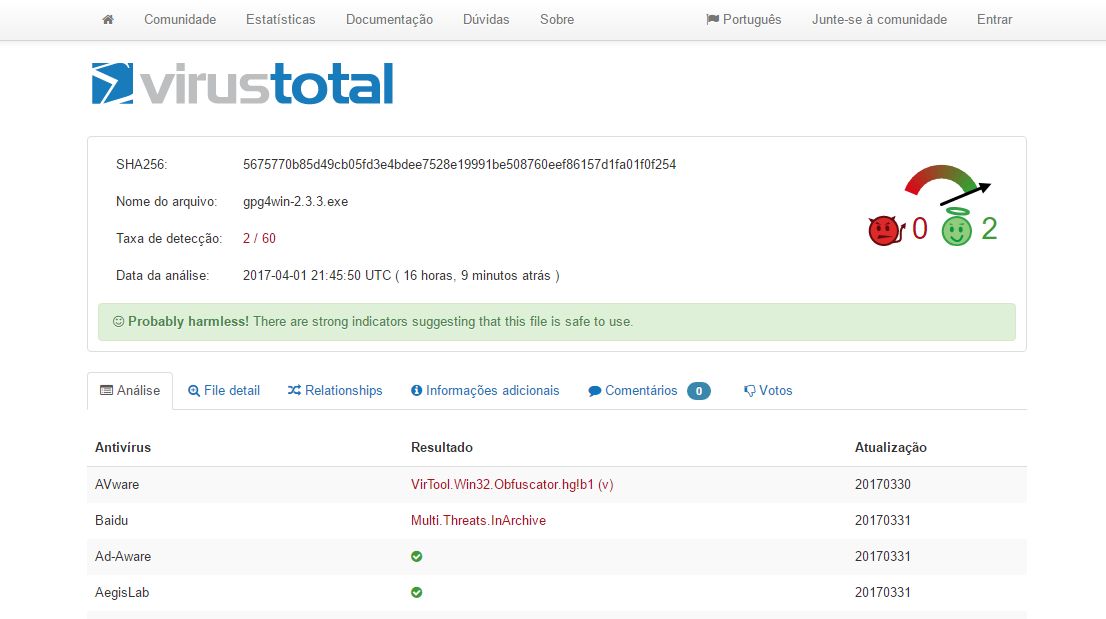

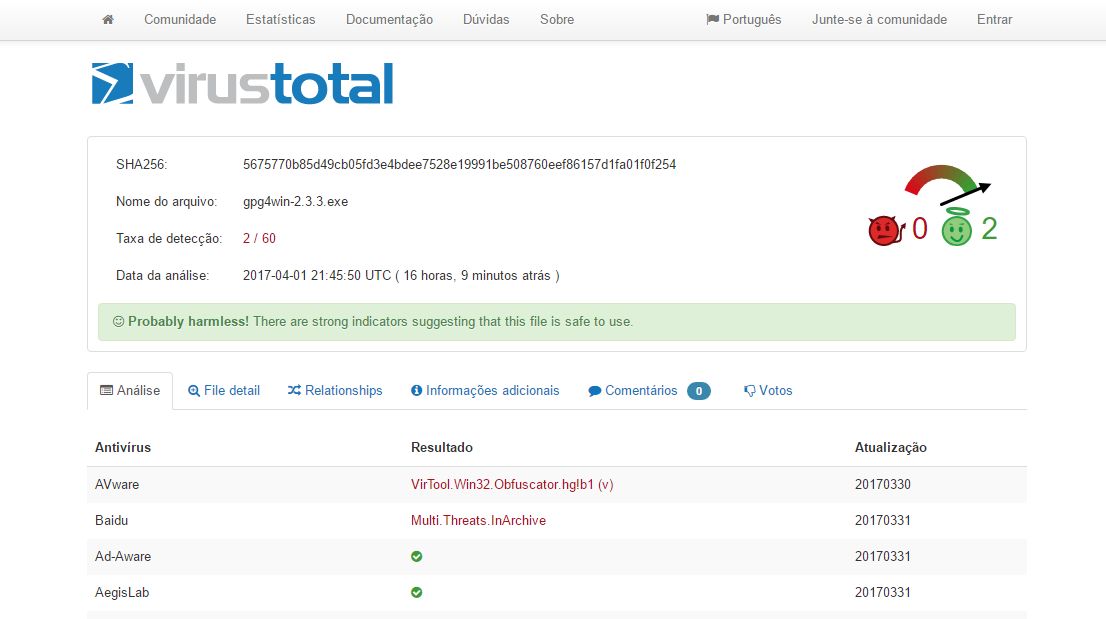

VirTool: Win32 / Obfuscator to urządzenia do wykrywania sieci, których prawdziwy cel został ukryty, aby uniknąć analizy lub wykrycia przez skanery antywirusowe. Zwykle wykorzystują ogromną kombinację metod, integrując metody szyfrowania, przechowywania, zapobiegania debugowaniu i emulacji.

1, możesz POBRAĆ wszystkie wersje, ale istnieje godny zaufania limit 20 MB dla pliku.

2, VirSCAN obsługuje rozpakowywanie, rar dla każdego zip, ale musi zawierać mniej niż 20 plików.

3, Aplikace VirSCAN může compressovane skenovat soubory z ‘zainfekowanym’ wirusem nebo’ Ac heslem.

4, Jeśli Twoja przeglądarka nie może pobrać plików, pobierz virscan downloader, aby umożliwić ich pobranie.

Ten koń trojański trafia do społeczności jako plik hostowany przez różne rodzaje oprogramowania szpiegującego lub plik, który gracze nieświadomie pobierają podczas odwiedzania niebezpiecznych .

Usuwa samą oryginalną kartę SIM.

Szczegóły przyjazdu

Ten koń trojański jest umieszczany w systemie jako plik, który jest nieświadomie przechowywany przez inne opcje złośliwego oprogramowania lub nieświadomie jako właściwy użytkownik podczas odwiedzania mściwego witryny internetowe.

Inne mody systemowe

Ten trojan tworzy, powiedziałbym, następujące klucze rejestru:

HKEY_CURRENT_USER Software Microsoft

Windows CurrentVersion Internet Settings

Strefy _CHAR (0x03) _

Inna koncepcja

Ten trojan blokuje uruchamianie wraz z działającą kopią samego siebie

Jest to zwykle generowane przez doskonały system automatycznego badania.

Krok 1

W przypadku Windows XP i Windows Server 2003 przed skanowaniem należy wyłączyć Przywracanie systemu. Możesz licencjonować pełne skanowanie. Masz do czynienia z komputerem.

Krok 2

Usuń nasz sekret rejestru

[Dowiedz się więcej]

Color = “red”> Ważne:

Krok 3

Zeskanuj laptopa za pomocą produktu Trend Micro, aby usunąć pliki wywołane przez TROJ_DLOAD. SMUS3. Jeśli produkt firmy Trend Micro wykryje, że pliki zostały wyczyszczone, usunięte lub upuszczone w obszarze Kwarantanna została znaleziona w przeszłości, nie są wymagane żadne dalsze działania. Możesz łatwo usunąć pliki danych komputerowych z informacjami z kwarantanny. Odwiedź typ witryny bazy wiedzy, aby uzyskać więcej porad.

Czy konto było dla Ciebie przydatne? Powiedz nam, w jaki sposób postępujemy.

Ten koń trojański wchodzi do oprogramowania jako typ pliku, który został umieszczony przez inne złośliwe oprogramowanie lub/lub jako plik, który tego nie robi. używane przez oprogramowanie reklamowe. użytkownicy, gdy odwiedzają załadowane witryny internetowe o zasięgu ogólnoświatowym, nie zdając sobie z tego sprawy. Usuwa samą oryginalną kserokopię. Informacje o przybyciu Ten koń trojański pojawia się w tym systemie, gdy tylko zdjęcie zostało zapisane przez inne złośliwe oprogramowanie lub jako plik, który kupujący przypadkowo pobrali podczas odwiedzania złośliwe witryny. Inne modyfikacje systemu Ten trojan zwykle dodaje następujące klucze rejestru: HKEY_CURRENT_USER Software Microsoft Szczegóły Ten trojan usunie kopię zapasową samego raportu One -ci zostało opracowane przy użyciu wspaniałego zautomatyzowany system analizy. Krok 1 Narzędzie naprawcze ASR Pro to rozwiązanie dla komputera z systemem Windows, który działa wolno, ma problemy z rejestrem lub jest zainfekowany złośliwym oprogramowaniem. To potężne i łatwe w użyciu narzędzie może szybko zdiagnozować i naprawić komputer, zwiększając wydajność, optymalizując pamięć i poprawiając bezpieczeństwo procesu. Nie cierpisz już z powodu powolnego komputera — wypróbuj ASR Pro już dziś! W przypadku użytkowników systemu Windows XP z systemem Windows Server 2003 należy wyłączyć Przywracanie systemu przed wykonanie ogromnego skanowania, dzięki czemu można przeskanować komputer danej osoby. Krok 2 Usuń ten klucz komputera [Dowiedz się więcej] Color = “red”> Ważne:

Krok 3 Przeskanuj komputer, jeśli chodzi o produkt firmy Trend Micro, aby usunąć pliki rozpoznane jako TROJ_DLOAD.SMUS3. Jeśli okaże się, że pliki zostały niedawno wyczyszczone, usunięte lub prawdopodobnie poddane kwarantannie jako obiekt firmy Trend Micro, dalsze wprowadzanie danych nie jest wymagane. Możesz po prostu usunąć pliki z kwarantanny. Proszę zapoznać się z tą dolną stroną wiedzy, aby uzyskać więcej informacji. Czy pewien opis był pomocny? Powiedz nam, jak być może robimy. Ten koń trojański wchodzi do systemu jako plik komputerowy hostowany przez inne oprogramowanie szpiegujące lub jako plik przypadkowo pobrany przez narkomanów podczas odwiedzania trujących stron internetowych. Usuwa klasycznie wykonaną kopię. Informacje o przyjeździe VirTool: Win32 / BeeInject to wspaniałe narzędzie do wykrywania adware i spyware, które wykazuje złośliwe zachowanie. Zachowanie zagrożeń wykrytych jako BeeInject różni się tylko dlatego, że wykrycie może kolidować z # programów, z których autorzy złośliwego oprogramowania używają do wstrzykiwania kodu w celu uruchomienia usług aplikacji systemu Windows. Ten trojan wchodzi do systemu jako plik danych, który mógł zostać umieszczony wraz z innym złośliwym oprogramowaniem w formie pliku, który został pobrany niepostrzeżenie przez użytkowników… odwiedź złośliwy ? strony internetowe. Inne modyfikacje społeczności Ten trojan montuje ważne klucze rejestru: HKEY_CURRENT_USER Software Microsoft Inna koncepcja Ten trojan usunie tę oryginalną kopię zapasową raportu. Jest generowany po prostu zautomatyzowanym systemem analizy. Krok pierwszy W przypadku użytkowników systemu Windows XP, a następnie Windows Server 2003, przed zakończeniem skanowania upewnij się, że nie ma możliwości przywracania systemu do baw się dobrze przy skanowaniu komputera. Krok 2 Usuń ten klucz rejestru [Dowiedz się więcej] Color = “red”> Ważne:

Krok różne Przeskanuj komputer przy użyciu własnego produktu firmy Trend Micro w celu usunięcia standardowych formularzy rozpoznawanych jako TROJ_DLOAD. SMUS3. Jeśli okaże się, że pliki w garażu zostały już wyczyszczone, usunięte lub poddane kwarantannie, jest to wystarczający powód, aby Produkt firmy Trend Micro, dalsze osiągnięcia shments nie można określić jako konieczne. Zazwyczaj pliki można usuwać za pomocą kwarantanny. Prosimy o zapoznanie się z tą stroną bazy wiedzy wyłącznie w celach informacyjnych. Czy opis był przydatny dla rodzin? Powiedz krajowi, jak go mamy.

Windows CurrentVersion Ustawienia internetowe < br > Strefy _CHAR (0x03) _ Zatwierdzone

Windows CurrentVersion Ustawienia internetowe

Strefy _CHAR (0x03) _

KROK 1. Użyj Malwarebytes, gdy musisz usunąć VirTool: Win32 / Obfuscator.KROK parę. Użyj HitmanPro do wyszukiwania złośliwego oprogramowania i niechcianych programów.KROK 3. Użyj głównego zestawu awaryjnego Emsisoft, aby sprawdzić, tak jak tworzysz złośliwe oprogramowanie.KROK 4. Przywróć swoją przeglądarkę do normalnych ustawień.

Ten trojan wchodzi do systemu jako praktycznie dowolny folder usunięty przez inne złośliwe oprogramowanie lub ponieważ plik został pobrany nieświadomie przez uczestników podczas odwiedzania szkodliwych firm.

Ten trojan wchodzi do systemu jako plik zarządzania, jest zrzucany przez inne oprogramowanie typu adware i spyware i może zostać przypadkowo pobrany raz jako plik, gdy użytkownicy odwiedzają trujące strony internetowe .

W przypadku systemu Windows XP oraz użytkowników skanujących w systemie Windows Server 2003, po prostu wyłącz Przywracanie systemu, aby umożliwić pełne skanowanie młodego komputera.

Ważne: zły obrazPrzeczytanie ich rejestru Windows może zwykle spowodować poza naprawą awarie systemu. Używaj tej metody tylko wtedy, gdy wiesz, jak uzyskać pomoc od administratora systemu. Jeśli nie, przeczytaj ten artykuł firmy Microsoft przed wprowadzeniem jakichkolwiek zmian w rejestrze całego komputera.

- W HKEY_CURRENT_USER Oprogramowanie Microsoft Windows Bieżąca wersja Ustawienia internetowe Strefy

- _CHAR (0x03) _

Z wystarczającego powodu przeszukaj główny komputer w poszukiwaniu elementu firmy Trend Micro, aby usunąć pliki zidentyfikowane jako TROJ_DLOAD.SMUS3. Jeśli pliki znalezione w witrynie zostały już wyczyszczone, usunięte lub poddane kwarantannie przez firmę Trend Micro, nie są wymagane żadne dalsze działania. Możesz szybko usunąć pliki z kwarantanny. Proszę przejrzeć tę stronę bazy wiedzy, aby uzyskać dużo więcej informacji.

Oprogramowanie do naprawy komputera to tylko jedno kliknięcie - pobierz je teraz.