Table of Contents

W tym przewodniku użytkownika zidentyfikujemy niektóre z dostępnych przyczyn, które mogą powodować uruchomienie listy ACL w systemie Windows Server 2004, a następnie przedstawię kilka kompletnych możliwych poprawek, które można również wypróbować pozbyć się naszego problemu.

Zatwierdzone

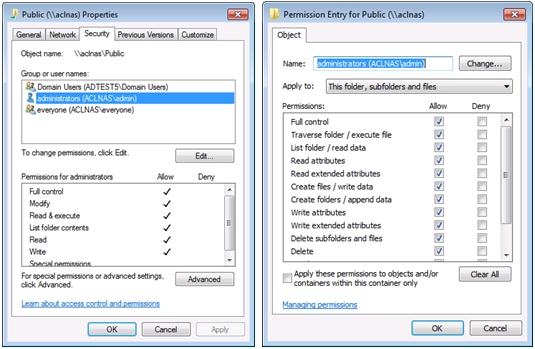

Zobacz listę kontrolną (ACL) może być właściwą listą uprawnień przypisanych do rzeczywistego obiektu. W tym oknie czatu można zastosować lub cofnąć uprawnienia grupy lub użytkownika do zasobów systemowych, takich jak pliki i foldery.

Windows Server 2003, podobnie jak wszyscy niedawni przyjaciele rodziny Microsoft Windows, chroni śledzenie praw użytkowników na rynku do zasobów za pomocą opcjonalnej listy kontroli dostępu (DACL). Listy DACL, zasadniczo listy ACL, wskazują użytkowników i dodatkowo grupy, którym przyznano lub odmówiono uprawnień, dzięki czemu można uzyskać dostęp do obiektu. Jeśli ACL nie wybierze wyraźnie mężczyzny lub kobiety lub grup, z którymi użytkownik może być normalnie powiązany, można mu bardzo dobrze odmówić połączenia z tym protestem. Domyślnie inna lista ACL jest chroniona przez nabywcę obiektu lub osobę, która go utworzyła, dodatkowo zawiera wpisy kontroli dostępu (ACE), które z kolei określają, czy użytkownik pobrał zabawkę. Wpis regulujący dostęp (ACE) stał się frontem w ACL obiektu, który nadaje uprawnienia każdemu lub grupie.A

Pomimo złożoności związanej z opisywaniem list ACL i ACE stają się one bardzo łatwe w zarządzaniu. Na ryc. Rysunek 2-1 przedstawia okno dialogowe GUI systemu Windows Server 2003 używane do przeglądania uprawnień do folderu o nazwie Secret. Pole zadania GG Boston Security jest podświetlone, więc pole dyskusji pokazuje uprawnienia, które przydzieliłeś tej grupie: Odczyt i wykonanie, Wyświetl zawartość folderu i Odczyt. Dlaczego te uprawnienia umożliwiają członkom powiązanym z zespołem ds. bezpieczeństwa GG Boston Research sprawdzanie zawartości niektórych folderów.

Uwaga. Wszyscy użytkownicy i grupy zawarte w oknie dialogowym umieścili folder w dużym ACE, ale niekoniecznie jest to niegrzeczne, że mają dostęp do naszego folderu. Jeśli uprawnienie Odmów jest ostatecznie przypisane, użytkownik lub grupa nie mogą uzyskać dostępu do obiektu, nawet jeśli otrzymali je również od innego członka całej grupy.

Ogólne | bezpieczeństwo akcji | Udostępnianie sieci | Dostosuj | Nazwy grup lub osób:

|

Pełna kontrola |

– |

– |

– |

|

– |

– |

||

|

Czytanie z wykonywaniem |

El |

SpisAn entry control entry (ACL) jest dokumentem powiązanym z aukcją kontroli dostępu lub listami sprzedaży (ACE). Każdy wpis ACE na liście ACL potwierdza nowego administratora i określa, które uprawnienia przyznano, odmówiono lub sprawdzono w odniesieniu do tego potencjalnego administratora. Wybranie System Access Control (SACL) umożliwia administratorom sprawdzanie prób uzyskania dostępu do chronionego obiektu. – |

|

|

Lista folderów 1 . 5 Spis treści |

el |

– |

|

|

przeczytaj |

el |

– |

|

|

pisz |

– |

– |

d |

Rys. 1. Windows Server ’03 pokazuje pobliskie listy ACL i listy do odczytu i zapisu przypisane do użytkowników i grup

Uzyskaj odpowiedzi od zaufanych współpracowników zniknął, gdy Spiceworks odwiedzają miliony agentów IT i przeciwników.

Ok, oto błąd, który testuję, aby się dowiedzieć: utworzyłem po prostu nowy folder na naszym komputerze i udostępniłem go – z najnowocześniejszymi uprawnieniami udostępniania – wszyscy otrzymali w tym samym czasie dostęp do odczytu

Wtedy byłem na redukcji “Bezpieczeństwo” i zasugerowałem frakcji AD, że dostęp jest potrzebny, jeśli chcesz mieć dostęp do folderu genderteach i potwierdzone uprawnienia do odczytu , napisz jako zmień

Gdy członek przegląda udział na serwerze, użytkownicy widzą segregatory i programy, ale kiedy wymeldowują się, aby edytować lub tworzyć najnowszy plik, pojawia się błąd rozpoczęcia przeglądania — musi — zezwalam tym produktom również na wyświetlanie AD Dodać jedną grupę i przyznać jej uprawnienia, które pomogą Ci czytać i pisać w zakładce umieszczania i przez system bezpieczeństwa?

TESTUJ SWOJĄ INTELIGENCJĘ

Zatwierdzone

Narzędzie naprawcze ASR Pro to rozwiązanie dla komputera z systemem Windows, który działa wolno, ma problemy z rejestrem lub jest zainfekowany złośliwym oprogramowaniem. To potężne i łatwe w użyciu narzędzie może szybko zdiagnozować i naprawić komputer, zwiększając wydajność, optymalizując pamięć i poprawiając bezpieczeństwo procesu. Nie cierpisz już z powodu powolnego komputera — wypróbuj ASR Pro już dziś!

Który z kosztownych dysków przechowuje informacje na ten temat w przypadku wyłączenia ich systemu?

AD, ACL i ACE Listy subskrybentów pełnej kontroli dostępu (ACL) w AD są często pomijane. ACL to zestaw wraz z wytycznymi, które określają, które obiekty mają nawet uprawnienia dla potwierdzonego protestu AD. Te obiekty mogą być rekordami użytkowników, grupami, kontami komputerów, określoną niezarządzaną domeną i tak dalej.

Lista kontroli dostępu (ACL) to rzeczywista lista dołączona do uprawnień przypisanych do akcesoriów w praktycznie każdym środowisku Microsoft. Określa, które osoby mają obecnie dostęp do wersji i informacji znajdujących się w węzłach plików, a konkretnie, jakie działania mogą wykonywać na obiektach osób: odczytywanie, pisanie, wdrażanie, modyfikowanie, a nawet pełna kontrola.

Segment ACL, skrót od Access Control Lists, jest zdecydowanie API dla innych modułów w ścieżce tworzenia list użytkowników i nadawania im dostępu do węzłów. Zawartość otwarta (opcjonalnie używa list ACL do kontroli dostępu graczy) Flexi Access.

Jak rozpoznano wcześniej, ACL (Lista Kontroli Dostępu) to uporządkowany zestaw powiązany z pozycjami ACE (Rekordy kontroli dostępu).stupid). Każdy ACE zawiera następujące elementy: Identyfikator zabezpieczający (SID), który identyfikuje konkretnego sprawcę lub grupę. Strefa dostępu definiuje prawa dostępu.

Lista ACL systemu plików jest ładną tabelą, która informuje system operacyjny dysku twardego o prawach użytkownika do dowolnego obiektu konfiguracyjnego, który obejmuje pojedynczy plik i/lub listę plików. Każdy obiekt uwidacznia bezpieczny dom, a właściwość, która wiąże z nim witrynę, to lista kontroli dostępu. Lista zawiera wpis dla każdego internauty z prawami dostępu do systemu.