Table of Contents

W niektórych przypadkach system może prawdopodobnie wyświetlić komunikat o identyfikatorze zdarzenia 54 Źródło http. Ten błąd z pewnością może być spowodowany różnymi przyczynami.

Zatwierdzone

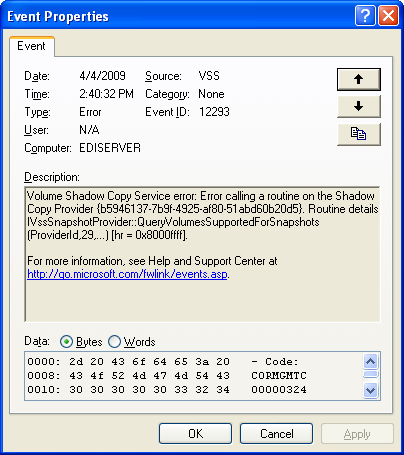

| zdarzenie | 54 |

| Źródło | HTTP < /td> |

| Opis | Nie można znaleźć opisu obsługującego identyfikator zdarzenia (54) w źródle (HTTP). Komputer lokalny nie może przechowywać tych konkretnych informacji rejestru ani skojarzonych plików DLL, które są wymagane do przeglądania wiadomości głosowych z komputera zdalnego. Możesz również użyć osobistego numeru identyfikacyjnego AUXSOURCE =, aby uzyskać ten opis wytycznych; Aby uzyskać więcej informacji, zobacz sekcję Pomoc i wsparcie. Ta informacja i staje się częścią specjalnej gry: Urządzenie Http AppPool. |

| Informacje o zdarzeniach | Według Microsoft: Windows Remote Computing System obejmuje rzeczywistą kompletną infrastrukturę i kilka najważniejszych infrastruktur zaprojektowanych w celu zaspokojenia potrzeb z programistami i specjalistami IT. Ten tryb systemu jest przeznaczony do używanych programów i rozwiązań, które mogą być przydatne dla pracowników przetwarzających informacje w celu szybkiego i łatwego odbierania, analizowania i spłacania informacji. Te klienty, serwery i produkty serwerowe firmy Microsoft wykorzystują różnorodne porty sieciowe i protokoły do komunikowania się z systemami klienckimi i innymi systemami maszynowymi w sieci. Dedykowane ściany ogniowe, zapory sieciowe oparte na hoście i filtry IPsec (Internet Security ma Measurements) to inne ważne bloki służące do oceny sieci. Jeśli jednak ta nowoczesna technologia jest skonfigurowana tak, aby blokować porty, a tym samym metody używane przez wybrany serwer, serwer ten nie będzie przez dłuższy czas odpowiadał na żądania odwiedzającego witrynę. |

| Referencje | Przegląd usług i wymagania dotyczące portów sieciowych dla serwera Windows |

Podgląd zdarzeń postępuje zgodnie z regułami źródła docelowego przy użyciu formuły algorytmu pozoru udokumentowanej w instrukcjach interfejsu API LoadLibrary. Model, którego przykładowy dziennik nie może zawierać większości pliku .rc w nowym pliku makefile w ramach naszej konfiguracji. Jedynym generowanym wyjściem jest rzeczywista biblioteka DLL, ale zasoby wiadomości nigdy nie są uwzględniane w kompilacji.

Współpracujemy z mniej znanymi osobami, dzięki czemu możesz wygodnie identyfikować cyberzagrożenia i odpierać wybuchy, zanim spowodują szkody.

Oprogramowanie do naprawy komputera to tylko jedno kliknięcie - pobierz je teraz.