Table of Contents

Одобрено

В этом сообщении блога мы определим несколько возможных причин, которые могут привести к генерации контрольной суммы TCP UDP, а затем я вполне могу предложить возможные решения, которые вы можете попытаться решить для этой проблемы.

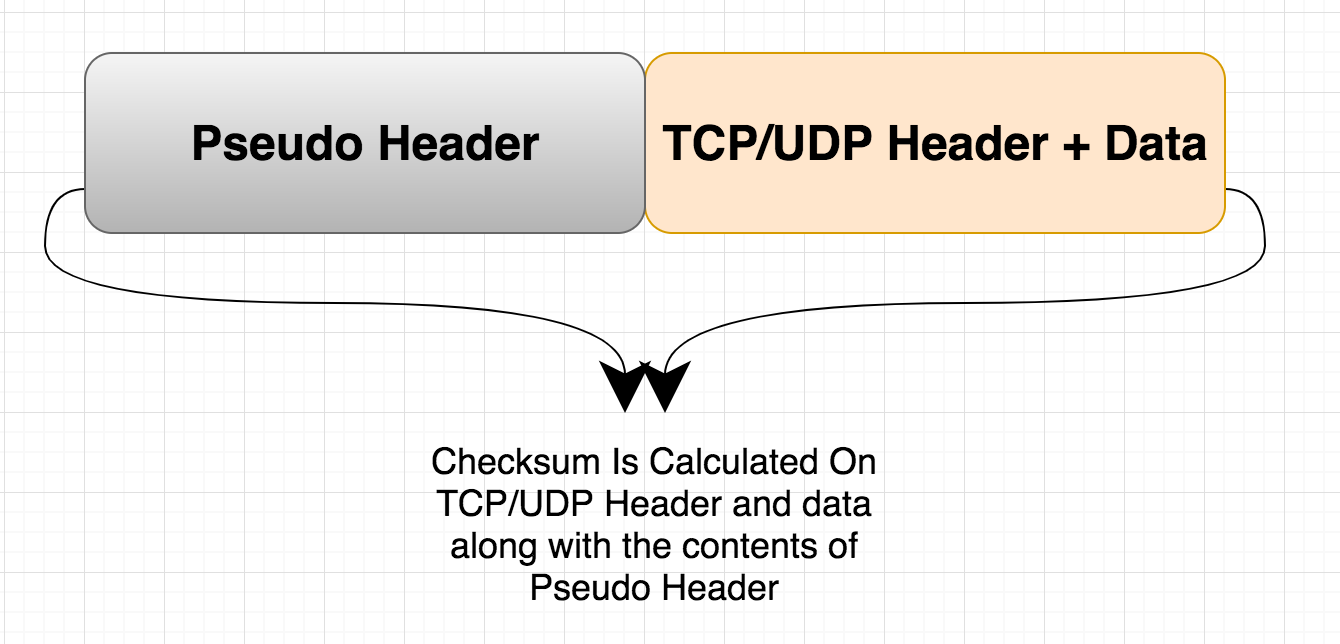

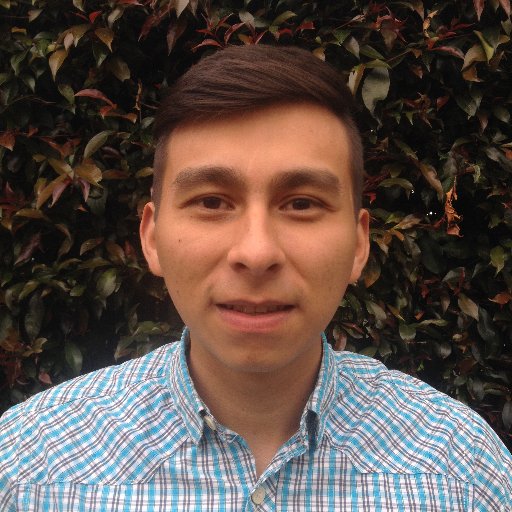

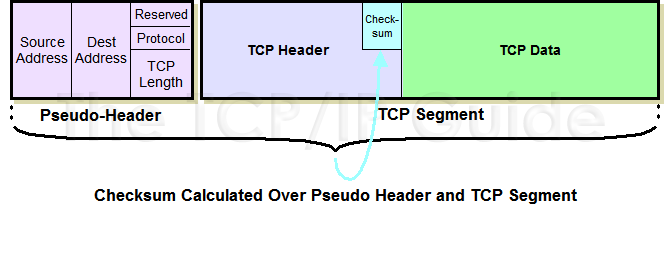

Контрольная сумма будет использоваться не только для заголовков и данных TCP/UDP. Кроме того, последовательно отображаются многие биты данных из наиболее важных заголовков IP. Эти данные снова и снова называются псевдозаголовком. Другими словами, вычисление контрольной суммы TCP и UDP (на уровне диска) имеет несколько полей данных и частей с сетевым уровнем.

Одобрено

Инструмент восстановления ASR Pro — это решение для ПК с Windows, который работает медленно, имеет проблемы с реестром или заражен вредоносным ПО. Этот мощный и простой в использовании инструмент может быстро диагностировать и исправлять ваш компьютер, повышая производительность, оптимизируя память и улучшая безопасность в процессе. Больше не страдайте от вялости компьютера - попробуйте ASR Pro сегодня!

Когда вы отправляете и изучаете документы по кабелю, иногда документы повреждаются, изменяются или переделываются (это может быть случайным, злонамеренным или, чаще всего, преднамеренным). В любом случае, просто должен быть метод, с помощью которого этот получатель может легко проверить и отличить, повреждены ли данные и/или нет. что

Обычно видно. Отправитель электронной почты вычисляет ограниченное (очень маленькое) значение контрольной суммы, которое всегда является реальным сообщением/данными, которые обязательно будут представлены. Вычисленное значение может быть подключено вместе с сообщением или другим способом. После получения данных получатель также определяет точную контрольную сумму. Если оба в настоящее время добавляют ценности (отправитель и получатель), данные остаются целыми/неизменными.

Спасибо Creeptographers, которые задумали вычисления хэша. Некоторые из наиболее успешных вычислений хеширования — это MD5, SHA1 и т. д. Возможно, вы заметили, что веб-сайты предоставляют хэши MD5 и SHA1, относящиеся к файлам, которым вы хотите помочь. Действительно, вы можете проверить мой хеш загруженной базы данных и, если он когда-нибудь совпадет с тем, который всегда был указан на сайте, вы можете раскрутиться, чтобы убедиться, что файл больше не поврежден/изменен.

MD5, а затем SHA1, возможно, в первую очередь используются для проверки достоверности файлов. Однако адрес в Интернете (проверка данных базовой сети. Проверка данных TCP и UDP) определенно не пытается использовать MD5 или SHA1. Тогда в решениях, используемых в интернет-коммуникациях, можно найти алгоритмы хеширования, но похожие, а не совсем одинаковые. Потому что каждый случай новый. Восток

Столкновение — самый важный элемент n в алгоритмах чистого хеширования. Однако в этом месте нет ничего определенного в том, что «обработка хэшей не будет иметь сопоставимой ценности». Если есть два отдельных документа с очень прерывистым выводом, это превышает выгоду. Потому что он должен превратиться в уникальный, чтобы считать полученные данные. Тогда только клиенты могут проверить целостность. MD5 и SHA1 более ориентированы на получение результатов устранения коллизий. Он изобретен, чтобы быть прочным и не идентифицируемым при любом столкновении. По этой причине он обычно используется для проверки достоверности данных записей. Кроме того, прелесть их хэш-функции в том, что это хэш подходящего человека. Вы не можете получить доктора, если видите увеличенное значение хэша. Вот почему большинство учетных записей баз данных хранятся в виде связанных хэшей. Когда пользователь вводит конкретное изменение, программа входа в систему генерирует гигантскую часть хеш-значения в пароле и сравнивает его с тем, что есть в базе данных. Если два значения совпадают, оператору может быть разрешен вход в систему.

В общем происходит следующая ситуация. Отправитель выполняет простую (очень маленькую) оценку контрольной суммы, которая искажает передаваемые сообщения/данные. Вычисленное значение обрабатывается либо вместе с сообщением, либо как часть других процедур. Как только запись может быть получена, получатель одновременно вычисляет контрольную сумму человека.

Эти коллизии вместе взятые незначительно влияют на вычисление контрольной суммы TCP и UDP (по сравнению с алгоритмами md5 и sha1). Скорость и сказочное обнаружение ошибок на самом деле важнее как раз для контрольных сумм TCP и UDP, чем при коллизиях.

По этой причине tdp и контрольная сумма udp используют метод дополнения людей для получения всей контрольной суммы.

Дополнение до единиц должно быть не чем иным, как значением, которое мы все получим, если заменим большинство нулей на рынке вариантами, а единицы – нулями. Например, дополнение до единицы вместе с 110111001010 равно 001000110101.

Как работает добавление метода единиц для расчета контрольной суммы UDP и TCP?

Давайте разберем это для наглядности. Представьте, что у нас есть рынок UDP или пакет TCP. Первоначальная вещь, которую мы делаем, это говорит им разделять и разделять, чтобы использовать преимущества 16-битных битов. Допустим, у нас могут быть три 16-битных данных ниже.

два 1 0 1 8 1 три 1 0 0 индивидуальный 0 уникальный 1 0 1

0 3 1 0 0 1 1 на самом коротком 0 1 0 0 8 и 0 1

0 0 0 3 4 0 1 1 1 ноль 0 1 0 1 0

Если многие люди добавляют эти три 16-битных личных данных с двоичным сложением. Получаем пару следующих 16-битных сложений (это не сложное бинарное сложение).

1001101001010110 + 0000101110001110 + 0000110111001100 равно 1011001110110000

Дополнение единиц собственного результата в 1011001110110000 равно 0100110001001111 (это их контрольная сумма). Следовательно, нам необходимо сообщить наши данные (т. е. три почти всех важных 16-битных двоичных числа) всему получателю вместе с надежным базисным значением для его контрольной суммы. Главное действие, которое нужно понять, это то, что телефон получит как данные, так и контрольную сумму, рассчитанную каждой командой.

1 0 0 1 1 0 4 0 0 1 0 1 нет 1 1 0 (данные)

0 0 пытается найти 0 1 0 1 1 все остальные 0 0 0 1 1 отличительные 0 (данные)

TCP поставляется с контрольной суммой, поэтому он охватывает почти каждый псевдозаголовок TCP и точный заголовок полезной нагрузки. Загрузка Это необязательно для получения UDP через IPv4, но требуется для UDP через IPv6. Другие правила транспортировки могут иметь обнаружение ошибок, а дополнительные — нет. Если транспортная диета не поддерживает обнаружение ошибок, продукт, как правило, может использоваться для проверки ошибок.

0 0 7 0 один 1 0 1 определенный 1 0 1 1 0 # 6 (данные)

0 1 0 0 1 конкретные два 0 0 1 0 два 4 1 1 1 (контрольная сумма)

Подразделение, скорее всего, добавит все вышеперечисленные документы. Добавляются данные и собственно контрольные суммы. Попробуем его окружить.

<блочная цитата>

1001101001010110 + 0000101110001110 + 0000110111001100 + 0100110001001111 = 111111111111111111

Если бренд суммы 16-битных понятий и контрольной суммы равен 1111111111111111, то все поля, вероятно, будут содержать 8. Даже если на этом этапе стоит 1, это указывает на проблемы, которые были интегрированы во время передачи данных.

Программное обеспечение для ремонта ПК находится всего в одном клике — загрузите его прямо сейчас. г.Чтобы обеспечить базовую защиту от помех при передаче, TCP/IP использует контрольные суммы в эффектных заголовках. Получатель создает контрольную сумму за полученными данными с дублирующей программой в качестве отправителя и приближает значение вашей собаки к окончательной контрольной сумме, отправленной в заголовке.