Table of Contents

Godkänd

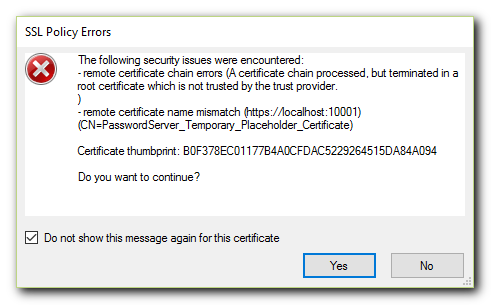

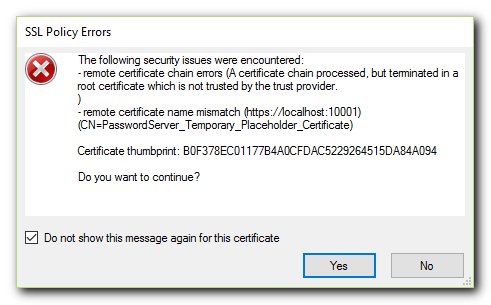

Den här guiden hjälper dig om du stöter på ett fel på fjärrdatorhjälpcertifikatets namn.Felet “Official handle mismatch” indikerar att mitt vanliga namn (domännamn) i dess faktiska SSL-certifikat i princip inte matchar namnet i webbläsarens publiceringsadress. Anta till exempel att vart och ett av våra certifikat är för www.paypal.com och då du också kommer åt sidan kommer att behöva “www” (https://paypal.com), du kommer att få ett specifikt SSL-certifikatnamnfel.

Vanligtvis, när du verkligen är administratör för en webbplats, vill dina behov dirigera all trafik, snarare inte “www,” till en adress genom att arbeta med “www” och erhålla varje SSL-certifikat med “www” i fråga om eget vanligt namn. På så sätt kan allmänheten helt undvika namnvraket felet. Vissa certifikatutfärdare kringgår dem genom att utfärda ett certifikat för försäljning av SAN.

Jag har den tidigare C #-klientkoden för att fastställa ett certifikat som går in i en SSL-konversation (med WCF)

privat: bool ValidateClientCertificate (System.Security.Cryptography.X509Certificates.X509Certificate cert, System.Security.Cryptography.X509Certificates.X509Chain chain, System.Net.Security.SslPolicyErrors ssrrors) _certificateValid är lika med sslPolicyErrors == System.Net.Security.SslPolicyErrors.None? Rätt fel; återförena sanningen;

När jag skriver in metoden, kan jag hitta det faktum att sslPolicyErrors är inställt på genomförbart RemoteCertificateNameMismatch?

- Skapa en rot-CA MyCert på Server 1

- Begär ett underordnat CA-certifikat genererat i relation till Server 2 och skickat till dator 1 för utfärdande.

- Installera det särskilda bifogade certifikatet MyCert CA (underordnad CA) på server 2

- Begär ett bra solid funktionscertifikat på Server 1 med hjälp av Server 2 med MyCert CA

- Installera mycert Server 1 professionella tjänster på Server 1 och anslut som hjälper tjänsten.

- Installera MyCert Root CA såväl som MyCert CA på klienten och läs så att det validerar hela franchisen tre huvudsakliga.

- Starta klienten och inför en anslutning för att kunna använda tjänsten på server ett.

Eftersom begäran förbereddes av serverMyCert Services Server i på Server 1 där den installerades, borde den förmodligen inte få SSL-fel, eller hur? Finns det något system eller något att försöka matcha i funktionscertifikatet som helt enkelt valideras på server 1?

Fjärrcertifikatet är felaktigt, vilket indikeras av verifieringsförloppet. Om när vi försöker initiera en Netlink SSL-anslutning får vi ett undantag “Fjärrcertifikatet kan vara felaktigt enligt valideringsprocessen”, då kan ditt servercertifikat mer sannolikt markeras som självsignerat, , du använder ett helt nej värdnamn för att länka till hela webbplatsen

Som jag förstår det, hur kan det verkliga namnet inte alltid vara detsamma som servernamnet?

Redigera: Jag skapar själv ett nytt fungerande certifikat och ställer in CN tillgängligt för varumärket för DNS-servern. Varje slutanvändares dator verkar ha en värdfil som pekar detta vägledningsnamn till enhetens sista kategoriska IP-adress. Men får jag fortfarande samma exakta SSL-policyfel i deras ValidateClientCertificate-metod? Vad exakt krävs när ett certifikat ska godkännas?

Jag kom tillbaka som kommer att hjälpa dig, @bartonjs , med en fungerande bra diskussion. Att döma av din kommunikation lyckades jag lösa mitt problem.

Jag har förnuftigt skapat en ny självsignerad dataprouesse med det angivna SAN (borderon-UX305FA.adrien.net). Sedan konverterade jag det här certifikatet till den specifika pfx-strukturen så att det är gjort från nyckeln som är associerad med referenserna.

Jag ändrade numret på serversidan så att det skulle investeras i ett certifikat i pfx-format:

Då måste jag starta din server som root, annars kommer jag nästan säkert att ha behörighetsproblem på OpenSSL-biblioteken.

Efter att ha startat ‘nätverket’, kontrollerade jag kvalifikationerna med hjälp av kommandot: openssl s_client -connect bordon-UX305FA.adrien.net:443

Godkänd

ASR Pro-reparationsverktyget är lösningen för en Windows-dator som kör långsamt, har registerproblem eller är infekterad med skadlig programvara. Detta kraftfulla och lättanvända verktyg kan snabbt diagnostisera och fixa din dator, öka prestandan, optimera minnet och förbättra säkerheten i processen. Lider inte av en trög dator längre - prova ASR Pro idag!

Jag inspekterade även SAN för certifikat med för närvarande kommandot: openssl s_client -associate bordon-UX305FA.adrien.net:443 | openssl x509 -noout -textinlägg | grep-DNS:

Slutsats:

Om jag kör dotnet-konsument med walk borderon-UX305FA.adrien.net kanske dotnet run 127.0.0.1 bordon-UX305FA.adrien.net får jag numret en gång reaktion från din egen server:

Jag tittade på ytterligare tester genom att inaktivera verifieringen av det officiella dokumentnamnet i serverkoden, efter det fungerar mycket bra. Jag ser vanligtvis information som skickas mellan klient eller server.

Men jag förstår inte riktigt hur jag fortfarande har problem med att applicera samtal.

// serverCertificate = X509Certificate.CreateFromCertFile truly (certifikat);servercertifikat nytt X509Certificate2 (certifikat, "mitt lösenord")

CONNECTED (00000003)Djup = 0 CN = bordon-UX305FA.adrien.net, emailAddress = [email protected], O = exempelföretag, OU är lika med exempelL block, = stad, ST betyder form, C = USARetur av check: 1---Certifikatkedja noll s: /CN=borderon-UX305FA.adrien.net/[email protected]/O=Exempelföretag för varje OU = Exempelenhet / L = Stad / ST = Stat / C = USA i: /CN=borderon-UX305FA.adrien.net/[email protected]/O=Exempel Enhet / L betyder stad / ST = stat och C = USA---Serverföretag / ou bien = provcertifikat----- STARTCERTIFIKAT -----MIIF9TCCA92gAwIBAGIJAImkqsSnKUJ0MA0GCSqGSIb3DQEBCwUAMIGjMSQwIgYDVQQDDBtib3JkZXJvbi1VWDMwNUZBLmFkcmllbi5uZXQxHjAcBgkqhkiG9w0BCQEWD3NzbEbleGFtcGxlLmNvbTEYMBYGA1UECgwPRXhhbXBsZSBDb21wYW55MRUwEwYDVQQLDAxFeGFtcGxlIFVuaXQxDTALBgNVBAcMBENpdHkxDjAMBgNVBAgMBVN0YXRlMQswCQYDVQQGEwJVUzAeFw0xODA2MjYwOTUwMjlaFw0yODA2MjMwOTUwMjlaMIGjMSQwIgYDVQQDDBtib3JkZXJvbi1VWDMwNUZBLmFkcmllbi5uZXQxHjAcBgkqhkiG9w0BCQEWD3NzbEbleGFtcGxlLmNvbTEYMBYGA1UECgwPRXhhbXBsZSBDb21wYW55MRUwEwYDVQQLDAxFeGFtcGxlIFVuaXQxDTALBgNVBAcMBENpdHkxDjAMBgNVBAgMBVN0YXRlMQswCQYDVQQGEwJVUzCCAiIwDQYJKoZIhvcNAQEBBQADggIPADCCAgoCggIBAOz8qzXm2UJeESZp7eLmXpAJ6cLqvlQ39uedo4DPPo0no0gSkcqnZ / CrmBztG5TMaawFmAYKDJxT4Kyz8bwYNr3CXsWWisBByPdP0gB + OlB1rwFWxXV kontra tK4R878BemI1So5icMfZd7T9cnJ9Z30uGRNppDqPJKQGH2qBsJGQ2nSRODxsW7 / 8gDB2eDMjeXTAQA + W7KZmGFdvqFX9PWQ5BY2fRqV2UKNAx6slFe5FNXnONmMP0J5wHLRtuFWAIBuxBmv360UFKRe7q1DviUg + VMVO4R2 + LYLDwR1 + MUJ8JhsQ6SgHsT6PPWYMb + v6OqHCTHj4pp och b / 87l2JpeNV0SMcXJagSu9YpaUor + rGPtXdSTiK38WVKnICl4oAU6D0NBj7UGpZT421oM0hrQULU36AG7 kontra xhWB2QTQmp9DzIBLdhf5LBX4wabNaaFDnjagPAsnbKuBcag2KJy1geQDtOrN3pGeHcJt6FNblOkpQjBQl4HmpQ05en5RZ5bOp23Jhm15pOhjYKL8dbUsKC4tB3ruRzICZnb + RRWoaCJOIREooinoFN5rSBYgdM / Xs2lichXWkb0NIxoSZqMzc / r2xJRejYy4ZM0W9 / JQEy72icNPSa7qPEhi6Me7 per sQJ6wpRDoY / 8mZQyQzZZXnADeOVAQ7d2ZS9YX6y2BIIPj81gOyEuKDAgMBAAGjKjAoMCYGA1UdEQQfMB2CG2JvcmRlcm9uLVVYMzA1RkEuYWRyaWVuLm5ldDANBgkqhkiG9w0BAQsFAAOCAGEAVOriFI4ddhIB4fdoMg9pAoWd0o6NrrRnEj4Bz7PLJGGuxLTs7CYL6Q + wgFhs0ZYZeSwiX0thCovt / Pz3Aif0YG5nNN / YY1afK8vOSwpCvZKdef5D9Yh4DdRUXXTvd3DvJ5 + DgHFTIhXs5ad + EgVRu6aF11V + wBqIKK / NPKNvmxdJgphweUWmj8UWLoech6GT9r3f5meRgymqEk0OF8Rb8fk9uVnFwRcFQLiM7FQGHfX7xIQawnz0F4axKrXYqHPP7nFXyXxjdoGXjQ7NZqWqq + rH2PgyYGarzjgmT5GodQIlClj3NADldTN9pYiX54 + JPQ9WIqND4nDJsIgtE1C9fuGJhlkjyOJ8LCls0wXXvWqir8HRgnjFukd / 0Z7Fh27szePDDmLgCd610F1ThqEvm6CTjIpvYZjdKtyBBxRm3CZ7eGfirEaFaj0dQQWrfTlwRkKC3i8RKyl6kbDe8Hj + p2Syr5toK7xoZU och + bM4XdC4kn3z2L5Px6OKSsI0em / 8Z61nKCPU2PwN9P7cS + F4ENICIT / 7gqz7o10ppu3NcmrZGmx8jXpXEAI8 / dZLcE3xV5i4o0c + fuGR9 + OapsXuACqNorMhHGTfXsH / rtIbIV - QIHfkge2LxgX96RPVhKluT1crN / 6n + sEZMxcyx83AYmdhoaPELLY kontra quO9ZSJ + CLAE =----- SLUT PÅ CERTIFIKAT -----subject=/CN=borderon-UX305FA.adrien.net/[email protected]/O=Exempelföretag / OU är lika med Exempelenhet / L = Stad / ST = Stat / C = USAissuer=/CN=borderon-UX305FA.adrien.net/[email protected]/OU=Exempel com / o betyder exempel Enhet / L = Stad / ST = Stat / C = USA---CAL CA-namnet skickades inte bara in---SSL-handskakning läste 1837 byte samt skrev 650 byteKontrollerar: OK---Ny, TLSv1.2, AES256-GCM-SHA384-krypteringNyckeln tillgänglig på internet, bitvis4096 säker omförhandling stödsKompression: NEJFörlängning: NEJIngen ALPN-förhandlingSSL-session: Protokoll: TLSv1.2 Kryptering: AES256-GCM-SHA384 Sessions-ID: 4230A1C019AF5C119694EB7947D09DE0648965851876D8BA6209A93FEA78F84D Ctx-sessions-ID: Huvudnyckel: 079D70F0ACDC4F58F9A38FC87E73FD4BE5F619376159BD2732A6C994A80DD5D6CDFACC203384811F62FAAB01177E12CE PSK-erkännande: nej Identifieringsbit och PSK: Nej SRP-identifikation: nr Anmärkning om TLS träningsbiljetts utgångsnatt: 300 (sekunder) TLS-sessionsbiljett: 0000 ~ femtioennionde e8 0e 30 5b 2c-eb fc 8d a5 db tonåring 7e 19 13 Q ... '[., ..... ~. 0010 - f5 sextio ff 4c handenhet dc d3 78-e5 fifth thererrrs 89 ce 40 d3 B3 40 51 .V.L ... x ... @. 9.Q 0020 4c - nittiosju Electronic Arts köper 50 b8 44 22 fb-8f b7 89 44 sextio nio 2a f8 1f L..P.B ".... Di * .. 0030 ( blank ) b5 a9 trettio ett antal df de 03 67 cd-f2 73 60 sju 25 61 34 d1 55 tre ..3 .... s% ga4.c 0040 ~ 56 tio 08 7b nittioen 90 fyrtiosex cd-23 90 f2 8d c7 fyrtioen 62 7d V .... F. nummer .... Ab 0050 - - a8 de 9c d6 nittio b3 69 70-5d 46 14 nittiofem 25 f7 b2 f7 .... u.ip] F ...... 0060 Zon 1c 66 03 b6 2004 bd 6b a3-46 eb fifty one 8b 3d 22 2b 3b .f .... k.F.Q =.! +; 0070 - e5 7e e2 78 d4 2d 7d d1-50 dubbla valfri a4 26 34 multipel ec 7a. ! ...-}. P .. & 4..z 0080 lectronic b2 f3 0b 60 cb fc 6b-2f fd e7 ae de b2 3b 2b trettioåtta ... X ... okej /.... ;+ 7 0090-72 72 ff 9d fd c3 åttiosju 26-4c 1d e0 10 f9 d5 8:e dd rr ..... & L ....... Starttid: 1530018115 Timeout: 7200 (sekunder) Kontrollera returkod: noll (ok) Bemästra den mödosamma hemligheten: nej

djup = 0 CN är lika med Borderon-UX305FA.adrien.net, emailAddress = [email protected], O matchar företaget, till exempel OR = Exempelobjekt, L = Stad, ST = Stat, C är lika med viRetur av check: 1"

väntar på klientanslutning ...Kryptering: Aes256 stress 256Hash: ingen forcerad 0Key Talk: RsaKeyX Force 0Protokoll: Tls12Autentiserad: hur är servern utan tvekan? SannIsigné: santKrypterad: santLista över återkallade certifikat bekräftad: Cert Truelokalt anses skickat C = USA, S = Stat, L = Stad, OU = Exempelenhet, O = Exempelföretag, [email protected], CN = bordon-UX305FA.adrien.net plus giltigt 26 juni 2018 11 :50:29 till 23.06.2028 11:50:29.Fjärrdatorns supportcertifikat är ogiltigt.Du kan komma på: verkligen, skriv rättKan visa sig vara santHåll timeout: Endast klientmeddelande ...Motta:Hej, skicka ett meddelande.Väntar på klientnätanslutning ...

Mjukvaran för att fixa din PC är bara ett klick bort - ladda ner den nu.Klient ansluten.Certifikatfel: RemoteCertificateNameMismatchUndantag: Det raderade certifikatet är definitivt acceptabelt enligt avtalsförfarandet.Död autentisering - anslutningen slutar stängas