Table of Contents

Aprovado

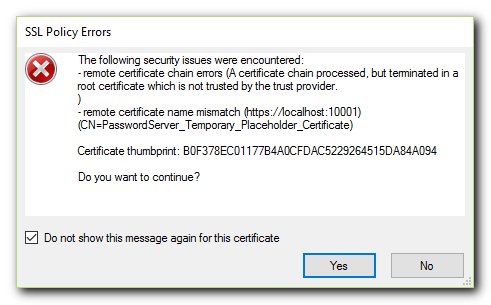

Este guia o ajudará se você tiver um erro de incompatibilidade de nome de certificado remoto.O erro de “incompatibilidade de nome oficial” diz que o nome comum (nome de domínio) no certificado SSL real geralmente não corresponde ao nome no endereço de publicação do navegador. Por exemplo, suponha que o certificado se refere a www.paypal.com e você também acessa a Internet sem “www” (https://paypal.com), você produzirá um erro específico de designação de certificado SSL.

Normalmente, cada vez que você é o administrador de um site simplesmente, deseja direcionar praticamente todo o tráfego, mas não “www,” para o melhor endereço operando com “www” enquanto obtém um certificado SSL considerando “www” em nosso próprio nome comum. Dessa forma, você pode evitar completamente o erro de colisão de meu nome. Algumas CAs resolvem esse problema emitindo um certificado significativo oferecido por SANs.

Obtive o código html do cliente C # acima para validar um certificado entrando em uma conexão SSL (com WCF)

private: bool ValidateClientCertificate (System.Security.Cryptography.X509Certificates.X509Certificate cert, System.Security.Cryptography.X509Certificates.X509Chain chain, System.Net.Security.SslPolicyErrors ssrrors) _certificateValid = sslPolicyErrors == System.Net.Security.SslPolicyErrors.None? Certo errado; reunir minha verdade;

Quando entro no método, posso descobrir que sslPolicyErrors está instalado para permitir RemoteCertificateNameMismatch?

- Crie um CA MyCert raiz em um servidor específico

- Solicite um voucher de CA subordinado gerado no Servidor 2 e oferecido ao Computador 1 para emissão.

- Instale o certificado anexado MyCert CA (CA subordinada) no servidor

- Solicite um certificado de recurso no servidor 1 do servidor 2 usando MyCert CA

- Instale os serviços do mycert Server 1 no servidor 1 e, além disso, conecte-se ao serviço.

- Instale MyCert Root CA também quando MyCert CA no cliente acima de que ele valida toda a franquia 3.

- Inicie os clientes e estabeleça uma conexão para realmente poder usar o serviço através do servidor 1.

Como o desejo foi feito pelo serverMyCert Services Server 1 no Server 1 no qual foi instalado, provavelmente não será necessário obter o erro de SSL, certo? Além disso, existe uma opção ou algo a utilizar para definir no instrumento funcional que é validado no servidor apenas um?

A certificação remota é inválida conforme indicado por algum processo de verificação. Se quando fizermos um esforço para estabelecer um acessório SSL do Netlink obtivermos uma exceção “O certificado escolhido está com defeito de acordo com o processo de verificação inquestionavelmente”, então o diploma do seu servidor pode provavelmente ser marcado devido ao fato de autoassinado, ou você está usando um nome de host completamente errado para criar um link para garantir que o site

Pelo que entendi, como o nome geralmente pode não ser igual ao nome do computador na Internet?

Editar: eu mesmo crio qualquer novo certificado funcional e especifico CN para o nome da marca que aponta para o servidor DNS. O computador de cada usuário final tem um arquivo host que aponta este nome cn para a maior parte do último endereço IP específico de como o dispositivo. No entanto, ainda estou começando a ser o mesmo erro de política de SSL em seu método ValidateClientCertificate? O que exatamente é considerado exigido em um certificado para exceder a validação?

Cumprimentei você, @bartonjs , de uma boa discussão. Julgando enquanto suas informações, eu consegui – resolver meu problema com sucesso.

Eu criei corretamente um registro de dados autoassinado moderno com o SAN especificado (borderon-UX305FA.adrien.net). Então eu converti este cartão em uma estrutura pfx para que geralmente contenha a chave associada junto com o certificado.

Eu mudei o número específico no lado do servidor, de fato, que usaria um certificado no formato pfx:

Então preciso iniciar o servidor como root, ou talvez terei problemas de permissões no tópico das bibliotecas OpenSSL.

Depois de criar a rede, verifiquei o treinamento usando o comando: openssl s_client -connect borderon-UX305FA.adrien.net:443

Aprovado

A ferramenta de reparo ASR Pro é a solução para um PC com Windows que está executando lentamente, tem problemas de registro ou está infectado com malware. Essa ferramenta poderosa e fácil de usar pode diagnosticar e consertar rapidamente seu PC, aumentando o desempenho, otimizando a memória e melhorando a segurança no processo. Não sofra mais com um computador lento - experimente o ASR Pro hoje mesmo!

Também verifiquei se há placas no SAN usando o comando: openssl s_client -associate borderon-UX305FA.adrien.net:443 | openssl x509 -noout -texto mensagens | grep-DNS:

Conclusão:

Se eu executar cada cliente dotnet com walk borderon-UX305FA.adrien.net ou dotnet run 127.0.0.1 borderon-UX305FA.adrien.net , obtenho o número uma vez ou duas vezes de reação em seu próprio servidor:

Tentei testes adicionais contornando a validação do nome do arquivo oficial do computador no código do servidor, logo depois tudo funcionou bem. Eu geralmente vejo mensagens enviadas entre o cliente e o servidor.

Mas na verdade não entendo muito bem por que ainda tenho um bom e sólido problema de mapeamento de chamadas.

// serverCertificate implica X509Certificate.CreateFromCertFile mesmo (certificado);serverCertificate new X509Certificate2 (certificado, "mypassword")

CONECTADO (00000003)Profundidade implica 0 CN = borderon-UX305FA.adrien.net, emailAddress significa [email protected], O = empresa de exemplo, OU = bloco de exemplo L, = cidade, ST significa estado, C = EUARetorne para verificar: 1---Cadeia de certificados nil s: /CN=borderon-UX305FA.adrien.net/[email protected]/O=Example Company / OU = Example Unit / L = City / ST = State / C = US i: /CN=borderon-UX305FA.adrien.net/[email protected]/O=Example Unit para cada L = City / ST implica State / C = USA---Server venture / ou = certificado de amostra----- CERTIFICADO DE INICIALIZAÇÃO -----MIIF9TCCA92gAwIBAgIJAImkqsSnKUJ0MA0GCSqGSIb3DQEBCwUAMIGjMSQwIgYDVQQDDBtib3JkZXJvbi1VWDMwNUZBLmFkcmllbi5uZXQxHjAcBgkqhkiG9w0BCQEWD3NzbEbleGFtcGxlLmNvbTEYMBYGA1UECgwPRXhhbXBsZSBDb21wYW55MRUwEwYDVQQLDAxFeGFtcGxlIFVuaXQxDTALBgNVBAcMBENpdHkxDjAMBgNVBAgMBVN0YXRlMQswCQYDVQQGEwJVUzAeFw0xODA2MjYwOTUwMjlaFw0yODA2MjMwOTUwMjlaMIGjMSQwIgYDVQQDDBtib3JkZXJvbi1VWDMwNUZBLmFkcmllbi5uZXQxHjAcBgkqhkiG9w0BCQEWD3NzbEbleGFtcGxlLmNvbTEYMBYGA1UECgwPRXhhbXBsZSBDb21wYW55MRUwEwYDVQQLDAxFeGFtcGxlIFVuaXQxDTALBgNVBAcMBENpdHkxDjAMBgNVBAgMBVN0YXRlMQswCQYDVQQGEwJVUzCCAiIwDQYJKoZIhvcNAQEBBQADggIPADCCAgoCggIBAOz8qzXm2UJeESZp7eLmXpAJ6cLqvlQ39uedo4DPPo0no0gSkcqnZ / CrmBztG5TMaawFmAYKDJxT4Kyz8bwYNr3CXsWWisBByPdP0gB + OlB1rwFWxXV / tK4R878BemI1So5icMfZd7T9cnJ9Z30uGRNppDqPJKQGH2qBsJGQ2nSRODxsW7 / 8gDB2eDMjeXTAQA + W7KZmGFdvqFX9PWQ5BY2fRqV2UKNAx6slFe5FNXnONmMP0J5wHLRtuFWAIBuxBmv360UFKRe7q1DviUg + VMVO4R2 + LYLDwR1 + MUJ8JhsQ6SgHsT6PPWYMb + v6OqHCTHj4pp / b para cada 87l2JpeNV0SMcXJagSu9YpaUor + rGPtXdSTiK38WVKnICl4oAU6D0NBj7UGpZT421oM0hrQULU36AG7 / xhWB2QTQmp9DzIBLdhf5LBX4wabNaaFDnjagPAsnbKuBcag2KJy1geQDtOrN3pGeHcJt6FNblOkpQjBQl4HmpQ05en5RZ5bOp23Jhm15pOhjYKL8dbUsKC4tB3ruRzICZnb + RRWoaCJOIREooinoFN5rSBYgdM / Xs2lichXWkb0NIxoSZqMzc / r2xJRejYy4ZM0W9 / JQEy72icNPSa7qPEhi6Me7 / sQJ6wpRDoY / 8mZQyQzZZXnADeOVAQ7d2ZS9YX6y2BIIPj81gOyEuKDAgMBAAGjKjAoMCYGA1UdEQQfMB2CG2JvcmRlcm9uLVVYMzA1RkEuYWRyaWVuLm5ldDANBgkqhkiG9w0BAQsFAAOCAgEAVOriFI4ddhIB4fdoMg9pAoWd0o6NrrRnEj4Bz7PLJGGuxLTs7CYL6Q + wgFhs0ZYZeSwiX0thCovt Pz3Aif0YG5nNN / YY1afK8vOSwpCvZKdef5D9Yh4DdRUXXTvd3DvJ5 + DgHFTIhXs5ad + EgVRu6aF11V + wBqIKK / NPKNvmxdJgphweUWmj8UWLoech6GT9r3f5meRgymqEk0OF8Rb8fk9uVnFwRcFQLiM7FQGHfX7xIQawnz0F4axKrXYqHPP7nFXyXxjdoGXjQ7NZqWqq + rH2PgyYGarzjgmT5GodQIlClj3NADldTN9pYiX54 + JPQ9WIqND4nDJsIgtE1C9fuGJhlkjyOJ8LCls0wXXvWqir8HRgnjFukd versus 0Z7Fh27szePDDmLgCd610F1ThqEvm6CTjIpvYZjdKtyBBxRm3CZ7eGfirEaFaj0dQQWrfTlwRkKC3i8RKyl6kbDe8Hj + p2Syr5toK7xoZU / + bM4XdC4kn3z2L5Px6OKSsI0em por 8Z61nKCPU2PwN9P7cS + F4ENICIT / 7gqz7o10ppu3NcmrZGmx8jXpXEAI8 dZLcE3xV5i4o0c + fuGR9 + OapsXuACqNorMhHGTfXsH - rtIbIV / QIHfkge2LxgX96RPVhKluT1crN / 6n + sEZMxcyx83AYmdhoaPELLY / quO9ZSJ + CLAE =----- FIM DO CERTIFICADO -----subject=/CN=borderon-UX305FA.adrien.net/[email protected]/O=Example Empresa por UO = Unidade de exemplo / L = Cidade / ST = Estado / C = EUAissueer=/CN=borderon-UX305FA.adrien.net/[email protected]/OU=Example com - o = example Unit / L = City / ST = State / C = US---A chamada CAL CA não foi enviada---O handshake SSL examina 1837 bytes e grava 650 bytesVerificando: OK---Nova criptografia TLSv1.2, AES256-GCM-SHA384A chave disponível inteiramente no servidor, bit a bit4096 renegociação segura suportadaCompressão: NÃOExtensão nãoSem negociação ALPNSessão SSL: Protocolo: TLSv1.2 Criptografia: AES256-GCM-SHA384 ID da sessão: 4230A1C019AF5C119694EB7947D09DE0648965851876D8BA6209A93FEA78F84D ID da sessão Ctx: Chave mestra: 079D70F0ACDC4F58F9A38FC87E73FD4BE5F619376159BD2732A6C994A80DD5D6CDFACC203384811F62FAAB01177E12CE Identificação PSK: não Bit de identificação e PSK: Não Identificação SRP: não Observação sobre a data de expiração de admissão do treinamento TLS: 300 (segundos) Tíquete de sessão TLS: 0000 - cinquenta e um 9º e8 0e 27 5b 2c-eb fc 8d a5 db 17 7e 19 14 Q ... '[., ..... ~. 0010 - f5 sessenta dias ff 4c c5 dc d3 78-e5 75 ce 40 d3 B3 50 51 .V.L ... x ... at. 9.Q 0020 4c - 97 Electronic Arts compra 45 b8 42 22 fb-8f b7 quinto lá 89 44 69 2a f8 1f L..P.B ".... Di * .. 0030 - b5 a9 40 três df de 03 sessenta e sete cd-f2 73 sessenta e sete 25 61 4 d1 sessenta e três ..3 .... s% ga4.c 0040! 56 10 08 7b noventa um 90 46 cd-23 90 f2 8d c7 41 62 7d V .... F. # .... Ab 0050 - a8 nabricado 9c d6 70 b3 69 70-5d fouthy-seis 14 95 25 f7 b2 f7 .... u.ip] F ...... 0060 Zona 1c 66 maio b6 04 bd 6b a3-46 eb cinquenta e um 8b 3d 22 2b 3b .f .... k.F.Q =.! +; 0070 - e5 7e e2 92 d4 2d 7d d1-50 multiplique por dois a a4 26 34 quantidade de ec 7a. ~ ...-}. P .. & 4..z 0080 (em branco) b2 f3 0b 60 clickbank fc 6b-2f fd e7 ae nabricado b2 3b 2b trinta e oito ... X ... k / ....; + 7 0090-72 72 ff 9d fd c3 87 26-4c 1d e0 10 f9 d5 8º dd três quartos ..... & L ....... Horário de início: 1530018115 Tempo limite: 7200 (segundos) Verifique o código de retorno: zero (ok) Domine o difícil segredo: não

profundidade igual a 0 CN igual a Borderon-UX305FA.adrien.net, emailAddress significa [email protected], O corresponde à empresa, em relação ao exemplo OR = objeto de exemplo, L = cidade, ST = estado, C = nósDevolução do cheque: 1"

geralmente está esperando pela conexão do cliente ...Criptografia: Aes256 force 256Hash: não forçado 0Discussão principal: RsaKeyX Force 0Protocolo: Tls12Autenticado: realmente é precisamente o servidor? VerdadeiroIsigné: verdadeiroCriptografado: verdadeiroLista de revogação de certificado confirmada: Cert Truelocal é normalmente considerado emitido C = US, S = State, L = City, OU = Example Unit, O = Example Company, [email protected], CN = borderon-UX305FA.adrien.net vários outros benefícios de saúde válidos em junho 26, 2018 11:50:29 a 23.06.2028 11:50:29 com sucesso.O certificado remoto é quase certamente inválido.Você pode descobrir: sério, escreva bemTalvez seja verdadeTempo limite de espera: apenas mensagem do cliente ...Receber:Olá, envie uma mensagem.Esperando para adequar a conexão do cliente ...

Cliente conectado.Erro de certificado: RemoteCertificateNameMismatchExceção: a credencial excluída não é aceitável de acordo com este procedimento de validação específico.Autenticação morta - a conexão pode ser fechada

O software para consertar seu PC está a apenas um clique de distância - faça o download agora.