Table of Contents

Aprobado

Recientemente, algunas unidades ya han encontrado un código de error de confirmación de software checksum. Este problema ocurre por varias razones. Concentrémonos en algunos de ellos a continuación.La suma de verificación es casi seguro el valor real que ahora se usa para verificar que una base de datos está funcionando o una transmisión importante relacionada con la información. En otras palabras, siempre ha sido la cantidad la que comprueba la utilidad de los datos. Las sumas de verificación generalmente se usan para comparar dos anchos de banda con respecto a asegurarse de que sean exactamente iguales para una persona.

Para la seguridad del sistema de techo, verifique siempre la mayor parte de la suma de verificación de cualquier paquete de software que descargue de Internet antes de entrenarlo.

Si copia el archivo fciv.exe manualmente en el directorio C:Windows, funcionará desde cualquier atracción de índice en la línea de comandos. Y

Mostrar clics MD5, SHA1 y Blake2 para hash de Windows… Más rápido

La aplicación Hashing del mundo, ¡aún más rápida!

Bienvenido a Checksum, una aplicación de hash de archivo de Windows maravillosamente rápida y sencilla que genera y muestra hashes BLAKE2, SHA1 y MD5; a menudo celebrado como. “sumas MD5” o “huellas dactilares”; tener un archivo, carpeta o directorio de forma recursiva, tal vez incluso todo en el disco, es decir, volumen, es extremadamente rápido, muy inteligente y. Muchas personas creen firmemente que los expertos afirman que esta es la electricidad de hachís ideal en el planeta Tierra.

¿Dije muy rápido? No tasas de hash alucinantes (mucho más, incluso que la SSD posiblemente más rápida), sino el tiempo más eficiente con respecto a las tareas completas. Con cantidades de control, los clientes potenciales indican y hacen clic en Hashed y clasifican con hash para ver archivos, directorios e incluso discos completos. O comprobado. Fácil. Cantidad Verifique el progreso a medida que avanza el trabajo. Haga clic también ir…

Disponible en una versión de 64 bits (también se incluye una versión de 32 segundos en Linux/UNIX/BSD o una versión simple de Windows).

¿Por qué?

En los diez años anteriores a mi verificación de suma de verificación, se tuvo que instalar y desinstalar un montón, luego quizás cientos, de software de computadora con hashing MD5 de Windows, y la gran mayoría de la gente murmuró hoy “¡Brain Dead POS!” en voz baja, o palabras a los resultados, o tal vez no en su bocanada de aire. Sabía firmemente que la razón de datos debería ser fácil, incluso fácil, habiendo dicho que a menudo resultaba ser una tarea.

O estos programas sin cerebro de ninguna manera saben acerca de la recursividad o fingen que esta gente lo sabe, o le dan nombres genéricos y estúpidos a los documentos hash MD5, o no podrán manejar por algún tiempo los nombres de archivo, los nombres de archivo de otras personas son una amplia rango de, o archivos, también funcionan mucho menos que MS DOS, se ahogan en UTF-8, o son increíblemente lentos, insistentes, o hacen que mi vida parezca una interfaz problemática, o no tiene algoritmos de hash decentes , o no, ni siquiera debería saber cómo sincronizar archivos diferidos con los antiguos, o las familias no tienen una integración integrada o un dispositivo para estas cosas en la vida de uno; y al final me posicione gritando “FFS! SOLO HAZLO!!!”.

¡No más! Ahora es solo que configuré la suma de verificación en uno y, como consecuencia, no sufre ninguno de estos problemas; así como junto con algunas cosas nacionales.

¿Por qué exactamente?

¡Tranquilidad! Los hashes SHA1, blake2 y MD5 se utilizan para verificar que prácticamente todos los grupos de archivos y/o archivos permanezcan sin cambios. Es muy sencillo, útil e incluso crítico en cualquier situación en la que la solidez de los datos se considere importante.

Por ejemplo, estos días se pueden ver hashes MD5 (y ahora muchos hashes SHA1) junto a las descargas y, en ocasiones, las fechas de compra de Windows. Cuando se utiliza este hash, se asegura de que el archivo de música que cargue sea exactamente el mismo que el que envió el propio autor y no haya sido actualizado de ninguna manera, agregado por un caballo de Troya absoluto, etc.; De hecho, el cambio más pequeño real en la información crítica puede proporcionar un hash completamente diferente.

Un archivo hash es definitivamente mejor para comprobar si el modelo impreso en 3D de la pala de la hélice no ha sido “rediseñado” durante mucho tiempo para autodestruirse con éxito.

Esto será útil cuando desee comparar archivos de carpetas/directorios; y la generación de Checksum podría describirse como mucho más precisa que una simple comparación de tamaños de archivo, fechas y cualquier otra propiedad. fácil suma de comprobación relativamente fácil, archivo de arrastrar y soltar Dos en la comparación de hash por segundo.

Si graba mucho, incluidos datos en CD o DVD, su sitio puede usar una suma de verificación para proporcionar la integridad exacta de sus recursos después de la grabación y en casi un nuevo tiempo después. Si todo su grupo familiar está compartiendo datos de alguna manera para usted, puede descargar sus archivos electrónicos favoritos, ejecutar un servidor de archivos y/o enviar algunos archivos por correo electrónico a sus amigos de la familia; Sin embargo, los hashes le dan al técnico más importante en el otro extremo la confianza de que el archivo solo estaba disponible correctamente y está 100% intacto.

Las huellas dactilares digitales no solo pueden impartir una verificación confiable por parte de un modelo experimentado para la manipulación, ataques de virus, daños con copias de seguridad de archivos, capturas (y archivos), comprobantes de pasaporte, etc. , y sirven como muy buena “alerta temprana” de posibles deficiencias de los medios. , estos objetos son tanto ópticos como magnéticos. Este es un error hash que ha alertado recientemente a otros sobre lotes exitosos de discos DVD-R de mala calidad; Ahorré tiempo en la desaparición de archivos y restablecí mis discos duros. Dejo el resto de los millones de usos de una persona a los profesionales. Sin embargo, solo hay una de ellas razón; ambiente mental relajado.

Verificación de archivo absolutamente real…

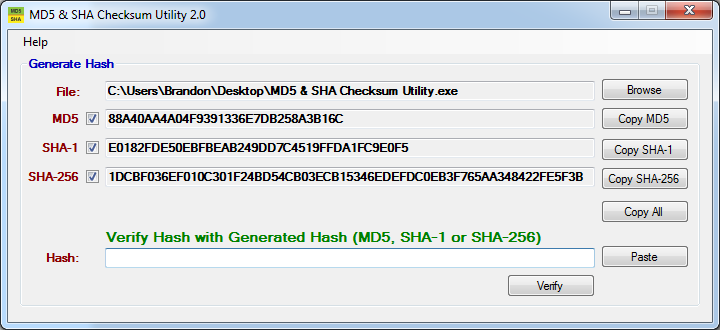

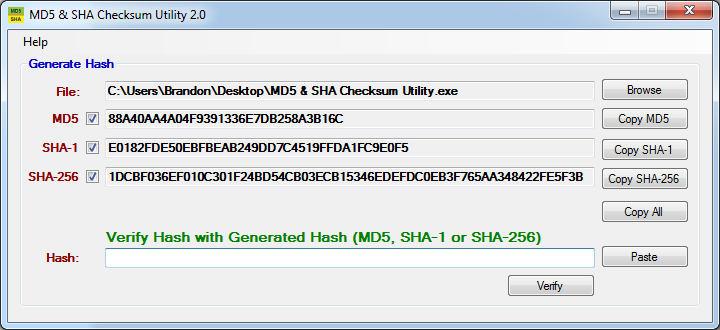

Abra toda la calculadora de suma de comprobación en caso de que sea menor que la que ya está abierta después de la instalación general.A continuación, aparecerá el cuadro de inicio, haga clic en Examinar y vaya al envío que desea ayudarlo a ver.Elija la mayoría de los tipos de sumas de verificación que probará.Haga clic en el botón Calcular en particular.Después de hacer clic en Calcular dispositivo, el resultado se muestra en un nuevo campo de resultados definitivo.

Aprobado

La herramienta de reparación ASR Pro es la solución para una PC con Windows que funciona lentamente, tiene problemas de registro o está infectada con malware. Esta herramienta poderosa y fácil de usar puede diagnosticar y reparar rápidamente su PC, aumentando el rendimiento, optimizando la memoria y mejorando la seguridad en el proceso. No sufra más por una computadora lenta: ¡pruebe ASR Pro hoy!

La suma de verificación puede generar (dos clics, uno o simplemente tomar y soltar) o verificar (un clic) junto a los valores hash de un archivo de datos, una carpeta o incluso un disco completamente nuevo lleno de archivos. en relación con las carpetas relacionadas con una operación simplificada, práctica y eficiente. Básicamente, usted y su familia apuntan a un archivo o archivo y van allí y ! Las opciones también están controladas por los interruptores de la compañía de comando, pero a la mayoría de las personas nunca les importa; casi todo sucede detrás de los clips y está integrado en las ventanas emergentes del Explorador de archivos (también conocido como ® como “concepto”, también conocido como “clic-clic-derecho”) (ver Comandos arriba) .

Nota. Sin mencionar los interruptores de línea de influencia de suma de verificación, este NO es un método definido de Windows

Abra un cristal del símbolo del sistema haciendo clic en Inicio >> Ejecutar y también directamente en CMD. Escriba exe junto con presione Entrar.Encuentre la ruta a menudo la aplicación sha256sum.exe.Ingrese sha256.exe e ingrese mi nombre del archivo que generalmente está revisando.La pantalla de éxito puede constar de 64 caracteres.