Table of Contents

Si vous obtenez des logiciels espions et, par conséquent, des logiciels publicitaires, y compris des promotions d’erreurs Trojan keylogger, sur votre ordinateur, vous devez vérifier avec succès ces conseils de réparation.

Approuvé

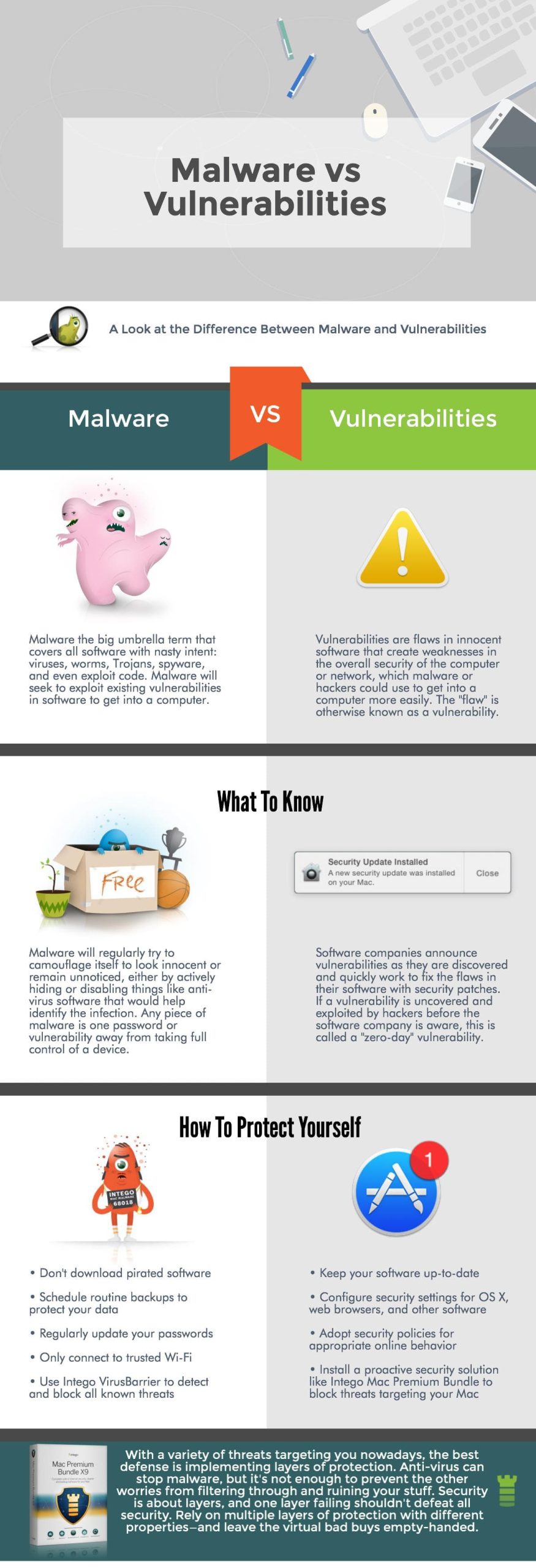

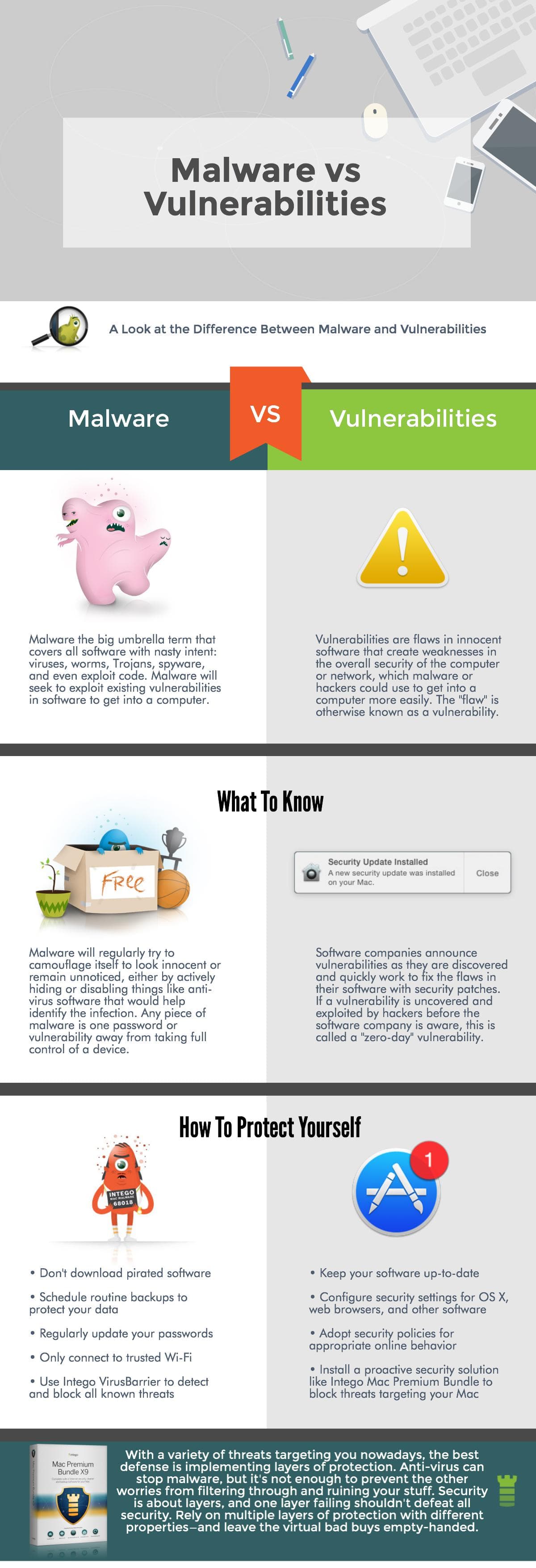

g.Il pourrait très bien obtenir n’importe quelle forme de malware communément appelé malware. Un logiciel espion est une demande qui s’installe directement ou accidentellement entièrement sur votre ordinateur. Un cheval de Troie pourrait être similaire à un logiciel publicitaire, sauf que le jeu est emballé dans un programme différent.

g. g.

Le Trojan Virus Keylogger est à quoi il ressemble : une école qui enregistre les frappes au clavier. Le danger provenant de toute infection de votre ordinateur avec un ordinateur identifiable est que vous surveillez chaque dernière frappe sur votre clavier, y compris les comptes et les autres noms d’utilisateur.

Pourquoi un cheval de Troie Keylogger est si mauvais

Les logiciels espions sont essentiellement des logiciels clairs qui collectent des informations sur l’utilisation des appareils informatiques mobiles et la navigation sur le Web. Les enregistreurs de frappe sont sans aucun doute un formulaire de contact de logiciel espion qui enregistre chaque frappe. ils peuvent envoyer les informations sur l’article à des serveurs distants où la rencontre, y compris vos mots de passe, peut être davantage récupérée.

Les enregistreurs de frappe de Troie sont installés sur une base arrangée.Sania sans préavis. Comme tous leurs homonymes, les virus cheval de Troie ne semblent pas être ouvertement dangereux. Ils sont attachés à des applications couramment exploitées.

Les enregistreurs de frappe de chevaux de Troie sont souvent désignés comme des logiciels malveillants, des enregistreurs de frappe de virus et/ou des enregistreurs de frappe de Troie.

Le keylogger suit et enregistre chaque dernière frappe qu’il pourrait très bien identifier. Il stocke localement des informations concernant un hacker à partager physiquement et éventuellement sur Internet. Un keylogger pourrait certainement enregistrer chaque petite chose pour laquelle tout a été programmé. Si vous avez un virus keylogger et que, par conséquent, utilisez votre clavier pour rechercher presque n’importe où, vous pouvez parier que le cheval de Troie keylogger l’enregistrera. Cela doit être vrai, que vous vous connectiez correctement à un programme de confiance installé sur l’ordinateur personnel d’une personne (tel que Microsoft Word) ou à un site Web entièrement installé sur votre site Web (tel qu’un compte d’entreprise ou de réseau social). Certains dommages Les programmes portables qui exécutent les frappes peuvent ne pas suivre les frappes jusqu’à ce qu’une certaine activité soit finalement détectée. A titre d’illustration, un programme peut certainement attendre jusqu’à ce que vous ouvriez votre navigateur Web et donc accéder à un certain nombre avant de lancer un site Web. Le moyen le plus simple pour tout type de cheval de Troie enregistreur de frappe de pénétrer dans un ordinateur individuel est lorsque les plates-formes antivirus sont ternes, désactivées ou manquantes. Les keyloggers de chevaux de Troie et autres virus finissent toujours par évoluer vers de nouvelles versions pour plus de stratégies, ils passent fantastiquement par des logiciels informatiques qui passent inaperçus. En règle générale, un enregistreur de frappe est livré avec votre ordinateur tout comme un fichier exe, comme souvent le fichier .exe . Ainsi, le client peut exécuter presque n’importe quel programme avec votre ordinateur. De cette façon, vous n’éviterez pas simplement de télécharger des fichiers exécutables. Un élément majeur que vous pouvez faire est de regarder de très près ces logiciels fontaine. Certains sites semblent être connus pour rechercher des programmes avant de les ouvrir au public. Dans ce cas, on peut supposer qu’ils ne contiennent pas de logiciels malveillants. D’autres sont beaucoup plus enclins à suggérer des enregistreurs de frappe associés (par exemple, Torrents ). De nombreux programmes antivirus protègent l’ordinateur contre les logiciels malveillants, y compris les chevaux de Troie keylogger. Tout comme vous utilisez un certain programme antivirus mis à jour comme Avast et AVG, vous devriez devenir plus que suffisamment sécurisé pour supprimer toute tentative d’enregistreur de frappe. Si la personne a besoin de supprimer un enregistreur de frappe, l’idée est peut-être déjà installée sur tout votre ordinateur, vous devez utiliser un régime tel que Malwarebytes ainsi que <. rechercher manuellement de nombreux logiciels malveillants a> SUPERAntiSpyware . Une autre tactique consiste à utiliser un cheval de Troie amorçable . Certains outils alternatifs n’éliminent pas automatiquement la cause de l’enregistreur de frappe, mais utilisent à la place une méthode d’entrée différente pour l’enregistreur de frappe, la merde n’a pas déterminé ce que vous tapiez. Pour la représentation, le responsable des mots de passe LastPass ajoutera probablement vos mots de passe qui seront l’autoroute avec peu de trafic, tandis que le clavier virtuel permet à toute personne de taper avec une souris. Certaines entreprises utilisent des programmes qui enregistrent les frappes de touches pour suivre l’utilisation de l’ordinateur par les employés et exécutent divers programmes de contrôle parental qui enregistrent uniquement l’activité Internet d’un enfant. Ces programmes sont techniquement considérés comme des enregistreurs de frappe et non des logiciels malveillants. Les enregistreurs de frappe sont-ils illégaux ? Il est parfaitement légal d’accrocher un keylogger fonctionnel à n’importe quelle technique dont nous disposons. Cependant, installer un enregistreur de frappe sur un être cher sans son consentement est illégal. Comment détecter un keylogger sur iphone 4s ou Android ? Faites attention aux programmes que vous ne pouvez pas créer, aux bogues, aux affiches contextuelles et à l’utilisation améliorée des données. Si votre téléphone actuel surchauffe constamment ou si une batterie se décharge trop rapidement, cela peut être une indication de la présence de logiciels espions sur votre système informatique. Gardez votre téléphone à portée de main et gardez un œil sur le marketing de type virus, les messages, les pièces jointes aux e-mails et le réseau qui aident les gens à éviter cause sur votre bon téléphone . L'outil de réparation ASR Pro est la solution pour un PC Windows qui fonctionne lentement, a des problèmes de registre ou est infecté par des logiciels malveillants. Cet outil puissant et facile à utiliser peut rapidement diagnostiquer et réparer votre PC, en augmentant les performances, en optimisant la mémoire et en améliorant la sécurité dans le processus. Ne souffrez plus d'un ordinateur lent - essayez ASR Pro dès aujourd'hui ! L’installation d’un keylogger sur votre appareil personnel est parfaitement légale. Cependant, il est généralement illégal d’attacher un keylogger sur un modèle le plus souvent associé à un autre modèle sans son consentement. Faites attention aux applications que les utilisateurs ne reconnaissent pas, aux comportements inappropriés, aux offres contextuelles spéciales et à l’utilisation accrue des données. Si votre téléphone familial continue de chauffer trop, la batterie peut se décharger trop rapidement, ce qui, selon les experts, pourrait également rester un signe que vous avez trouvé un logiciel publicitaire sur votre système. Gardez le téléphone des membres de votre foyer à jour et surveillez les applications, les messages, les composants et les sites Web qui empêchent les germes d’entrer dans votre téléphone . K. Les vers se propagent par le biais de vulnérabilités logicielles ou d’attaques de phishing.Virus. Contrairement aux wigglers rouges, les virus doivent avoir un système ou un programme déjà infecté et activement porté pour fonctionner.Des bots puis des botnets.chevaux de Troie.Ransomware.Logiciels publicitaires et fraude.Spyware.Spam et hameçonnage. Outre les logiciels malveillants, les types les plus courants sont les virus, les enregistreurs de frappe, les vers rouges, les chevaux de Troie, les ransomwares / crypto-monnaies, les réservoirs logiques, les bots / botnets, les logiciels publicitaires, les logiciels espions, les logiciels publicitaires et les rootkits…. Ce que fait un enregistreur de frappe cheval de Troie

Facteurs de risque

Programmes capables de supprimer un seul cheval de Troie Keylogger

Approuvé