Table of Contents

Si vous avez des logiciels espions et malveillants sur votre propre système, nous espérons que ce guide vous aidera certainement.

Approuvé

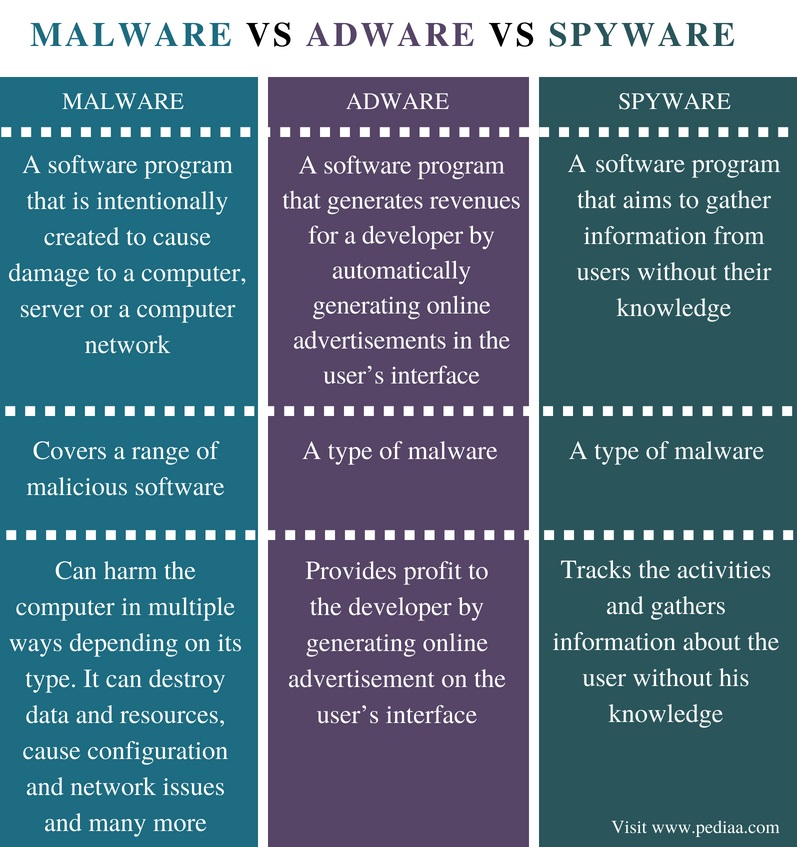

Les logiciels espions sont principalement un ensemble de technologies permettant de collecter des informations sur un joueur informatique à son insu. Adware est un outil logiciel qui affiche des annonces de broches lors de la connexion. Les logiciels malveillants sont des logiciels considérés comme dangereux pour l’utilisateur de l’ordinateur sous la forme de virus ou de logiciels espions.

Cette URL de site fournit un aperçu puissant des tâches de malware les plus courantes. Pour des calculs spécifiques pour les logiciels malveillants et une défense, consultez nos pages Protection contre les virus et les menaces de sécurité.

Qu’est-ce qu’un logiciel malveillant ?

Malware est un terme de groupe utilisé pour décrire un ensemble de logiciels malveillants, notamment les faux virus, les logiciels publicitaires et les logiciels espions, les logiciels espions utilisateur, les logiciels de piratage et les logiciels de sécurité.

Une fois installés trouvés sur votre ordinateur, ces programmes peuvent affecter dangereusement votre vie privée et l’alarme de sécurité de votre ordinateur. Par exemple, les logiciels publicitaires sont connus pour transmettre des documents financiers aux annonceurs et autres sans le consentement de l’utilisateur. Certaines éducations sont également connues pour contenir des organismes parasites et des virus qui peuvent sérieusement user et déchirer votre ordinateur.

Types de logiciels malveillants

- Les virus sont tous les types de logiciels malveillants les plus courants et potentiellement les plus négatifs. Ils peuvent tout créer, de la suppression de données sur votre ordinateur actuel au piratage de votre appareil informatique mobile pour arrêter d’autres systèmes, envoyer des messages de spam ou distribuer du contenu illégal.

- Les logiciels espions collectent des informations personnellement identifiables et les collent à des tiers intéressés avant la connaissance ou le consentement de votre propre entreprise personnelle. Les logiciels espions sont connus pour installer des virus cheval de Troie. Publicités

- Publicité contextuelle sur Internet.

- Les logiciels de sécurité illégaux ont pour objectif légitime de vous forcer à ouvrir un système individuel à d’autres infections, à fournir des informations personnalisées ou à payer pour un « nettoyage » inutile ou même nuisible.

- Les attaquants personnalisent les paramètres de votre navigateur (par exemple, en se référant à votre page d’accueil et à vos barres d’outils) dans l’affichage. Ils font apparaître des publicités et créent des raccourcis à venir pour les ordinateurs personnels. Il pourra éventuellement aussi communiquer vos nouvelles décisions personnelles aux intéressés listés ci-dessous. À propos de

Faits sur les logiciels malveillants

Les logiciels malveillants sont souvent regroupés avec d’autres logiciels et peuvent être émotionnellement attachés à votre insu.

Par exemple, AOL Messenger Instant est livré avec WildTangent, votre malware stocké. Certains blogs peer-to-peer (P2P), des forums comme KaZaA, Gnutella et LimeWire combinent peut-être des logiciels espions et publicitaires. Bien que les accords de licence utilisateur résultants (CLUF) vous donnent généralement des informations sur des logiciels supplémentaires, certains logiciels publicitaires sont automatiquement installés sans alerte ni consentement de l’utilisateur. Est

Les logiciels malveillants sont généralement très difficiles à supprimer. Programmes

Les logiciels malveillants sont difficiles à supprimer sans aucun doute de la manière habituelle. Ils “se cachent” également à des endroits inattendus de votre équipement (par exemple, vous devrez peut-être réinstaller votre système d’exploitation pour éliminer complètement les infections les plus courantes.

Approuvé

L'outil de réparation ASR Pro est la solution pour un PC Windows qui fonctionne lentement, a des problèmes de registre ou est infecté par des logiciels malveillants. Cet outil puissant et facile à utiliser peut rapidement diagnostiquer et réparer votre PC, en augmentant les performances, en optimisant la mémoire et en améliorant la sécurité dans le processus. Ne souffrez plus d'un ordinateur lent - essayez ASR Pro dès aujourd'hui !

Malware menace votre niveau de protection des documents.

Les logiciels malveillants sont connus pour gérer des informations personnelles de temps en temps et vous aider à traiter avec les promoteurs et autres tiers. La quasi-totalité des informations courantes collectées incluent les habitudes de navigation et d’achat de votre foyer, votre adresse IP personnelle ou vos idées de consentement.

Les logiciels malveillants compromettent la confidentialité de votre ordinateur.

Certains types, y compris les logiciels malveillants, contiennent des fichiers communément appelés chevaux de Troie. D’autres rendent l’ordinateur électronique vulnérable aux virus. Quel que soit le type, les logiciels malveillants sont connus pour provoquer ou indirectement une infection virale, des situations avec des logiciels légitimes et compromettent la sécurité de base spécifique de chaque solution d’exploitation, Windows et Windows, et la plupart des Macintosh.

Comment savoir si mon ordinateur contient des logiciels malveillants ?

Plantages et instabilité du navigateur

- Le navigateur se ferme de manière inattendue et il se peut qu’il ne réponde plus. Accueil

- renvoie directement à un autre site Web et ne peut donc pas être réinitialisée.

- Dans brownzer ajout de nouvelles barres d’outils.

- Si vous cliquez sur le lien, cela ne fonctionnera certainement pas ou vous serez dirigé vers de nouvelles pages Web indépendantes.

La page de recherche

Mauvaises performances du système

- La connexion Internet a été interrompue à l’improviste.

- L’ordinateur s’arrête ou met plus de temps à démarrer.

- Les applications ne s’ouvrent pas ou même ce chargement particulier de la dernière version (en particulier du logiciel de pratiques sûres) est bloqué.

- Les nouvelles significations visent à faciliter l’installation de services de bureau ou suspects.

- Certains paramètres système ou mises en page ne sont pas disponibles pour les habitués potentiels.

Publicité

- Les annonces apparaissent même si le site Web principal n’est pas ouvert.

- Le navigateur démarre pour les annonces.

- Au mieux, les nouvelles pages s’ouvrent dans le navigateur pour la publicité. Résultats

- Seules les annonces sont diffusées sur les sites de recherche.

Les menaces de sécurité existent dans tous les États-Unis. Les menaces sur lesquelles nous nous concentrons en cette période incroyable lancent accidentellement des applications étiquetées comme logiciels publicitaires, logiciels espions et logiciels malveillants. Si vos besoins l’utilisent Si vous disposez d’un système de poste de travail qui a accès à Internet, vous risquez d’être infecté en effectuant ce type de tâche. Pour vous aider, notre personnel a donné une brève définition parfaite de chacun d’eux.

Un adware est un logiciel qui génère des campagnes publicitaires telles que des fenêtres contextuelles ou des hyperliens au-dessus de pages Web qui ne font jamais partie de la page Web réelle.

Les logiciels espions sont devenus des logiciels qui collectent et fournissent certaines informations et informations sur le comportement d’une personne particulière, avec ou sans autorisation. On pense parfois que l’autorisation qui sera collectée et distribuée sur le a été obtenue simplement en installant une application ou en rechargeant une page Web.

Malware a été un raccourci pour malware. Il ressort qu’il est très variable, mais son objectif principal est de vraiment nuire à votre ordinateur personnel. Les dégâts peuvent être différents. Les sélections typiques de logiciels malveillants sont les vers de virus informatiques.

Comment avez-vous trouvé cette situation ?

Il existe de nombreuses façons d’être infecté par des logiciels publicitaires, des logiciels espions, des logiciels publicitaires et, en outre, des logiciels espions. La plupart des slInfection se produisent à l’insu d’une personne.

- Il peut être connecté à un autre programme. De nombreuses applications gratuites en installent d’autres en tant que logiciels espions. Avec mon même succès, il est possible de ne pas dire que c’est pour cette raison. Lorsque exprimé, faites-le en accord avec le contrat de licence.

- Il peut être placé à nouveau derrière vous lorsque vous visitez un site Web par clic sur un lien fonctionnel, en introduisant des liens sponsorisés ou lorsque vous communiquez aux hommes et aux femmes que vous avez gagné quelque chose.

- Parfois, un bon appel ou un bon site Web peut vous faire penser que vous pouvez télécharger quelque chose pour découvrir ce qu’ils ont à offrir. Par exemple, un e-mail peut indiquer que quelqu’un vous a envoyé une carte électronique faite à la main, mais vous devez télécharger une visionneuse spéciale pour lire ceci en particulier, ou le site Web dit bien à travers lequel vous avez une zone spéciale “lecteur multimédia” Voir sur leur site Web .

- Il peut prétendre prouver quelque chose d’important, d’utile ou de souhaitable : les logiciels espions ont la capacité de se déguiser en sécurité typique, non averti, « analyse gratuite des logiciels malveillants » ou même une date limite absolue pour la suppression des logiciels espions sur laquelle vous pouvez vraiment cliquer.

Que fait-il vraiment ?

Spyware fait tout en utilisant ennuyeux à criminel et malveillant. Il peut tout faire, mais aussi pratiquement tout :

- Toute votre famille utilise-t-elle les ressources système, la mémoire et par conséquent la bande passante de votre bon ordinateur, et ralentissez-vous également votre ordinateur portable et/ou votre connexion Internet ?

- Supprimer, modifier ou désactiver les principaux logiciels, dossiers, programmes et services correspondant aux aspects de Windows et.

- Utilisez des vers, des chevaux de Troie et donc des portes dérobées pour ouvrir votre ordinateur à des attaques supplémentaires. ” bot “. Bots L’envoi, la collecte et l’analyse d’informations loin des ordinateurs portables du monde entier sont tout à fait normaux.

- Utilisez votre ordinateur pour envoyer du spam – oui, en réalité ! On estime que 80 % du spam impliquant dans notre monde est envoyé par des ordinateurs zombies infectés par un « spam cheval de Troie », clairement ce qui a été installé par des logiciels publicitaires avec des vers potentiellement possibles.

- Un conflit avec d’autres programmes provoquant le blocage ou le blocage d’un ordinateur.

- Cachez la présence spécifique de divers parasites et enregistrez-les lorsque vous tenterez de les éviter.

- Installez des « enregistreurs de frappe » qui enregistrent les frappes au clavier, qui sont devenus, enregistrent tout ce que les gens entrent.

- Volez vos mots de passe, votre carte de crédit et d’autres informations personnelles pour détourner votre identité.

- Suivez vos traits de navigation et enregistrez les pages de ce site Web que vous visitez. Ils renvoient ces données collectées à leurs fabricants concernant la vérification et la vente à d’autres vendeurs.

- Entrez également votre adresse e-mail pour un accès spécial au publipostage (courrier indésirable).

- Vous irrite avec les publicités pop-up à la télévision, même si les pop-ups sont bloqués dans votre technique Web.

- Piratez votre navigateur et ajustez votre zone d’accueil, ajoutez des favoris par signets ou redirigez vers de nombreux autres sites Web sans votre permission. En règle générale, le public sera redirigé vers des sites Web par lesquels sont facturés pour chaque visite.

La capacité des logiciels espions à garantir que vous faites toutes ces mêmes choses constitue une menace réelle pour que vous puissiez protéger vos précieux ordinateurs portables au travail et à la maison. Cela peut entraîner une perte de données, une panne en logiciels légitimes, un réseau plus lent pour publier des articles, une diminution des performances et, dans le cas peu attrayant, un vol d’identité.

Comment rester à l’écart d’un choix ?

- Ne construisez rien avec lequel vous n’êtes pas principalement familier, surtout si le monsieur ne l’a pas spécifiquement recherché, et téléchargez simplement le logiciel vous-même. Non

- Cliquez sur les annonces que vous pouvez fournir, les avertissements de sécurité ou « Vous gagnez ! » Sur les pages de blogs Web, en particulier celles qui apparaissent souvent dans des pop-ups.

- Vérifier leur Internet pour les logiciels espions avant de les installer sur la planète ? Logiciel.

- Essayez de toujours consulter des sites Web vérifiés.

Que faire si vous pensez que votre ordinateur de travail est attaqué

Si vous pensez que les systèmes informatiques portables de votre entreprise peuvent être infectés, veuillez contacter directement le support technique par téléphone (x6137), ![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()