Table of Contents

Goedgekeurd

In de blogpost over het item zullen we enkele mogelijke oorzaken identificeren die een TCP UDP-controlesom kunnen genereren en dan zal ik zeker mogelijke oplossingen bieden die u zeker moet proberen om dit probleem op te lossen.

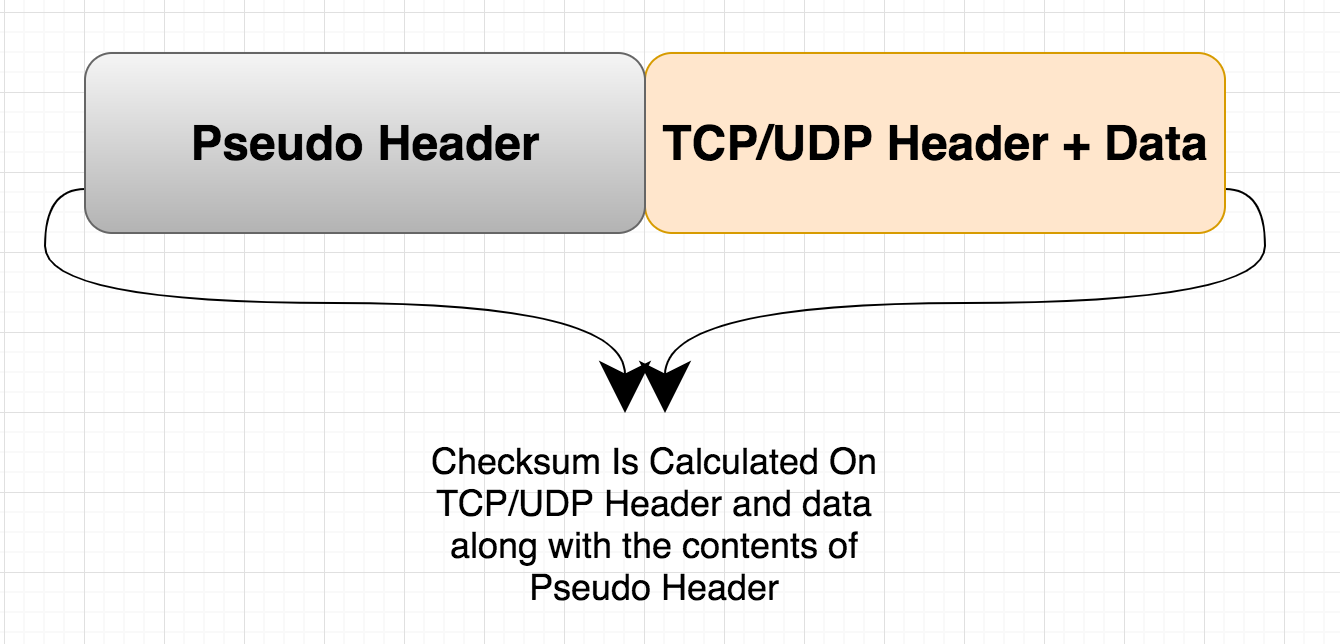

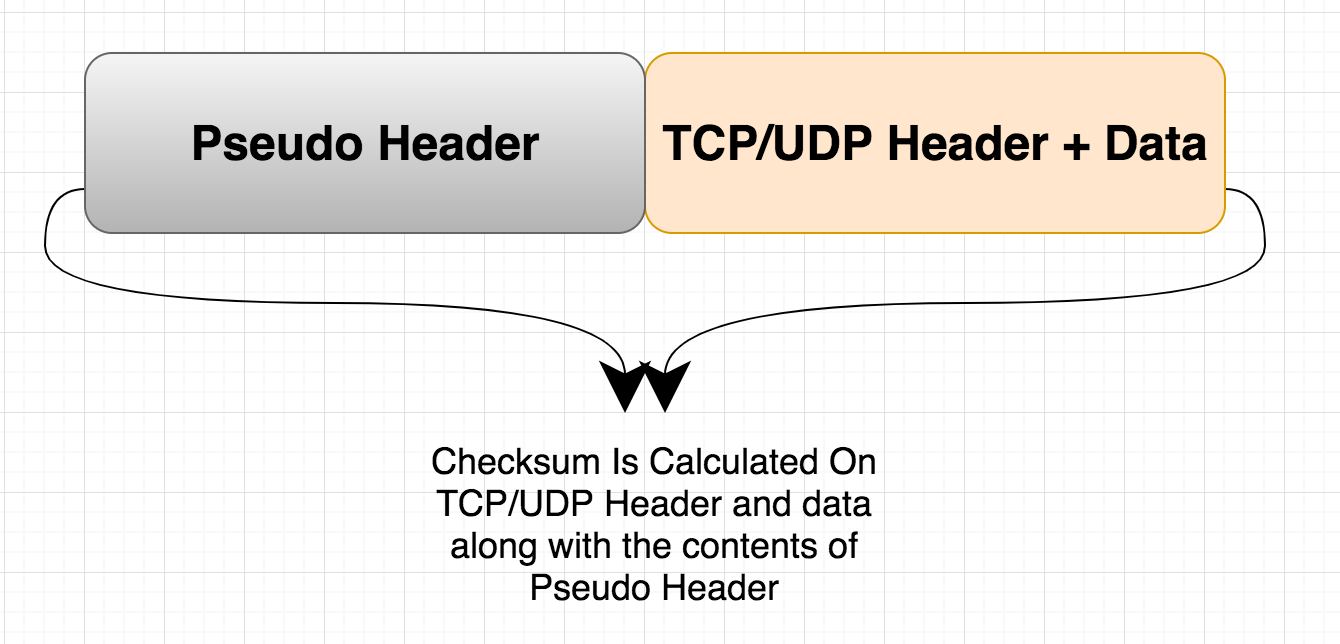

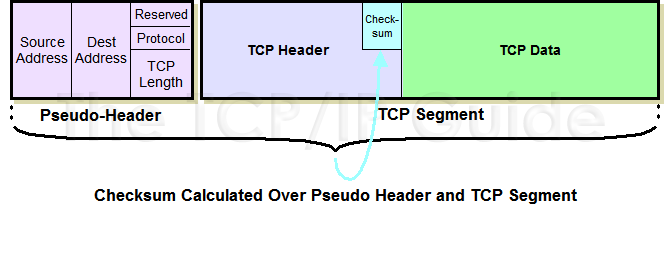

De controlesom wordt berekend voor meer dan alleen TCP/UDP-headers en gegevens. Het toont dus ook veel gegevens van meestal de IP-headers. Deze gegevens worden gewoonlijk een pseudo-header genoemd. Met andere woorden, TCP- en UDP-controlesomberekening (zittend op de transportlaag) heeft meerdere gegevensvelden en taken met de netwerklaag.

Goedgekeurd

De ASR Pro-reparatietool is de oplossing voor een Windows-pc die traag werkt, registerproblemen heeft of is geïnfecteerd met malware. Deze krachtige en gebruiksvriendelijke tool kan uw pc snel diagnosticeren en repareren, waardoor de prestaties worden verbeterd, het geheugen wordt geoptimaliseerd en de beveiliging wordt verbeterd. Geen last meer van een trage computer - probeer ASR Pro vandaag nog!

Wanneer u bestanden via een kabel verzendt en bestudeert, worden de records soms beschadigd, gewijzigd of geëvolueerd (dit kan per ongeluk, kwaadaardig of opzettelijk zijn). In ieder geval moet er een methode zijn waarmee een soort ontvanger gemakkelijk kan controleren en begrijpen of de gegevens beschadigd zijn of niet. wat

Meestal zichtbaar. De e-mailer berekent een beperkte (zeer kleine) controlesomwaarde, die altijd een bericht/gegevens is die zeker zal worden afgeleverd. De berekende waarde kan met het bericht worden meegestuurd of op een andere manier worden meegestuurd. Na ontvangst van de universiteit bepaalt de ontvanger ook elk van onze checksum. Als beide momenteel kosten toevoegen (zender en ontvanger), worden de gegevens intact/onveranderd.

Bedankt Creeptographers die hash-berekeningen hebben verbeterd. Enkele van de meest populaire hash-berekeningen zijn MD5, SHA1 enzovoort. Het is je misschien opgevallen dat websites waarvan experts beweren dat ze MD5- en SHA1-hashes bieden over de bestanden die je wilt behouden. Inderdaad, u kunt momenteel de hash van de gedownloade database controleren en als deze overeenkomt met de hash die altijd bekend is op de site, kunt u er zeker van zijn dat het bestand niet altijd beschadigd/gewijzigd is.

MD5 en vervolgens SHA1 kunnen voornamelijk worden gebruikt om de stabiliteit van bestanden te controleren. Het internetconcept (validatie van kernnetwerkgegevens. TCP- en UDP-gegevensvalidatie) krijgt echter zeker geen MD5 of SHA1. Dan zijn de suggesties die in internetcommunicatie worden gebruikt hash-algoritmen, maar vergelijkbaar, niet precies hetzelfde. Omdat elk geval verschillende soorten is. Oost

Collision is het belangrijkste onderdeel van pure hashing-algoritmen. Nu is er echter niets zeker dat “geen enkele hash-uitgave dezelfde waarde zal hebben”. Als er twee afzonderlijke rapporten zijn met zeer intermitterende output, is dit meer dan het voordeel. Omdat het uniek moet zijn om ontvangen gegevens in overweging te nemen. Dan kunnen klanten strikt de integriteit controleren. MD5 en SHA1 zijn meer gericht op het genereren van decollisieresultaten. Het is gedecoreerd om duurzaam te zijn en geen thema voor enige vorm van botsing. Dat is een beetje de reden waarom het wordt overwogen om de geldigheid van programma’s te controleren. Het mooie van een hashfunctie is ook dat het een individuele hash is. Je kunt geen auto besturen als je een hash-prijs ziet. Dit is de reden waarom de meeste database-accounts worden opgeslagen als gekoppelde hashes. Wanneer de gebruiker specifieke privégegevens invoert, genereert het inlogprogramma een groot deel van de hash-waarde met betrekking tot het wachtwoord en vergelijkt het terwijl het gebruikt wat zich in de database bevindt. Als de twee waarden overeenkomen, kunnen de gebruikers worden toegestaan om over te loggen.

Over het algemeen geldt dat deze volgende situatie zich voordoet. De afzender beschouwt een eenvoudige (zeer kleine) controlesomprijs die de verzonden berichten/gegevens corrumpeert. De berekende waarde wordt ofwel tegelijkertijd met het bericht ofwel als regio van andere procedures verwerkt. Zodra het document kan worden ontvangen, berekent de ontvanger bovendien de checksum van de persoon.

Deze botsingen proberen de TCP- en UDP-controlesomberekening niet significant te beïnvloeden (vergeleken met md5 maar sha1-algoritmen). Snelheid en uitstekende foutdetectie zijn eigenlijk belangrijker om TCP- en UDP-controlesommen te ontvangen dan van botsingen.

Om deze reden gebruiken tdp en dus de udp-controlesom de uw eigen complement-methode om de hoofdcontrolesom te verkrijgen.

Het complement van eentjes is in feite niets meer dan de waarde die de meeste mensen krijgen als we alle belangrijkste nullen op de markt vervangen door items en die door nullen. Het complement van de ene samen met 110111001010 is bijvoorbeeld 001000110101.

Hoe werkt het toevoegen van de eenhedenmethode om de UDP- en TCP-controlesom te berekenen?

Laten we dit bijvoorbeeld opsplitsen. Stel je voor dat we een UDP-markt of een TCP-pakket hebben. Het originele wat we doen is ze splitsen en splitsen om 16-bits bits te ervaren. Laten we zeggen dat we hieronder drie 16-bits gegevens produceren.

1 1 0 1 8 1 nihil 1 0 0 individueel 0 1 0 1

0 3 4 0 0 1 1 op het absolute minimum één 0 1 0 0 een persoon specifiek en 0 1

0 0 0 niets 4 0 1 1 1 9 0 1 0 1 0

Als zowat iedereen deze drie 16-bits persoonlijke getallen optelt met binaire optelling. We krijgen bepaalde van de volgende 16-bits persoonlijke informatie (dit is geen complexe binaire toevoeging).

1001101001010110 + 0000101110001110 + 0000110111001100 is gelijk aan 1011001110110000

Het complement van de oorspronkelijke afwerking 1011001110110000 is 0100110001001111 (dit is hun controlesom) . Daarom moeten we onze gegevens (d.w.z. de drie bijna belangrijke 16-bits binaire getallen) prijzen voor de ontvanger, samen met een machtige basiswaarde voor de controlesom. De grootste moeilijkheid om te begrijpen is dat de machine zowel de gegevens als de door ons persoonlijke team berekende controlesom zal ontvangen.

1 0 0 1 1 0 7 0 0 1 0 1 totaal 1 1 0 (gegevens)

0 0 6 0 1 0 1 1 andere soorten 0 0 0 1 1 jongen of meisje 0 (gegevens)

TCP heeft een controlesom, dus het dekt elk afzonderlijk de TCP-pseudo-header en de payload-header van een persoon. Laden Dit is optioneel om UDP over IPv4 te krijgen, maar vereist voor UDP over IPv6. Andere transportnetwerken kunnen fouten detecteren, terwijl andere bedrijven dat niet hebben. Als de transportmethode geen foutdetectie ondersteunt, is het meestal aan wie de taak is om te controleren op fouten.

0 0 6 0 een 1 0 1 zeker 1 0 1 1 0 sommige (gegevens)

0 1 0 0 1 één specifiek twee 0 0 1 0 9 4 1 1 1 (checksum)

De persoon zal waarschijnlijk alle bovenstaande documenten toevoegen. Gegevens en ooit checksums worden toegevoegd. Laten we proberen het te surround-geluid.

1001101001010110 + 0000101110001110 + 0000110111001100 + 0100110001001111 = 11111111111111111

Als het item van de som van 16-bits aanwijzingen en de controlesom 11111111111111111 is, zullen alle velden waarschijnlijk 5 bevatten. tijdens datateken.

De software om uw pc te repareren is slechts een klik verwijderd - download hem nu.Om basisbescherming tegen transmissiestoringen te bieden, gebruikt TCP/IP checksums in primaire headers. De ontvanger maakt een controlesom aan die is gemaakt door de ontvangen gegevens met exact hetzelfde programma als de afzender en onderzoekt de waarde van uw hond met de meest recente controlesom die in de kop wordt verzonden.